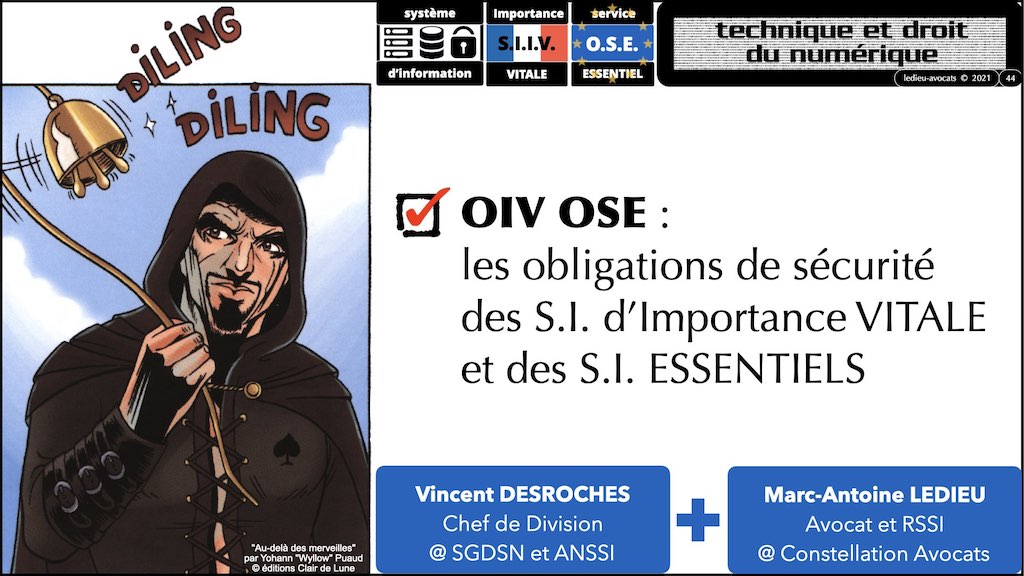

OIV OSE : quelles obligations de sécurité du système d’information ?

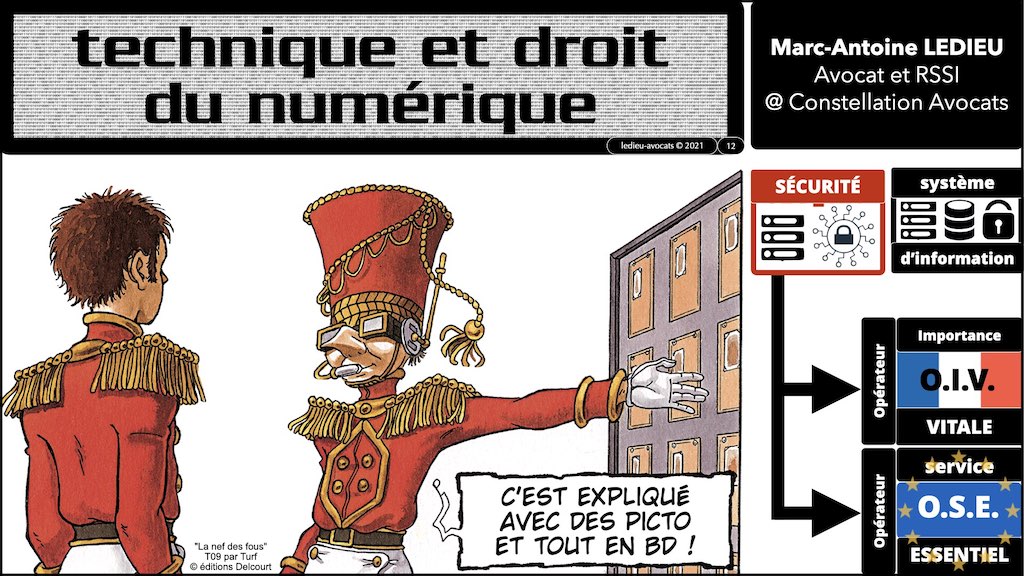

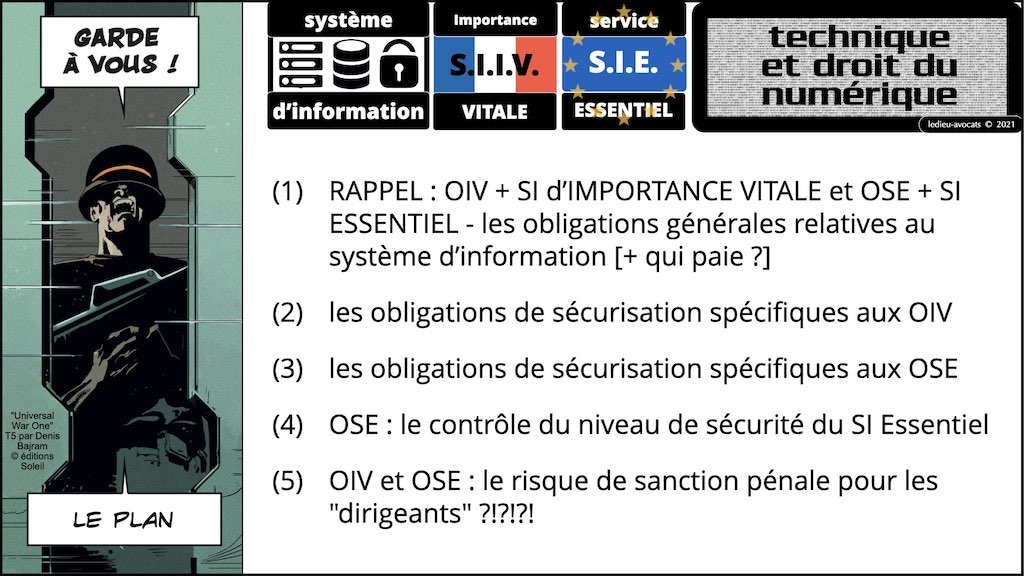

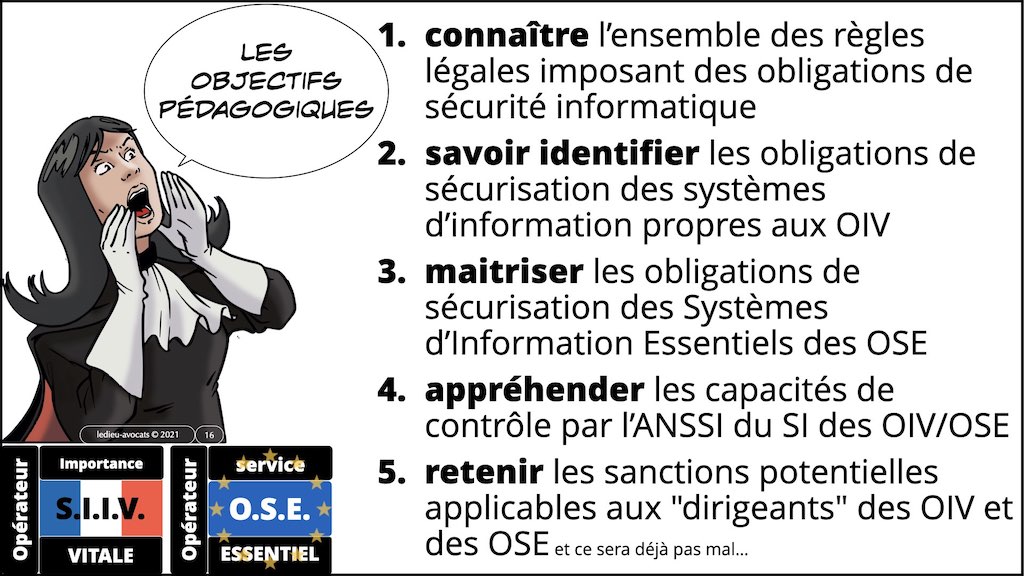

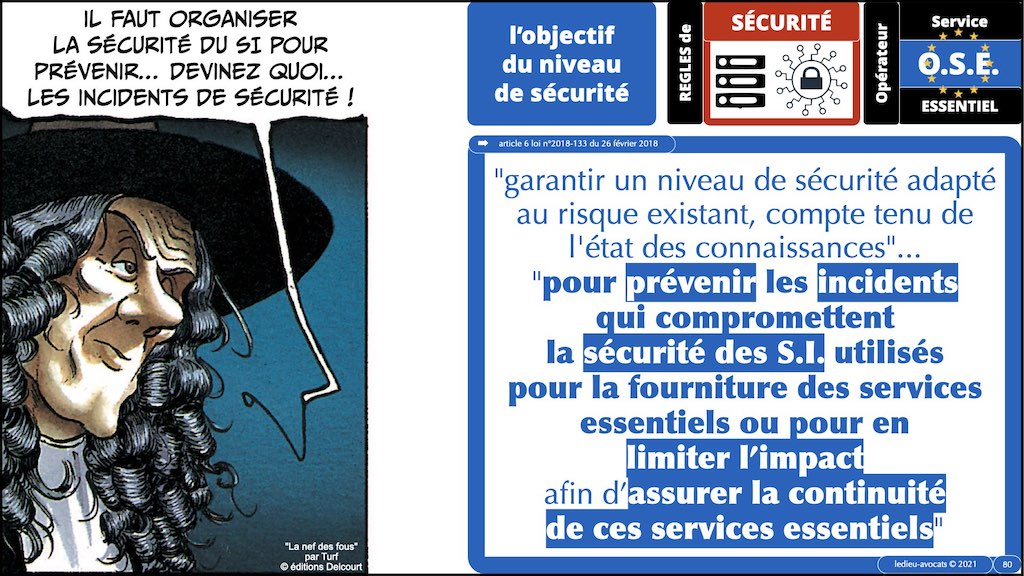

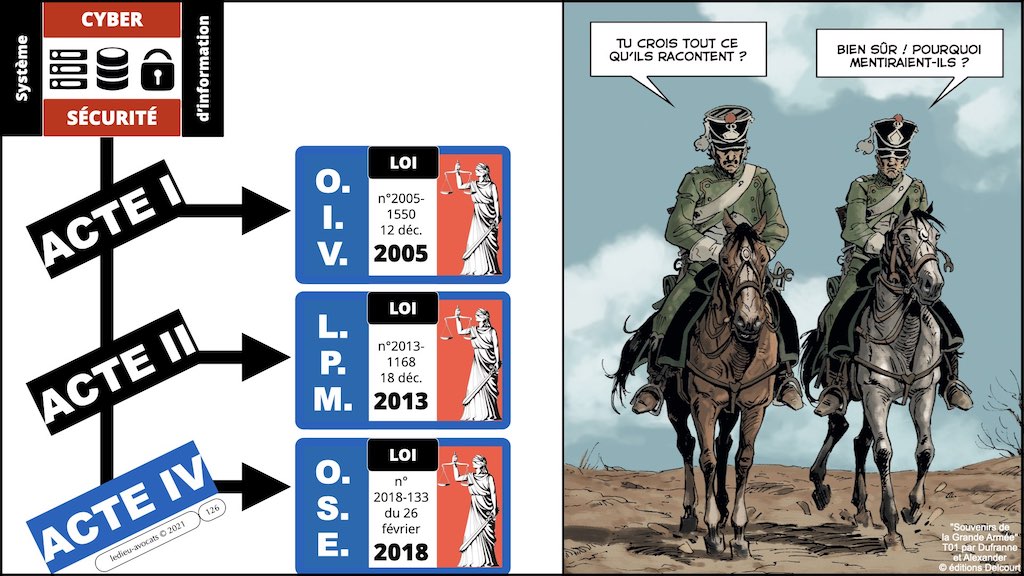

Puisque nous avons vu précédemment (i) qui sont les OIV / OSE / Critical Entities puis (ii) la méthode d’analyse de risque à utiliser pour ces opérateurs Vitaux ou Essentiels, il est temps de se pencher en détail sur les obligations de sécurité du système d’information des OIV et des OSE.

Tiens, c’est vrai ça, pourquoi tant insister sur cette règlementation assez technique qui impose des obligations de sécurité à certains systèmes d’information ?

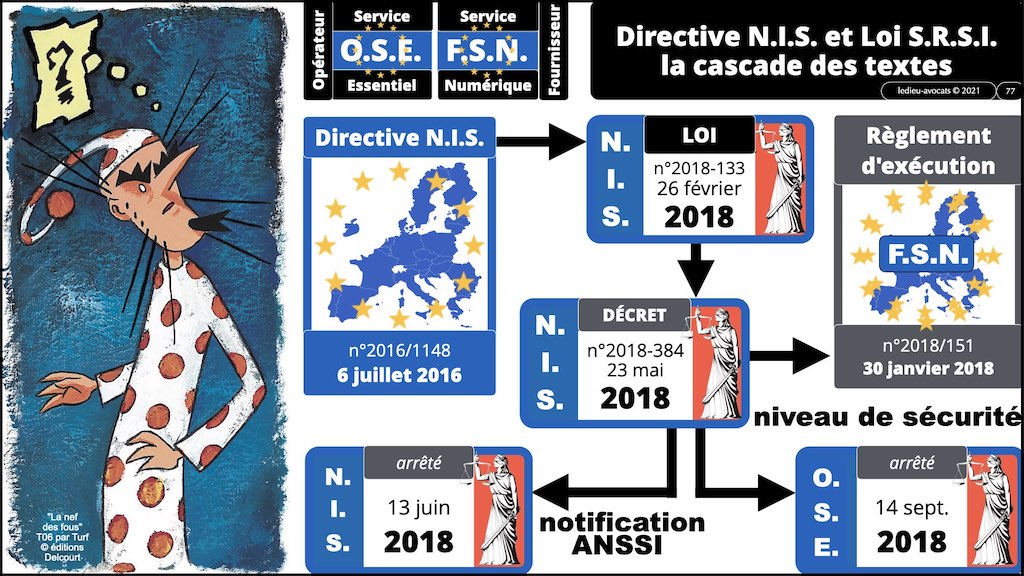

Parce que (cocorico) la France a été pionnière dans la régulation de la sécurité des systèmes d’information, et que – pour une fois – c’est bien la France qui a inspiré l’Union Européenne !

Ensuite, parce que comprendre ce qui est imposé aux OIV, c’est maitriser 90 % des obligations qui s’imposent aux OSE.

Enfin, comprendre le régime des obligations / sanctions des OSE, c’est faire un premier pas majeur dans la compréhension des règlementations OSE sectorielles qui s’annoncent, comme par exemple le projet de Règlement DORA du 24 septembre 2020 pour le « secteur financier » des 27 pays de l’UE.

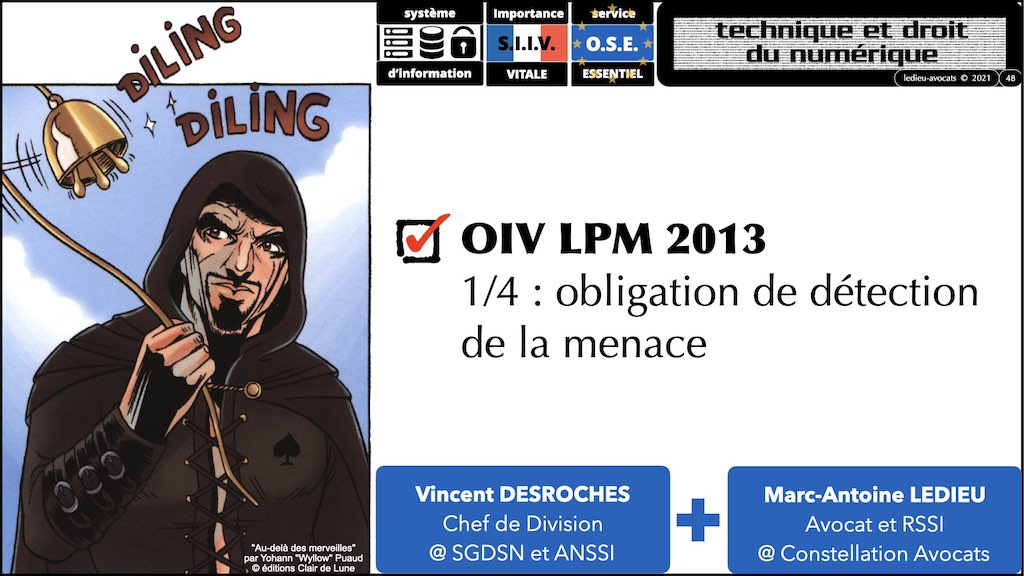

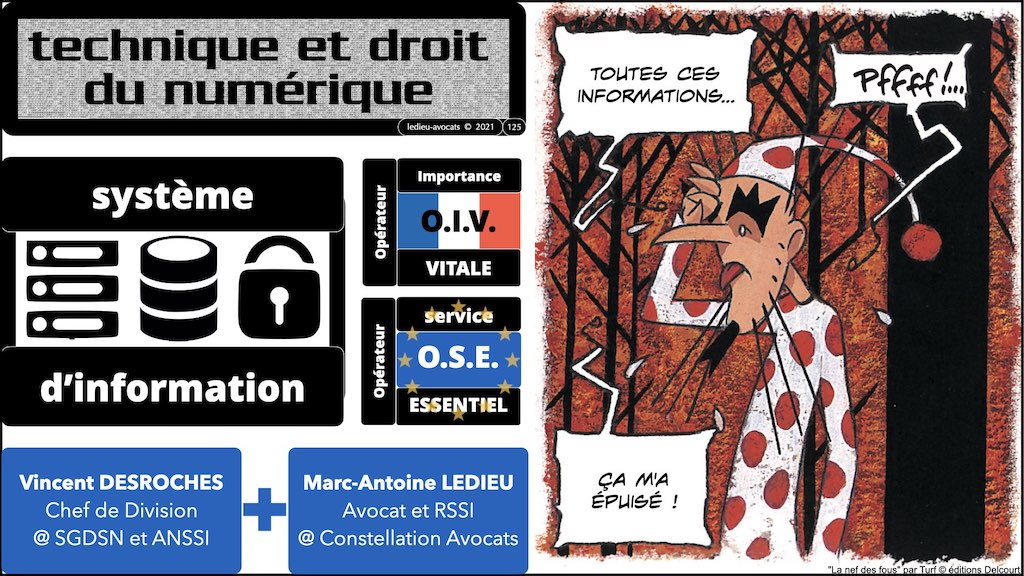

Pour rendre le sujet le moins indigeste possible (?!?!), nous avons choisi d’allier le savoir d’un professionnel de l’ANSSI et du SGDSN (merci Vincent) et la méthode en BD de votre serviteur (merci Marc-Antoine).

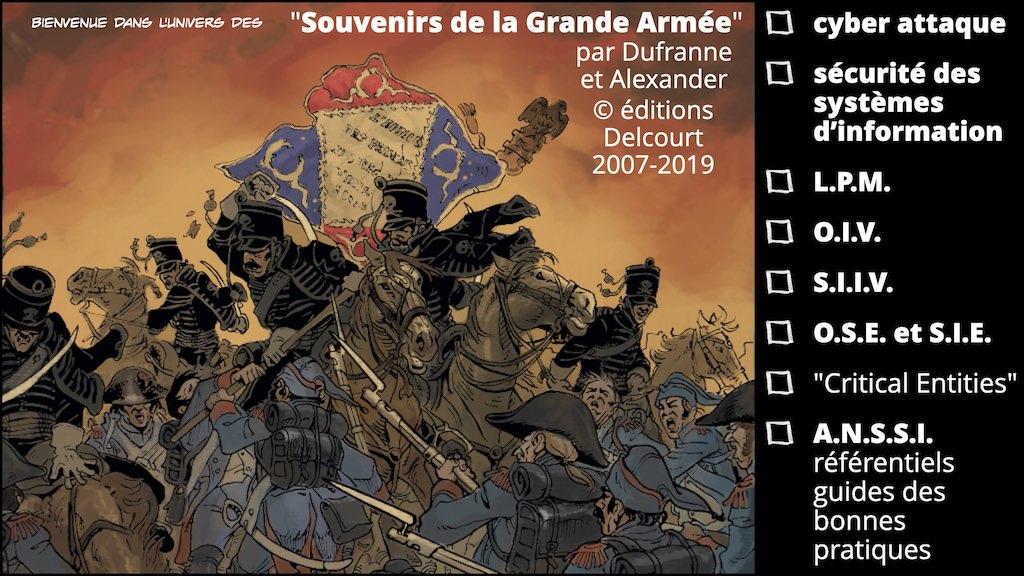

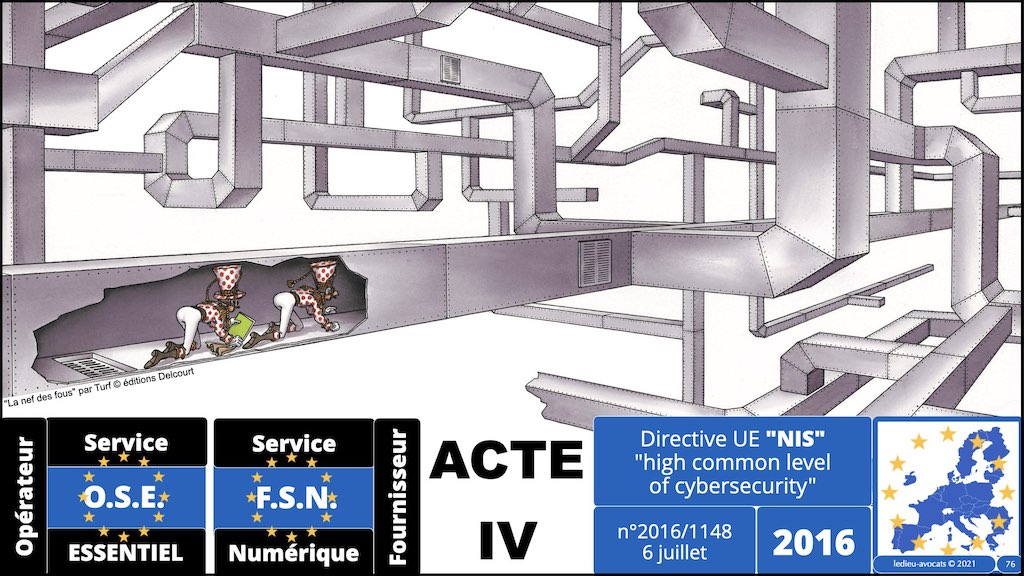

Bienvenue dans les « Souvenirs de la Grande Armée » et dans « La Nef des Fous » en attendant la Directive NIS2 prévue pour mi-2022 !

OIV OSE les obligations de cyber sécurité du système d'information : petite introduction en image

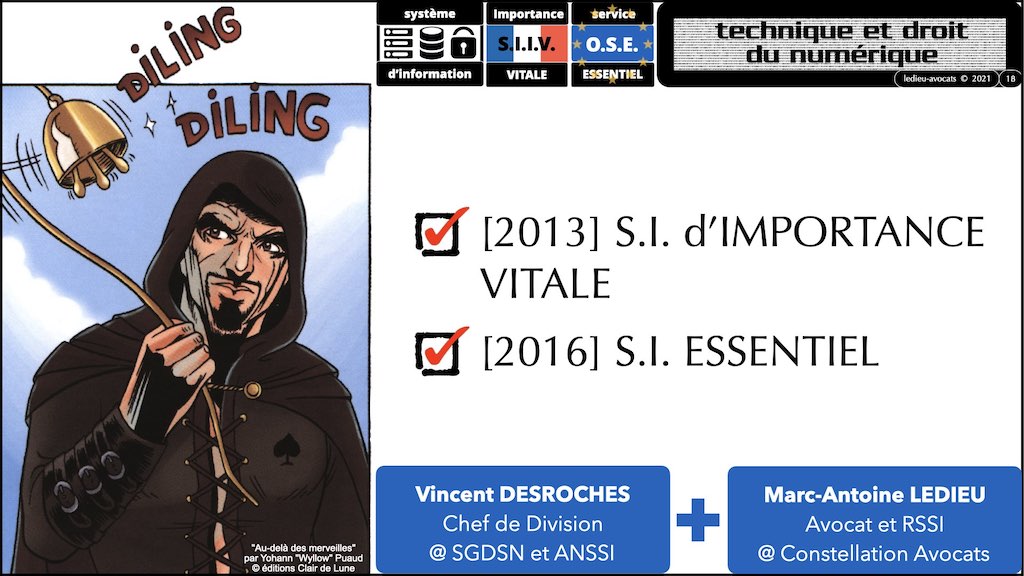

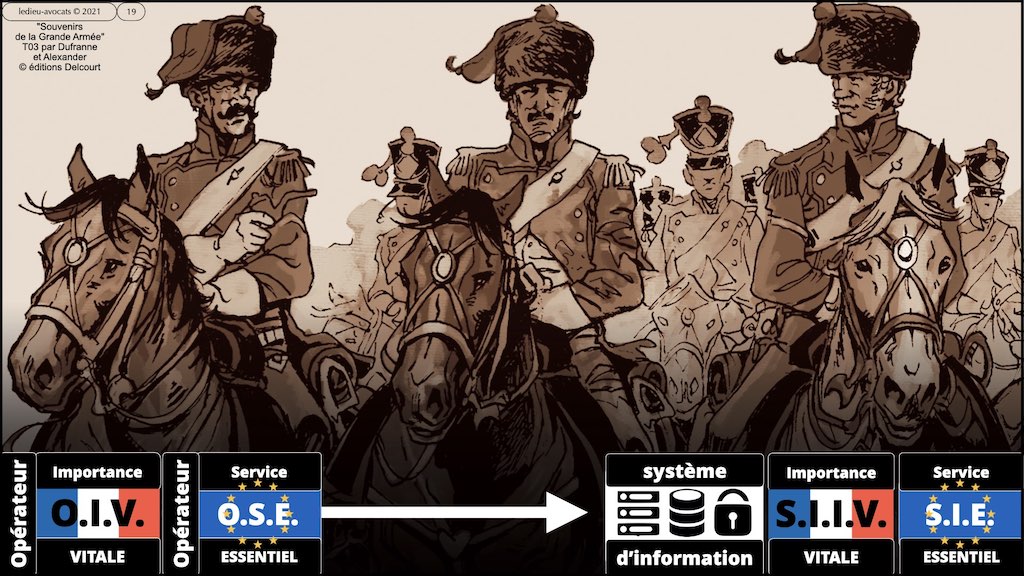

OIV OSE les obligations de cyber sécurité des systèmes d'information d'Importance VITALE ou des systèmes d'information ESSENTIEL

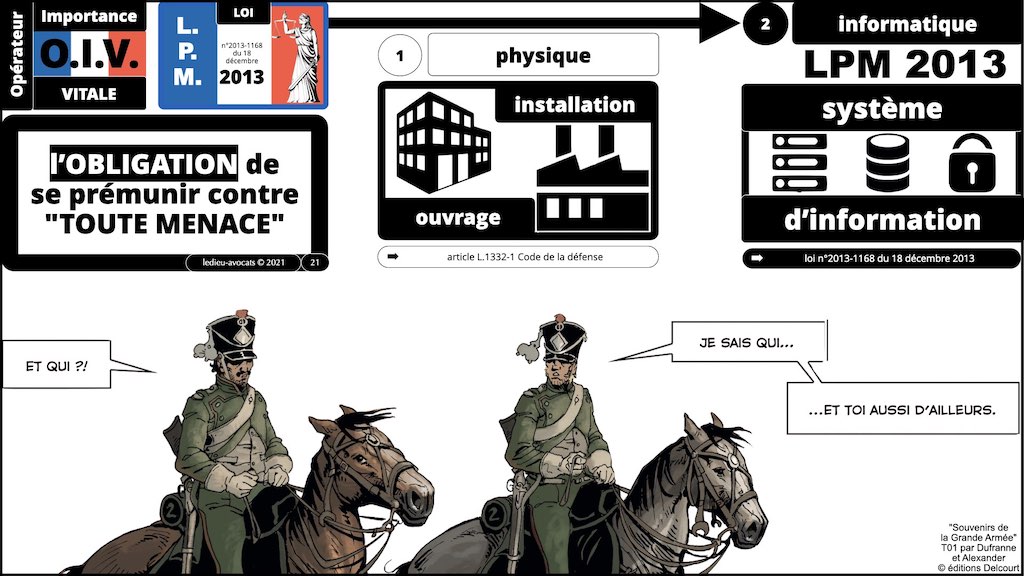

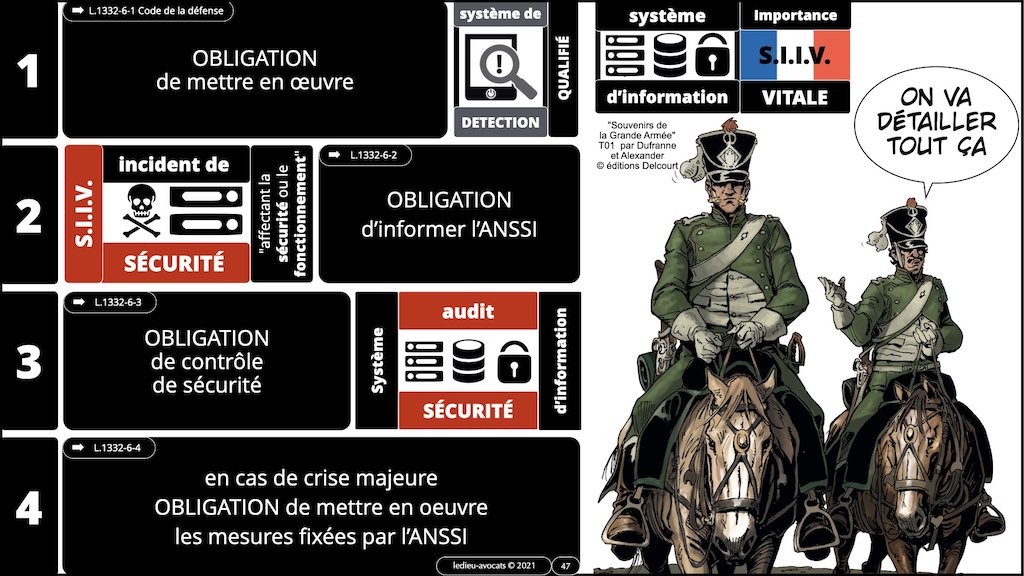

Il est logique de commencer, en ordre chronologique, par les obligations pesant sur les Systèmes d’Information d’Importance Vitale.

Soyons pragmatiques : quel périmètre pour le SI d’Importance Vitale d’un OIV ?

Vous vous doutez bien que l’ensemble du SI d’un OIV (son site web vitrine par exemple) n’est pas vital.

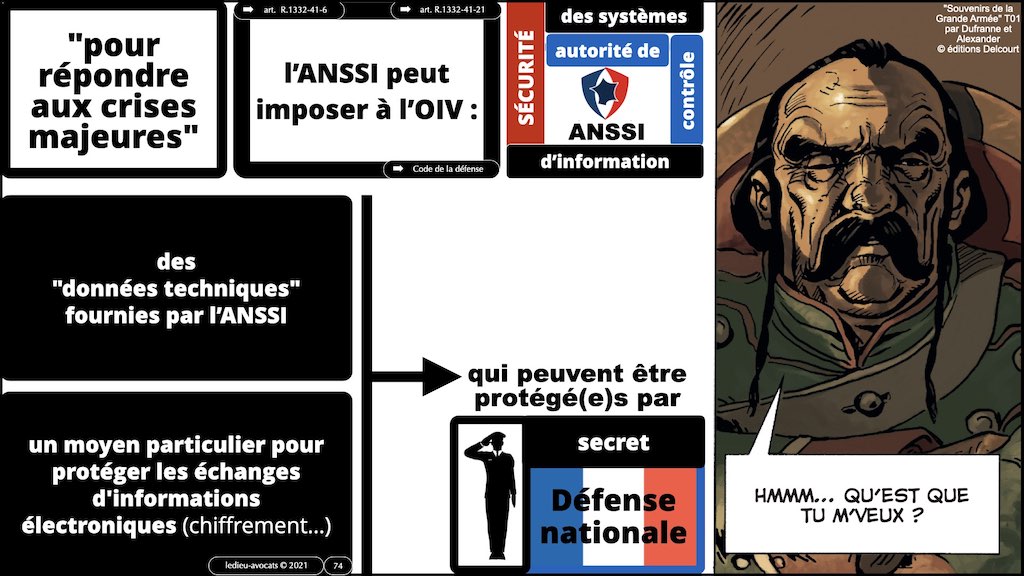

Alors ? Mauvaise nouvelle… vous n’apprendrez pas grand chose à partir des textes légaux en vigueur, à moins d’être habilité(e) au secret de la défense nationale puisqu’il y est clairement prévu que le périmètre de chaque S.I.I.V. est justement protégé par le secret militaire (article R.1332-41-2 Code de la défense).

Mettons tout de suite les pieds dans le plat et parlons d’argent.

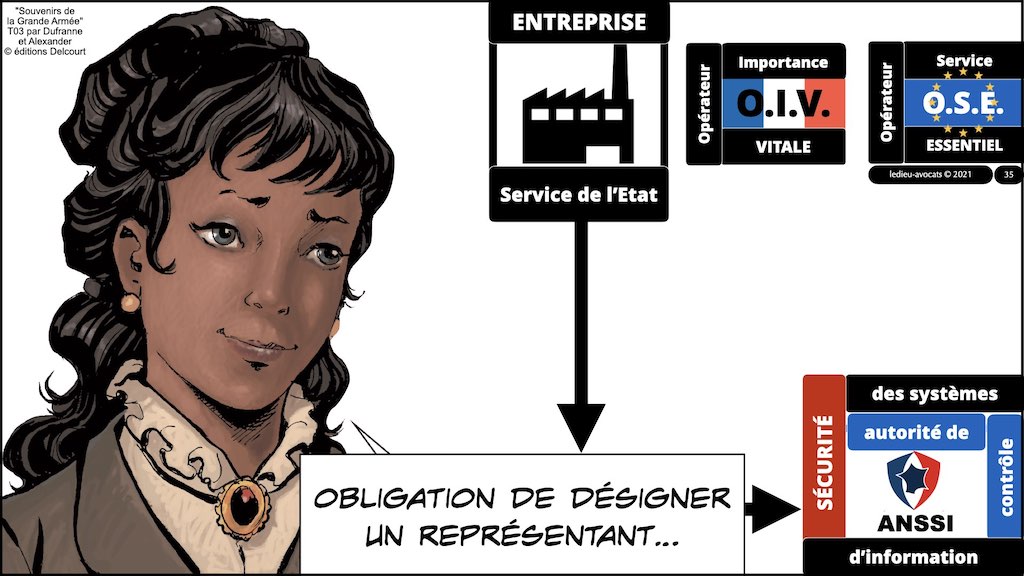

Toute entreprise ou service de l’Etat qui viendrait à se faire désigner en qualité d’OIV ou d’OSE devra supporter seul(e) l’ensemble des conséquences pécuniaires découlant de cette désignation.

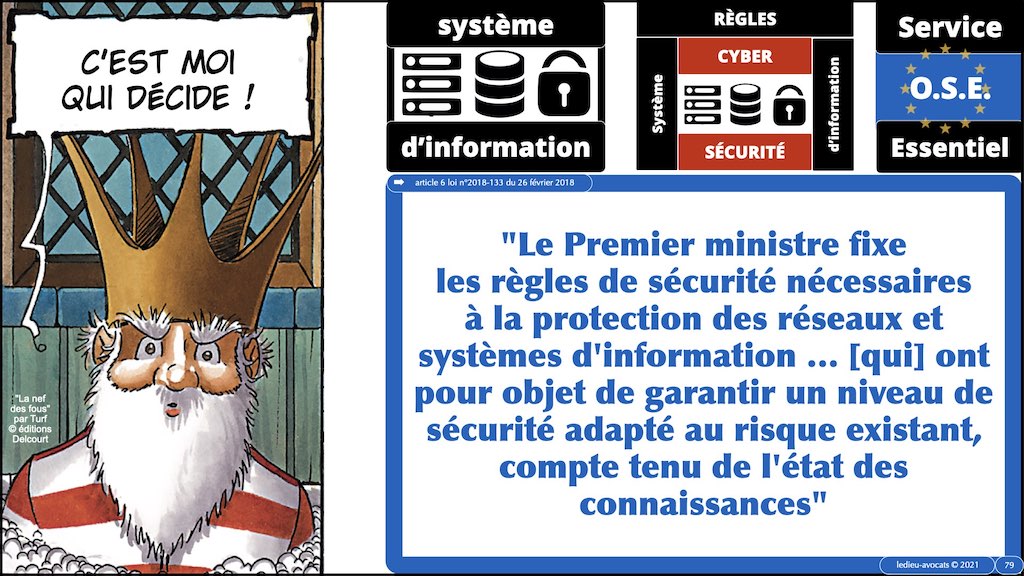

La décision « administrative » de désignation en qualité d’OIV/OSE (par arrêté du Premier ministre) étant purement régalienne, il sera extrêmement difficile de la contester en justice…

Quel message rassurant sur ce point faire passer aux DSI / RSSI des OIV / OSE, si ce n’est les inciter à négocier un budget annuel largement à la hausse ? (bon courage !)

OIV OSE les obligations de cyber sécurité du système d'information : commençons par les obligations générales des OIV et des OSE

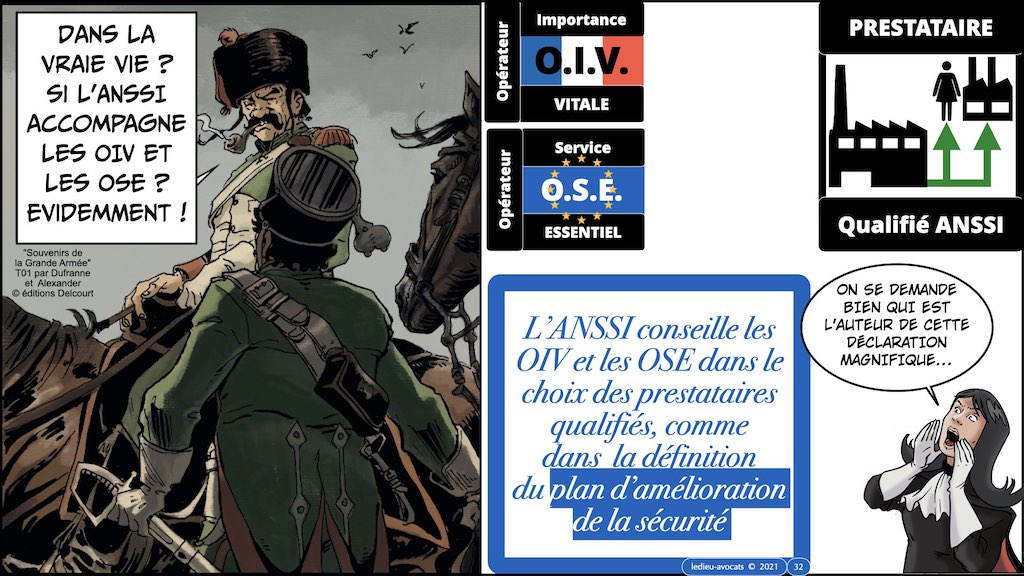

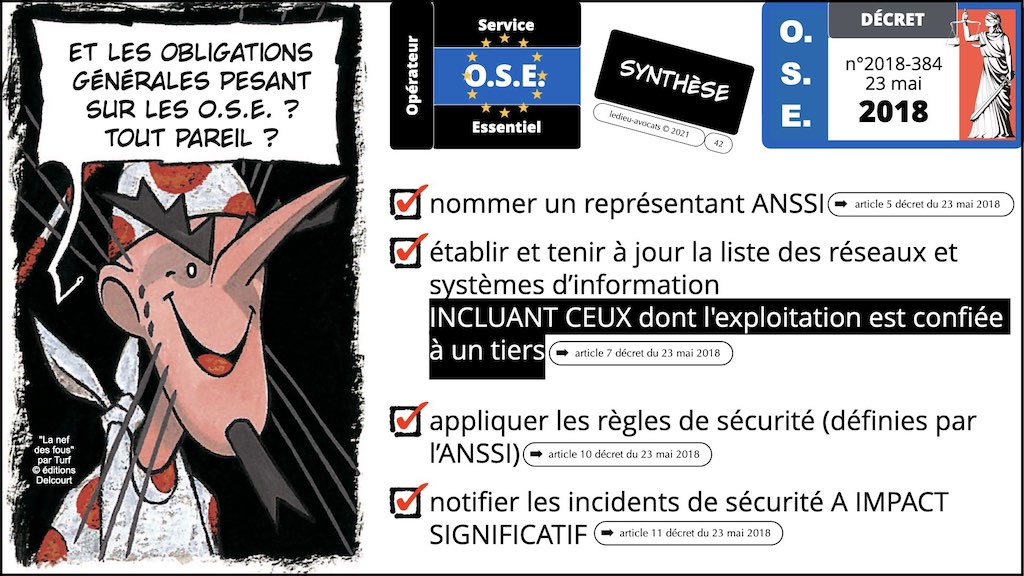

Chaque OIV et chaque OSE doit désigner un contact qui sera l’interlocuteur privilégié de l’ANSSI… Jusque là, c’est une simple gestion des ressources humaines et d’identification de compétences professionnelles… Passons.

Si le nombre de slides de résumé ci-dessous pourrait vous paraitre modeste, ne vous y fiez pas.

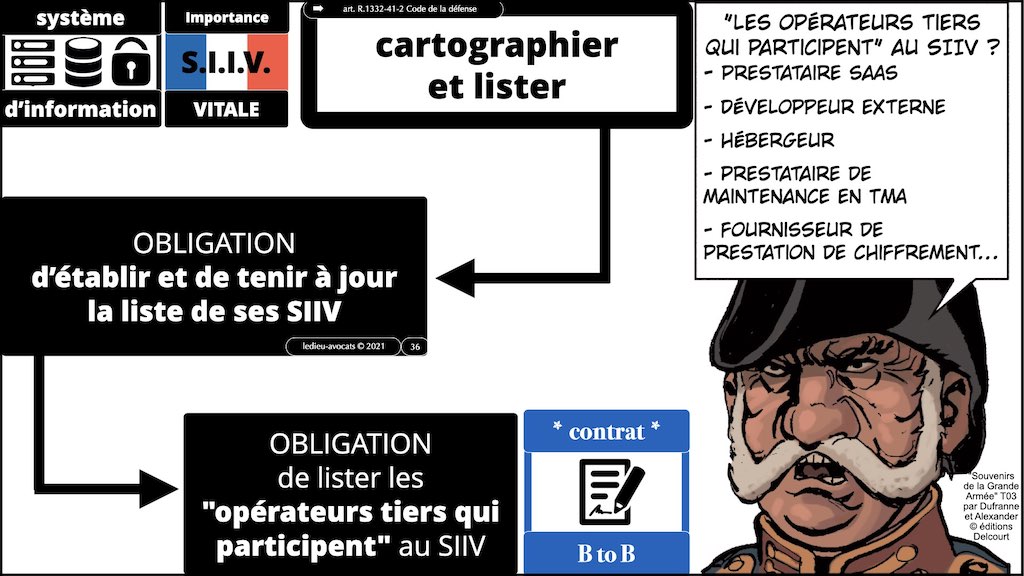

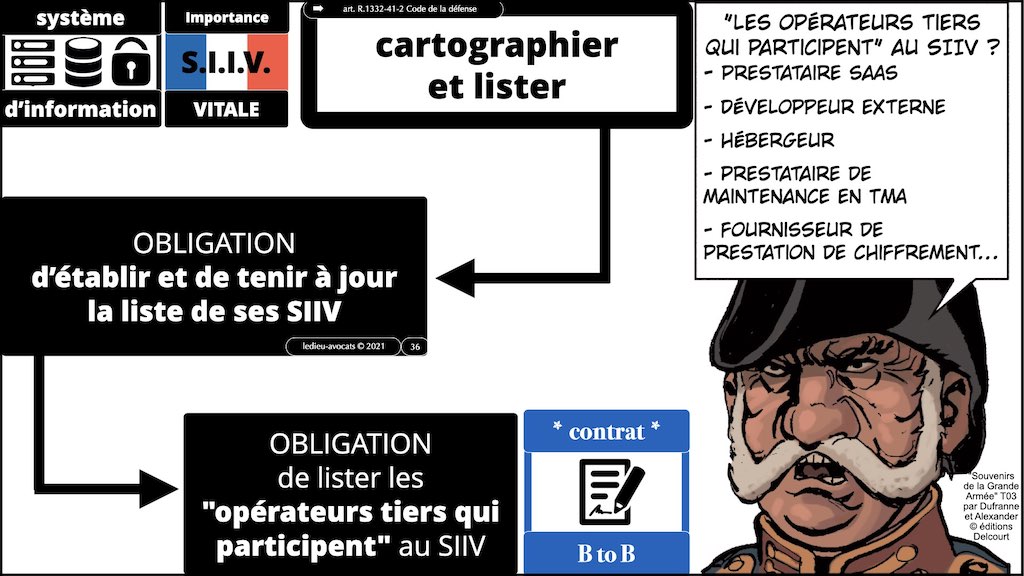

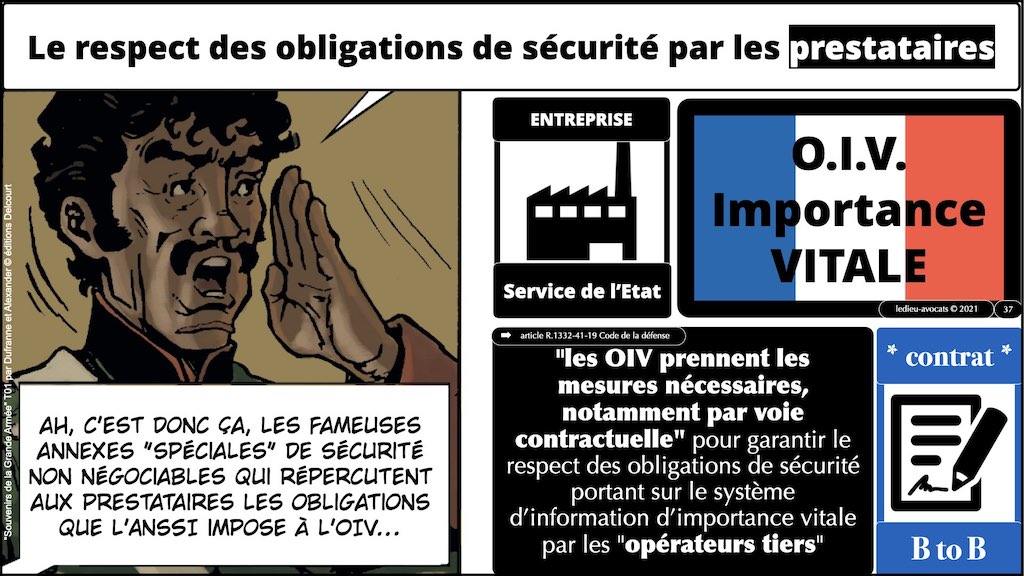

Nous touchons ici au coeur du problème de sécurité du système d’information des OIV et des OSE : la prise en compte des « tiers prestataires« .

Car les obligations de cartographie du SI d’Importance Vitale ou Essentiel DOIVENT prendre en compte les services rendus par les prestataires de l’entreprise. C’est le coeur même du dispositif, notamment dans le futur Règlement UE DORA qui s’imposera spécialement aux OSE « entités financières« …

Si l’on se réfère à l’esprit de cette législation NIS#1, nous pouvons affirmer sans crainte que la liste de ces prestataires doit comprendre l’ensemble des prestataires de services numériques impactant le coeur du SI d’Importance Vitale (SIIV) ou Essentiel (SIE).

Vous en trouverez une liste (non exhaustive) dans la slide ci-dessous.

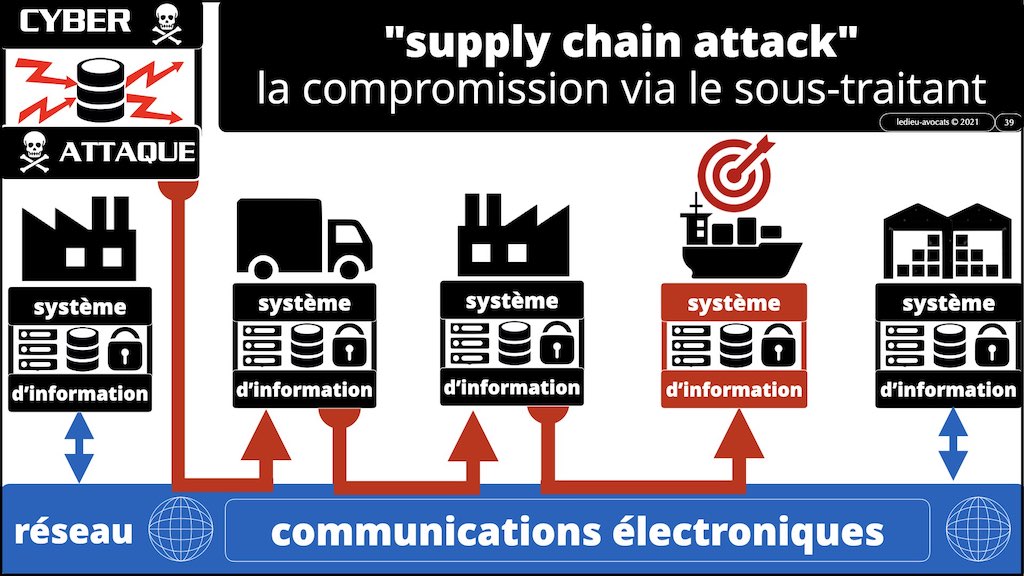

Pourquoi tant insister sur l’éco-système du SI des Opérateurs d’Importance Vitale ou de Service Essentiel ?

Parce que le risque d’attaque identifié par les professionnels de la matière, ANSSI en tête, provient des fournisseurs, de la « supply chain » numérique de l’entreprise.

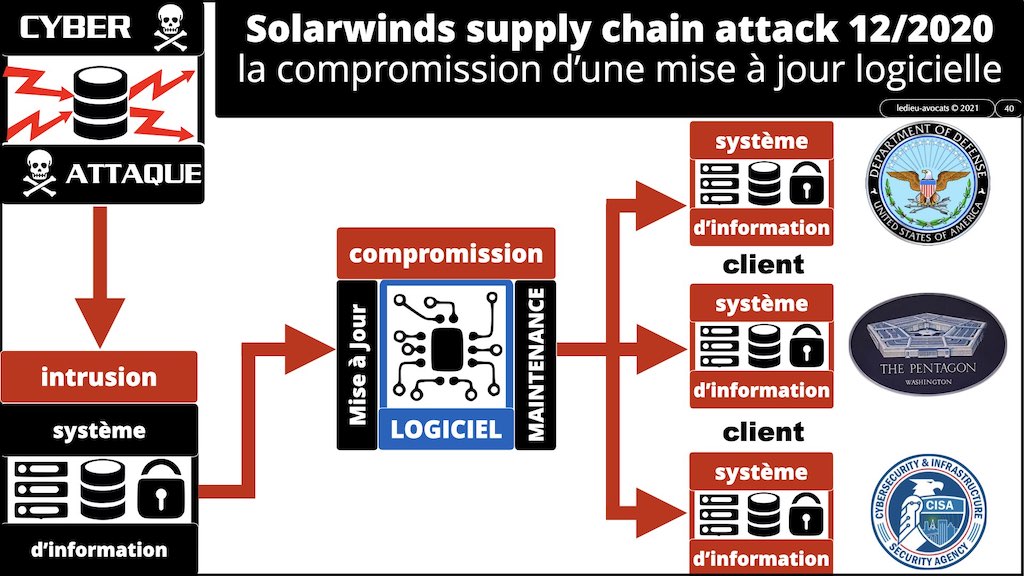

Vous voulez un exemple récent et particulièrement dramatique de risque de supply chain numérique ? L’affaire SolarWinds.

OIV OSE les obligations de cyber sécurité du système d'information - le détail :

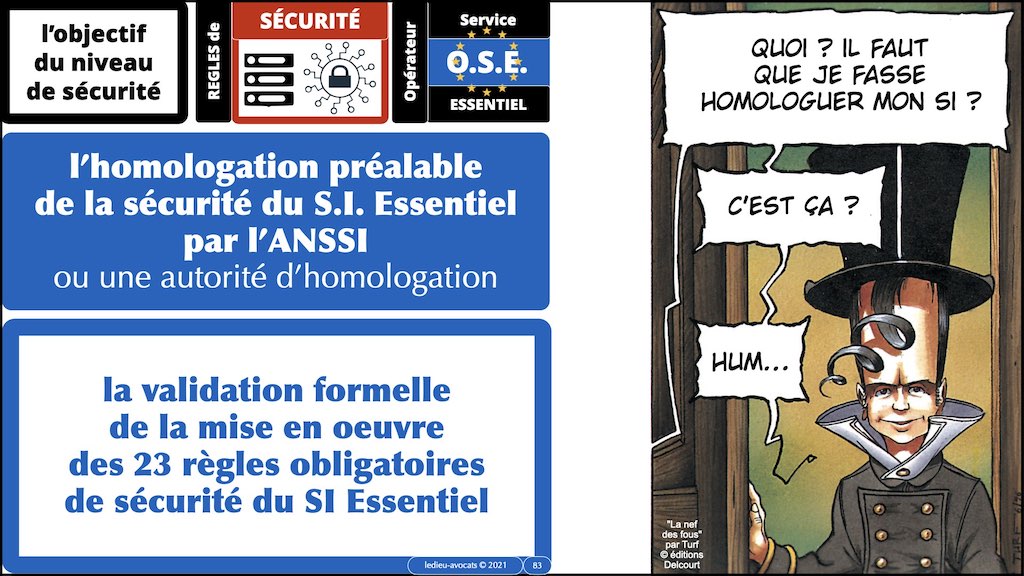

1/4 l'homologation du système d'information

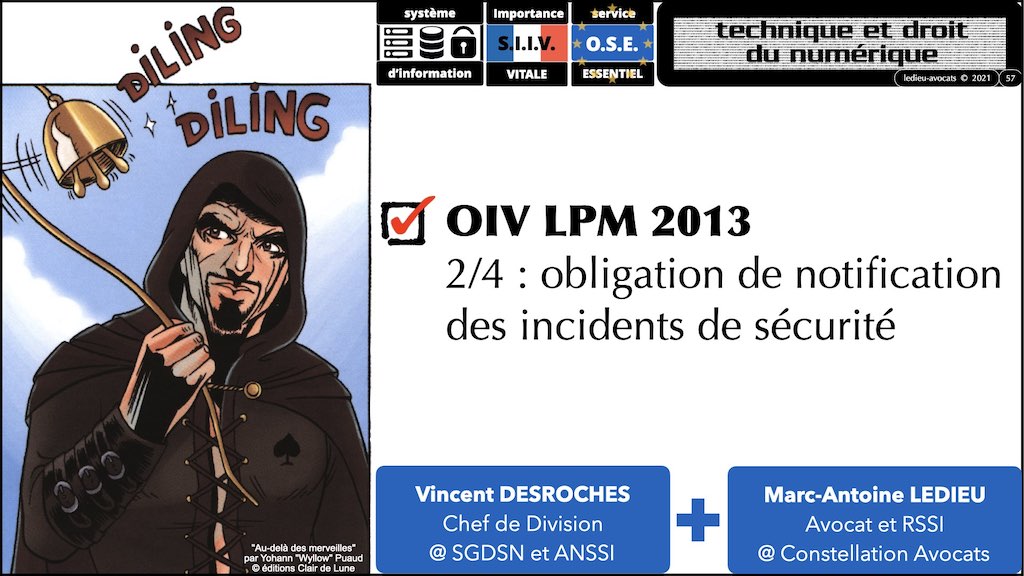

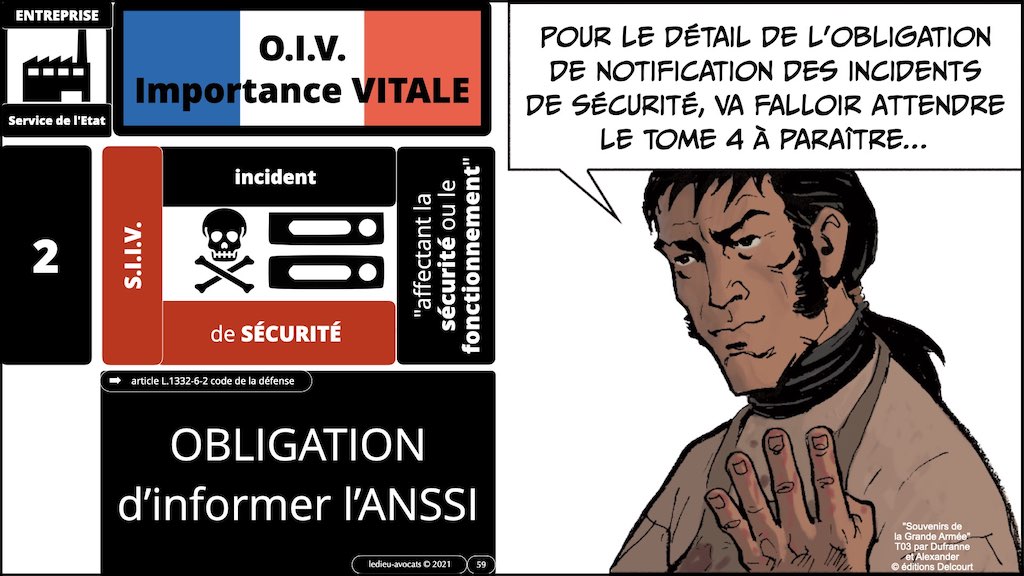

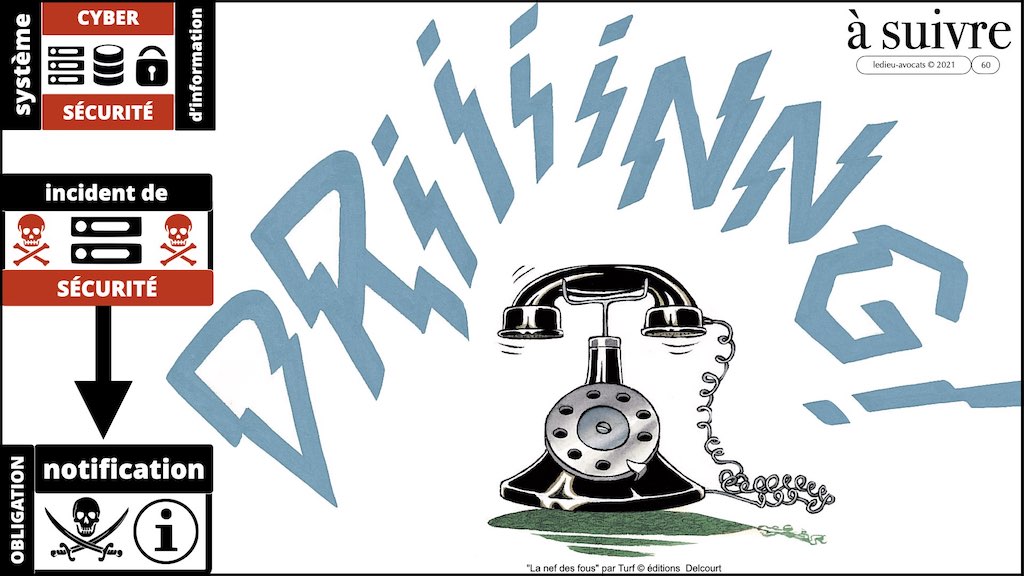

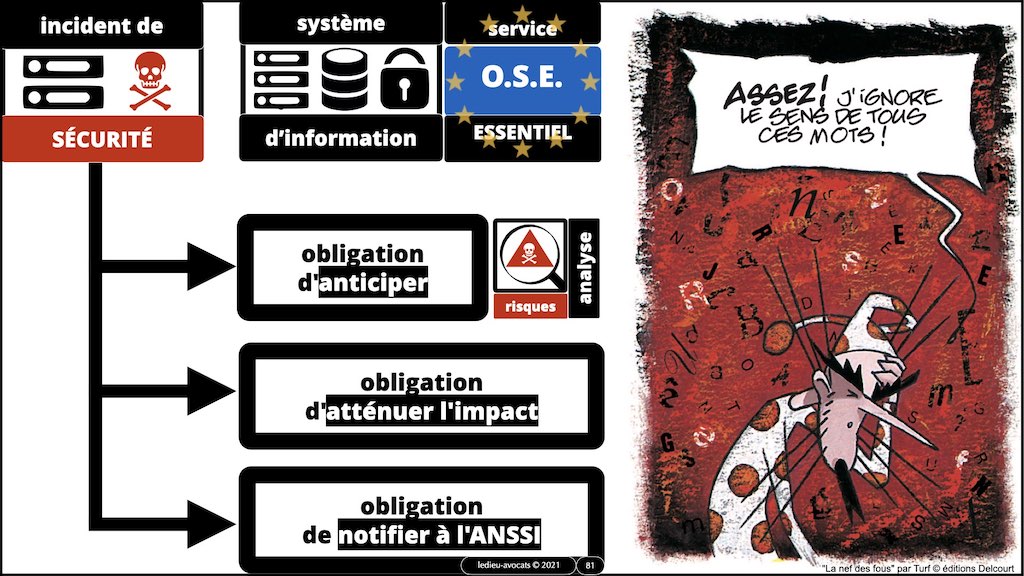

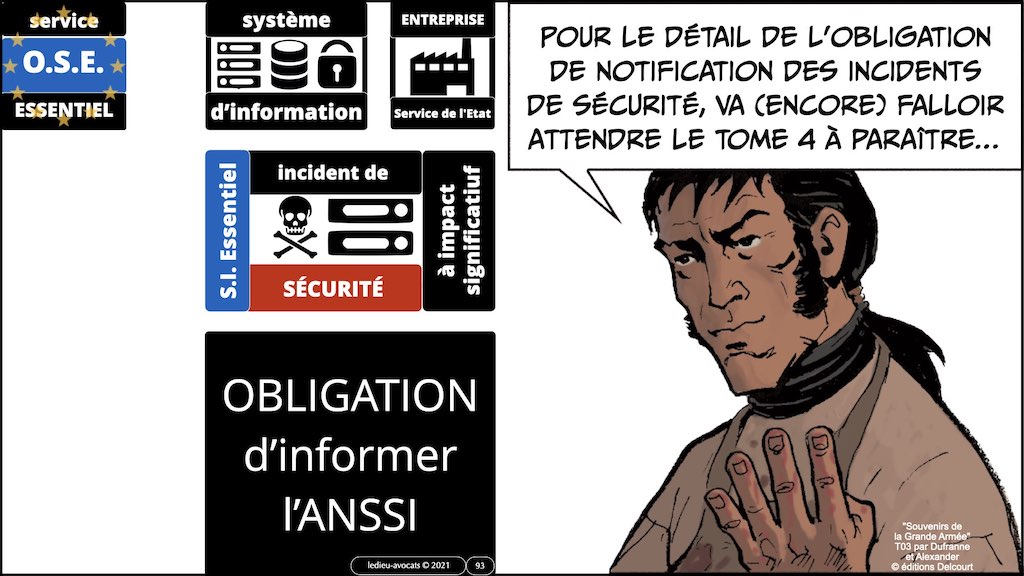

2/4 l'obligation de notification des incidents de sécurité

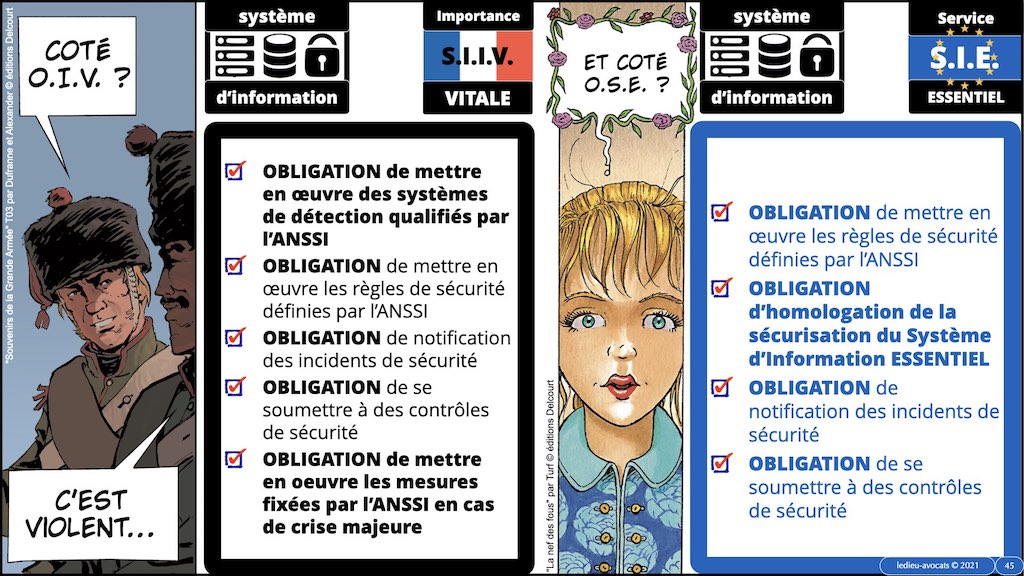

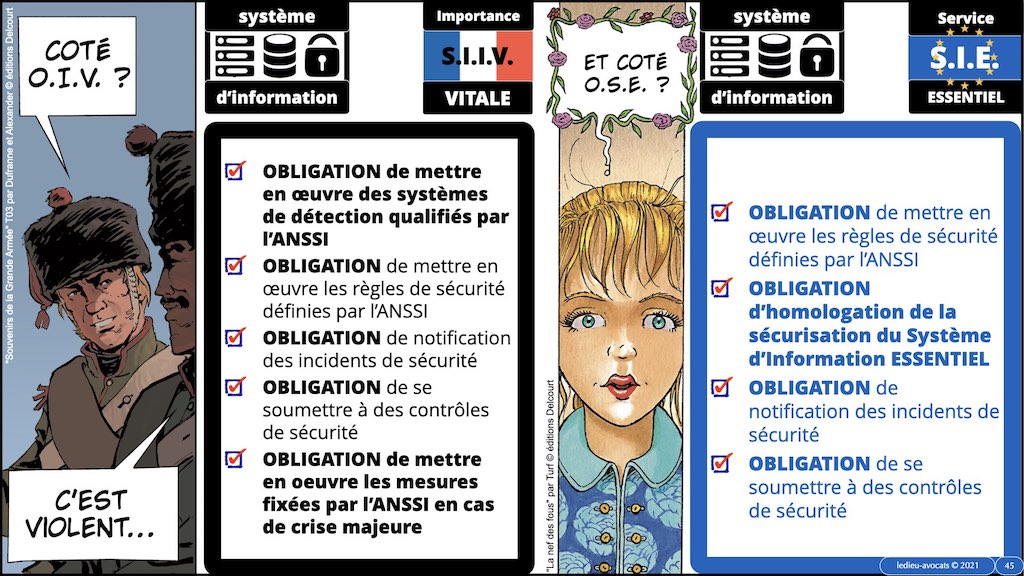

Il nous suffira d’une seule slide récapitulant les obligations de sécurité du système d’information des OIV et des OSE pour vous démontrer combien ces législations sont quasi-identiques.

Vous trouverez cette slide ci-dessous.

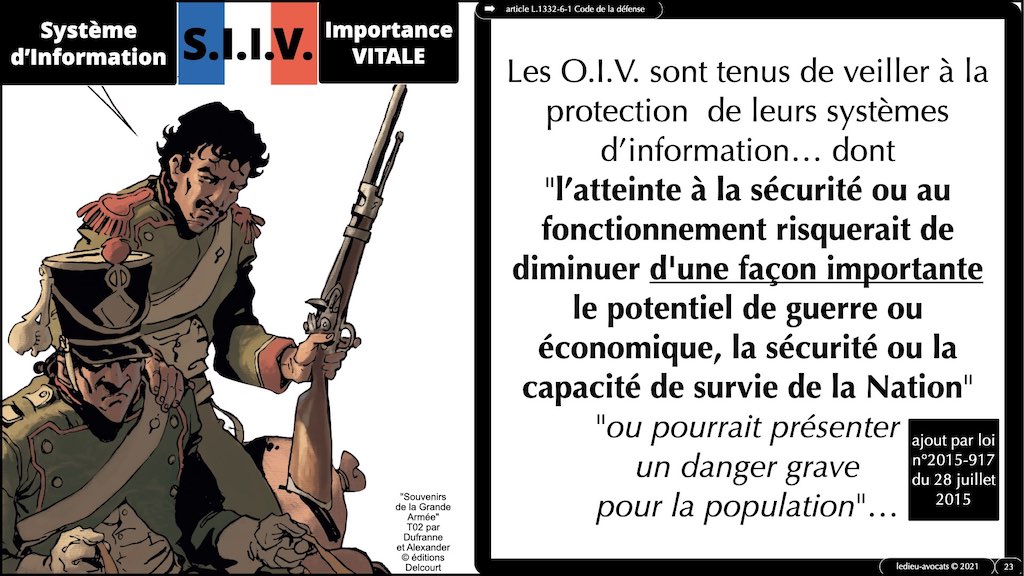

Si, comme il s’agissait en 2013 de « sortir les OIV de la zone d’humiliation » (dixit le podcast NoLimitSecu « LPM 2013 » du 20 novembre 2016), les OSE passent par un même processus : faire homologuer leur politique de sécurité SI.

C’est la première étape, difficile, du contrôle a priori de la sécurité numérique de ces opérateurs critiques / vitaux / essentiels.

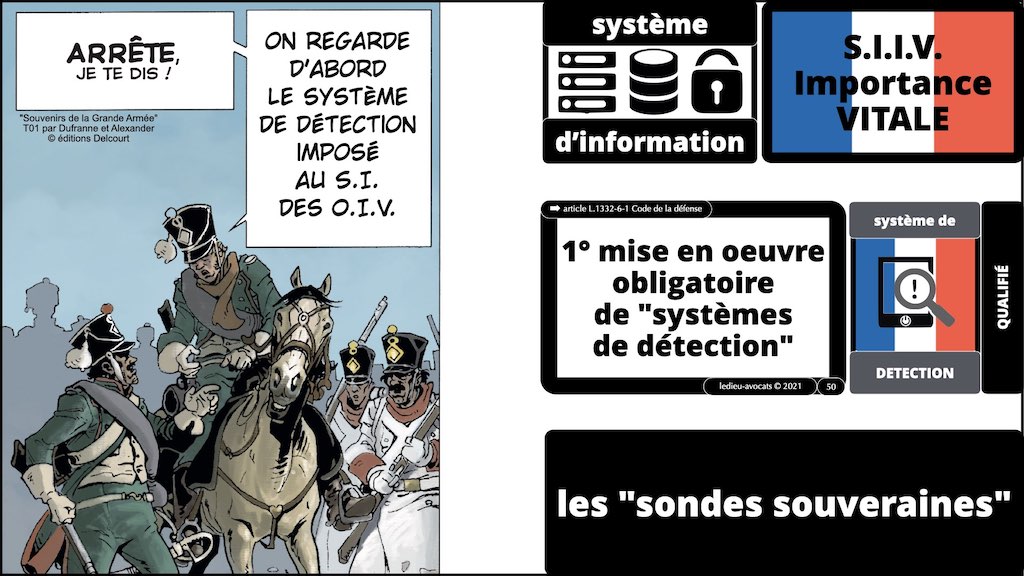

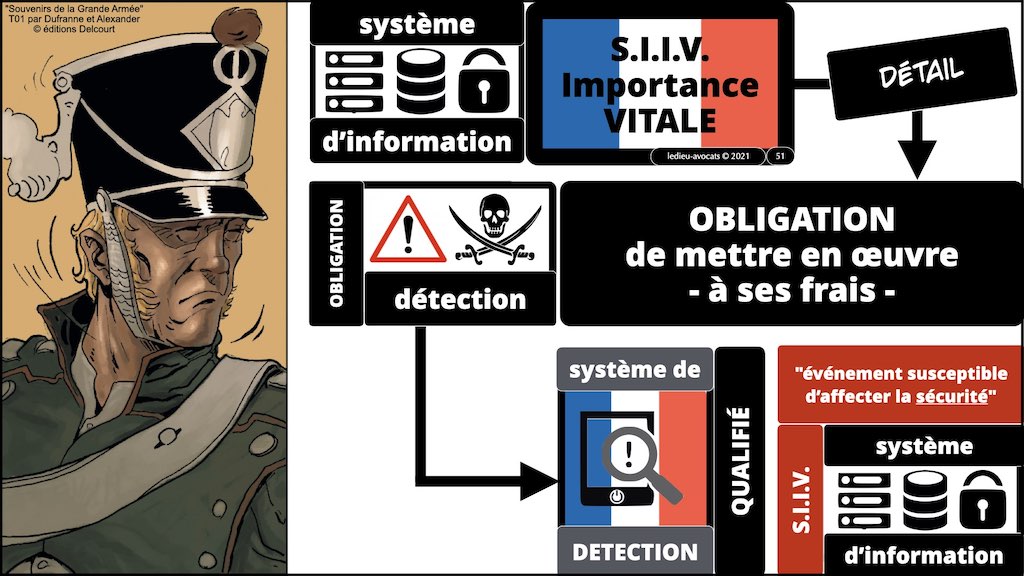

A cette étape, seuls les OIV ont en plus l’obligation de déployer les fameuses « sondes souveraines« .

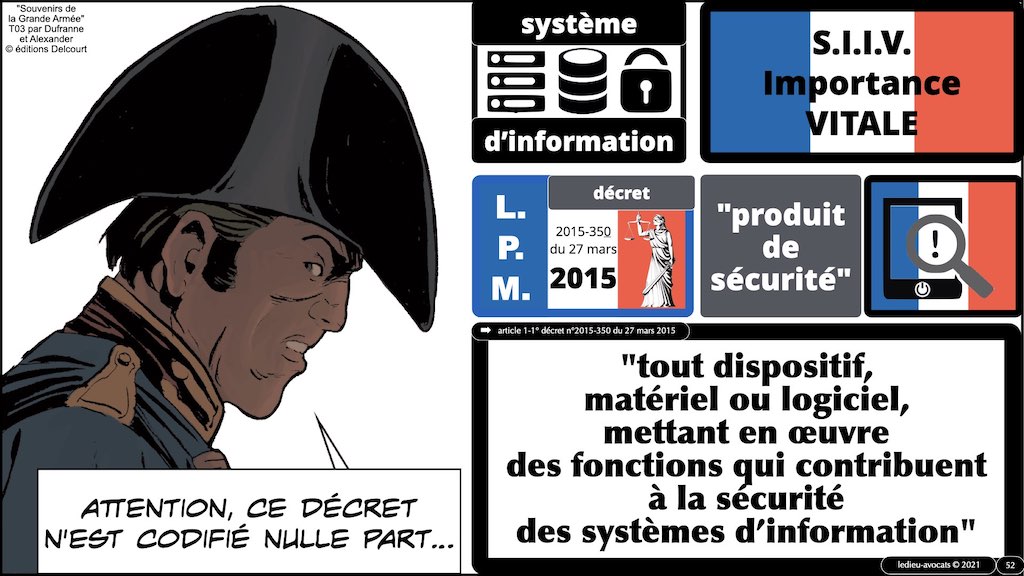

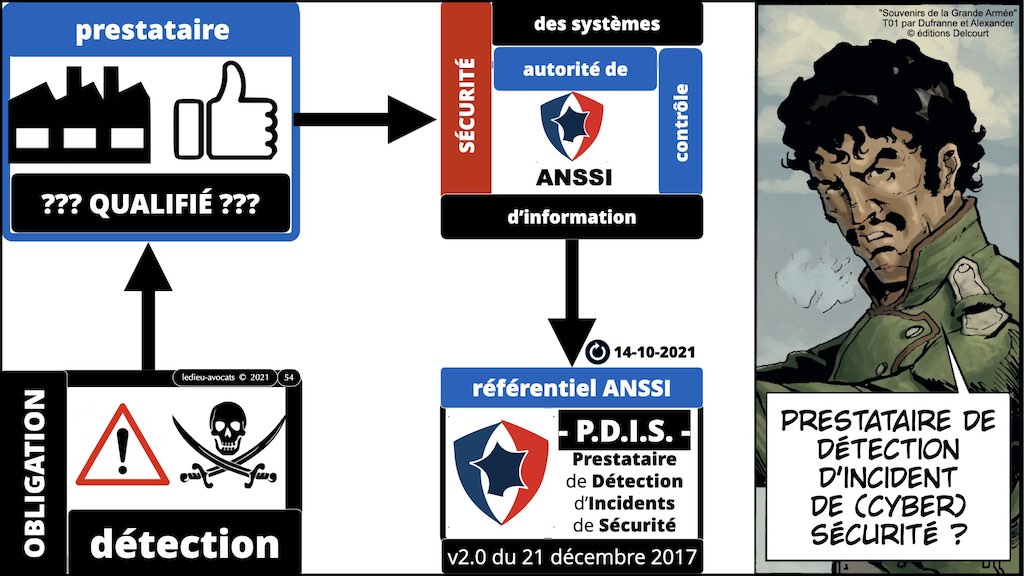

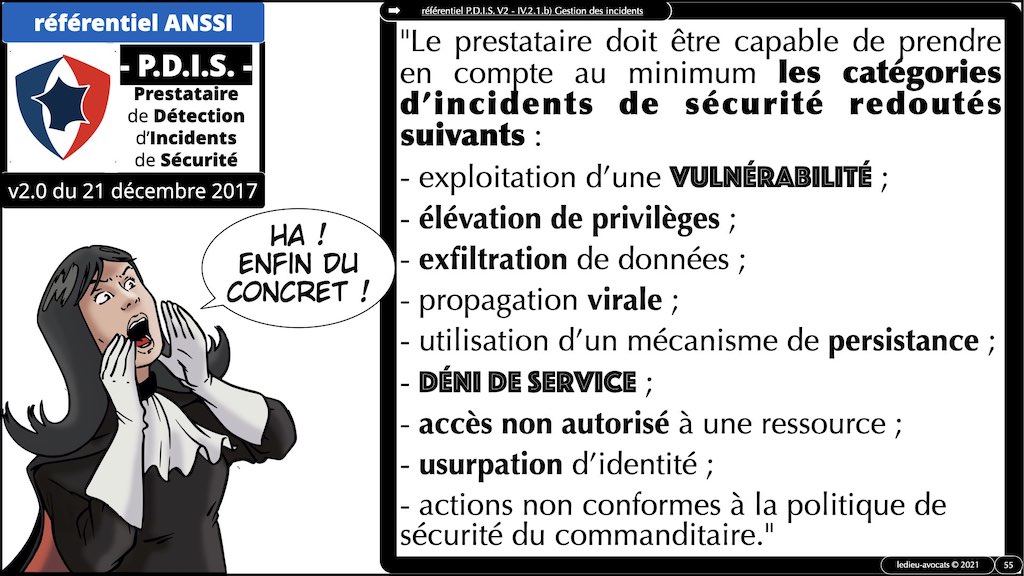

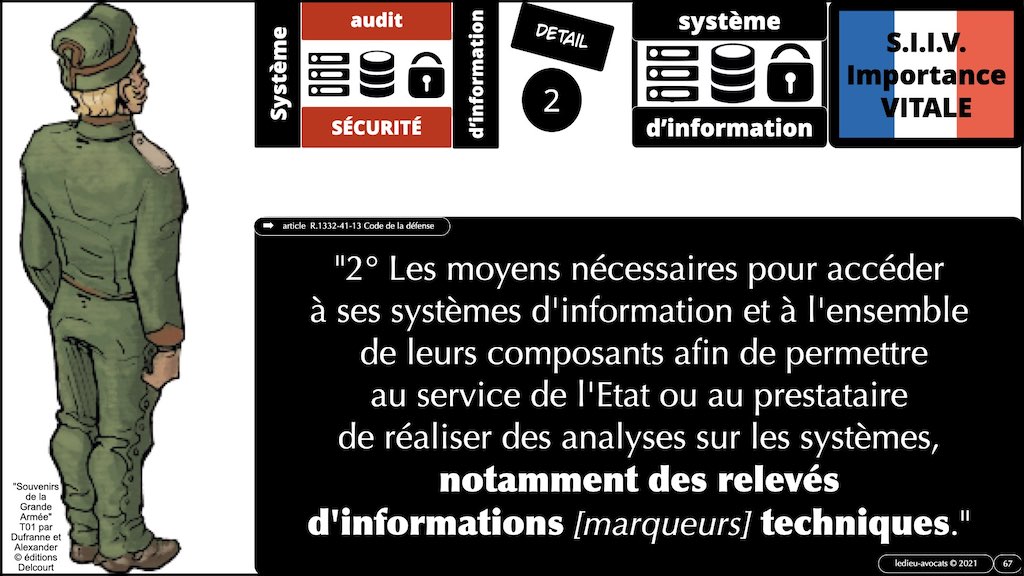

Rappelons ici que les « systèmes de détection » qualifiés par l’ANSSI (un serveur avec son logiciel et ses bases de données d’identification des marqueurs techniques de cyber attaque) ne sont pas opérés par l’Opérateur, mais soit par l’ANSSI directement, soit par un prestataire agréé par l’ANSSI (et qualifié « PDIS » par l’ANSSI.

PDIS ? Prestataire de Détection d’Incident de Sécurité. Cette norme ANSSI v2 du 21 décembre 2017 est à lire en parallèle de l’épisode #242 de 2019 du podcast NoLimitSecu sur ce sujet précis.

Nous serons ici évasifs sur le sujet de la notification à l’ANSSI des « incidents de sécurité » car nous vous préparons une présentation spécifique sur ce sujet précis…

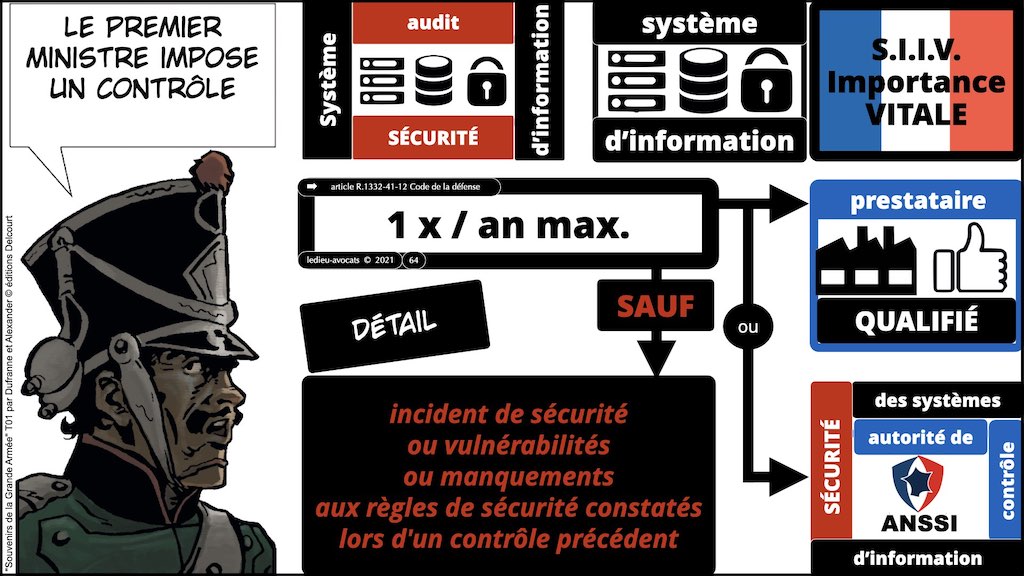

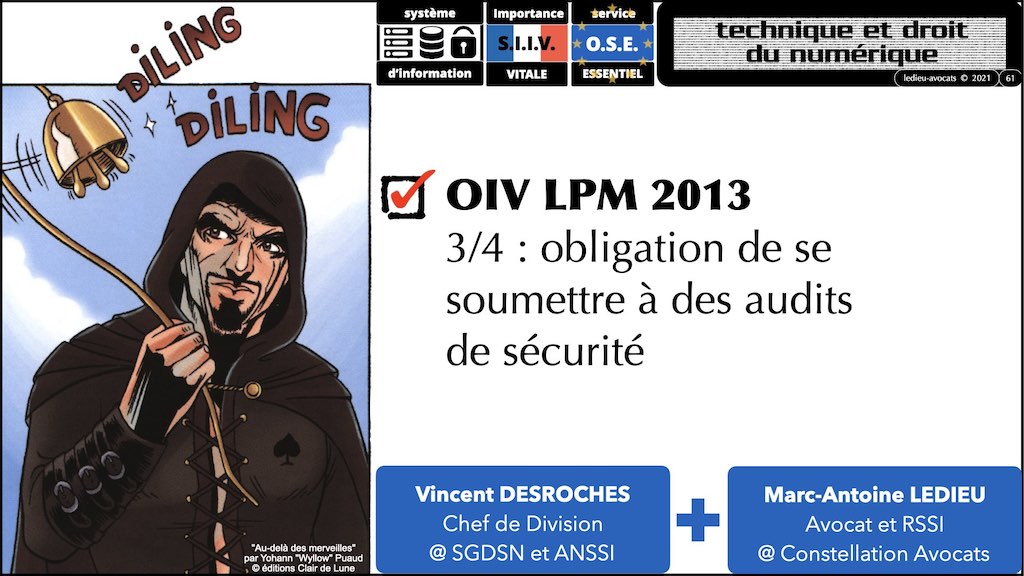

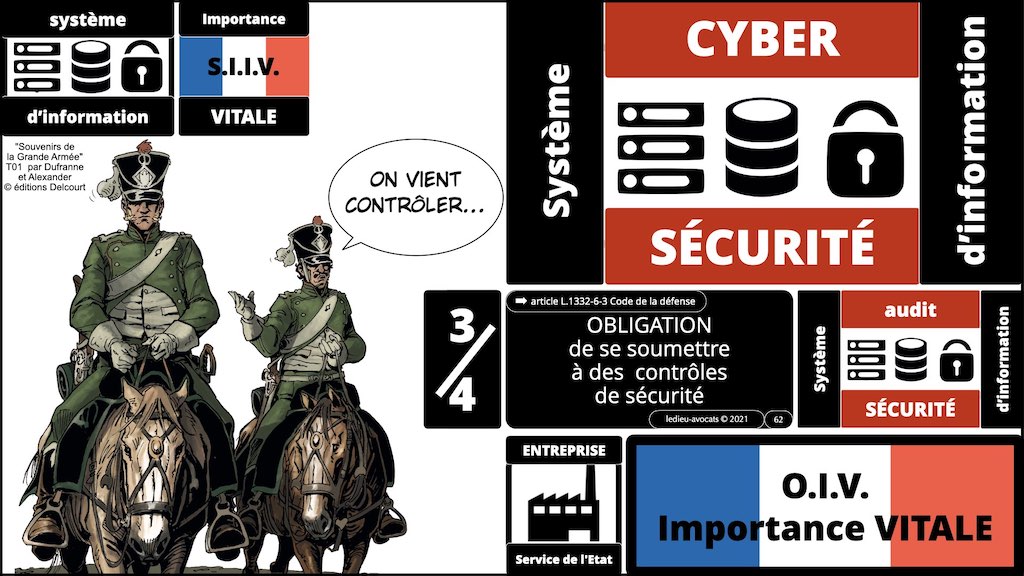

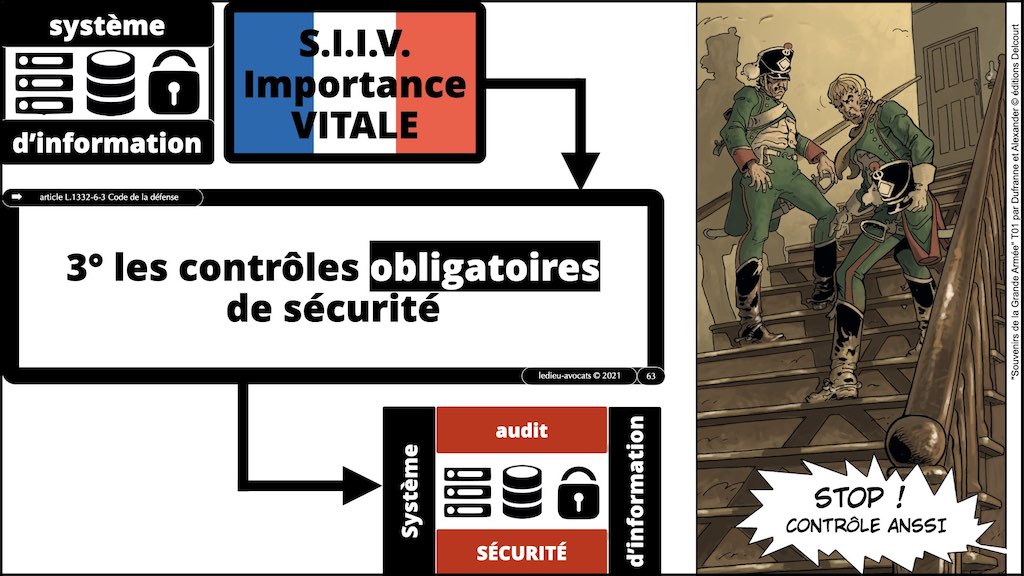

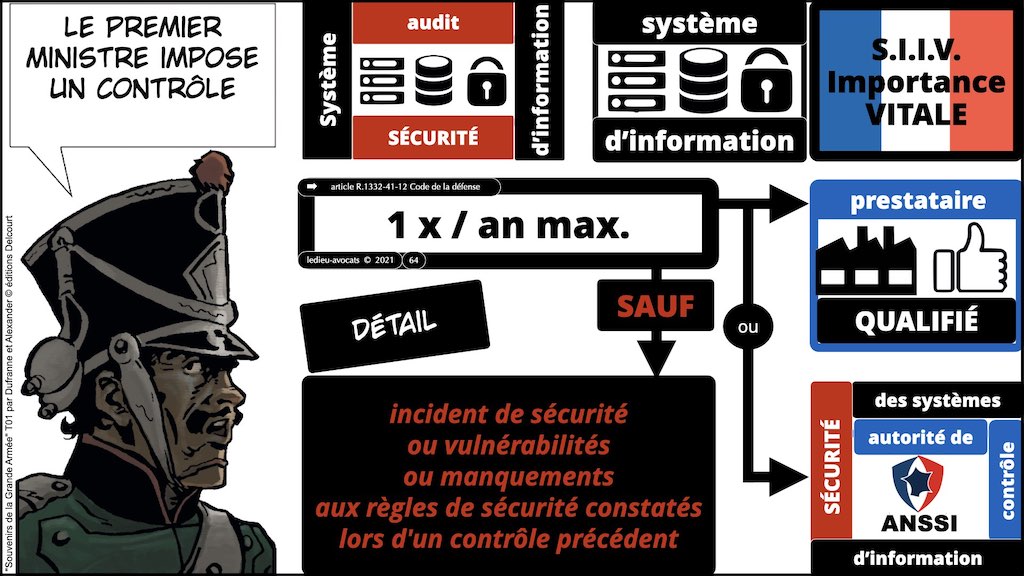

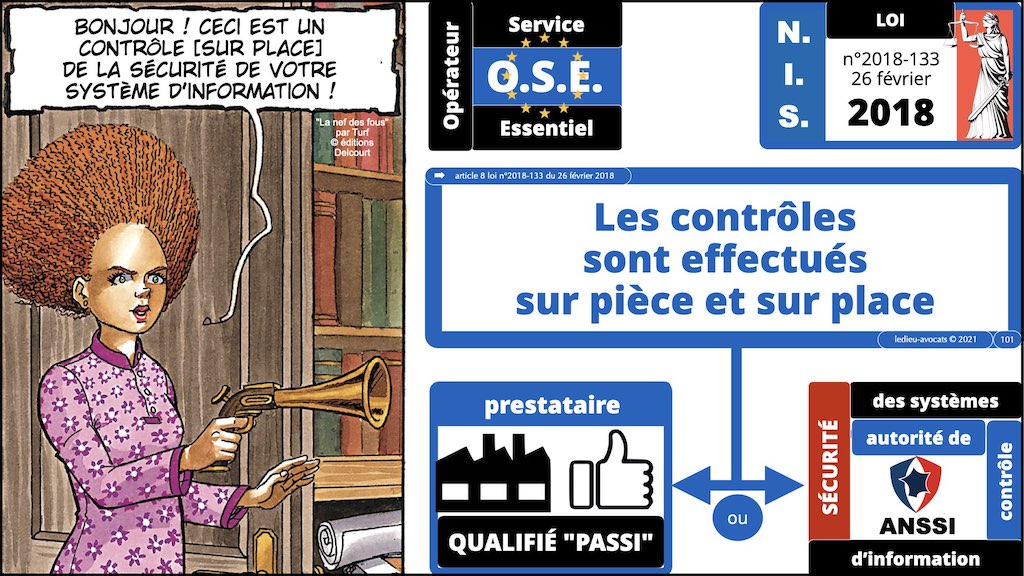

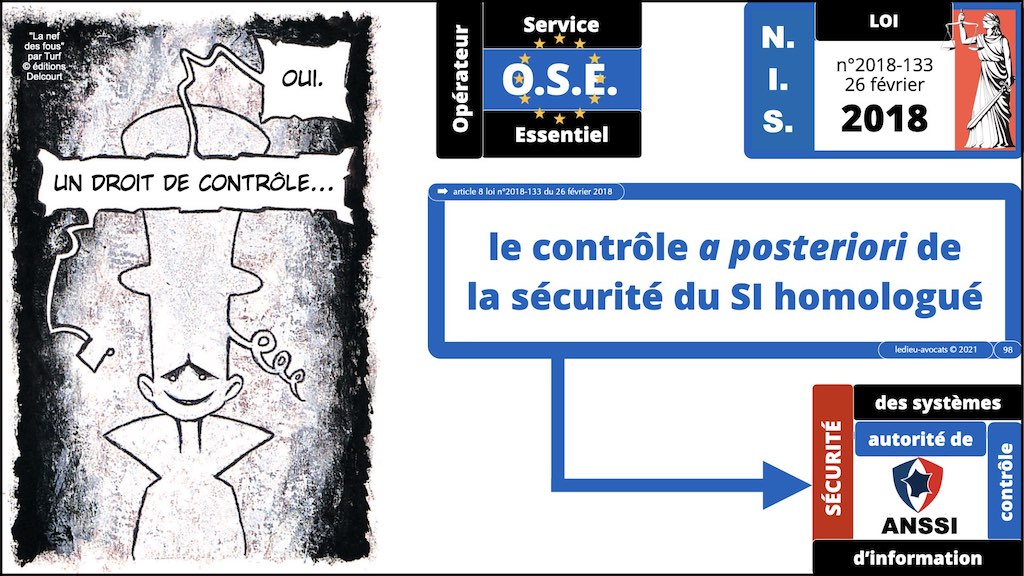

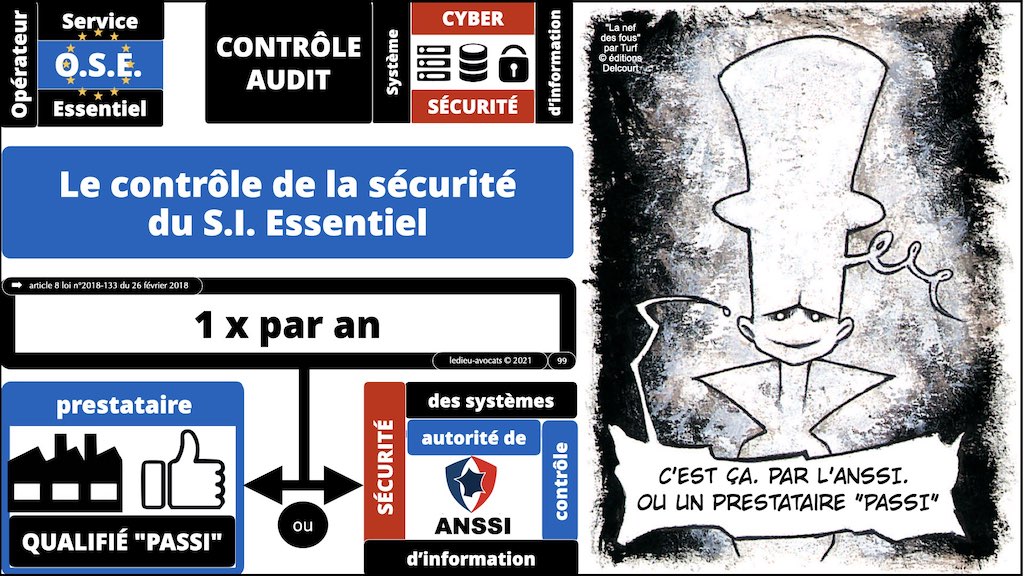

OIV OSE les obligations de cyber sécurité du système d'information : 3/4 les contrôles obligatoires 4/4 OIV et prise en main par l'ANSSI en cas de crise majeure

L’homologation a priori de la sécurité d’un système d’information, c’est bien.

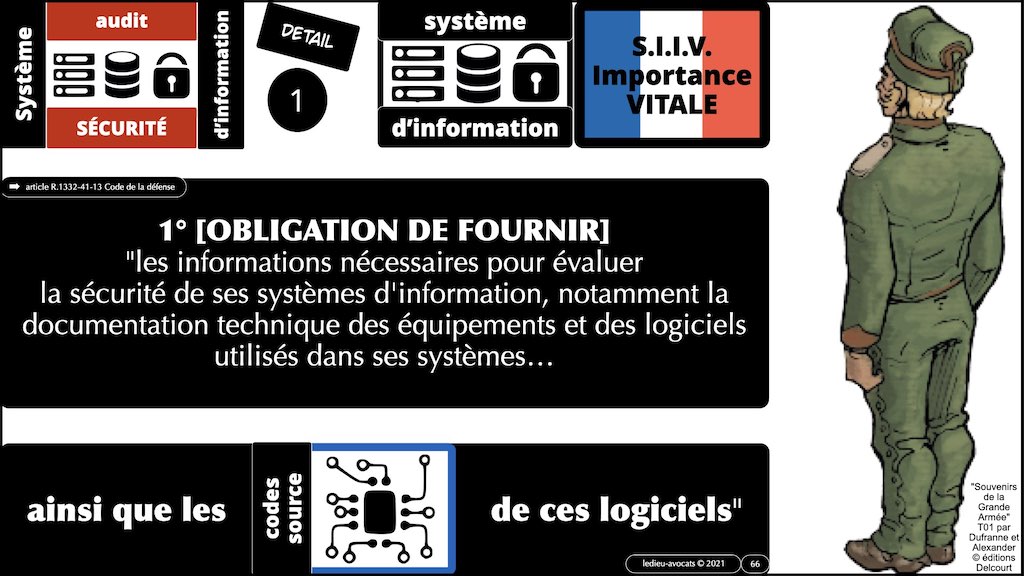

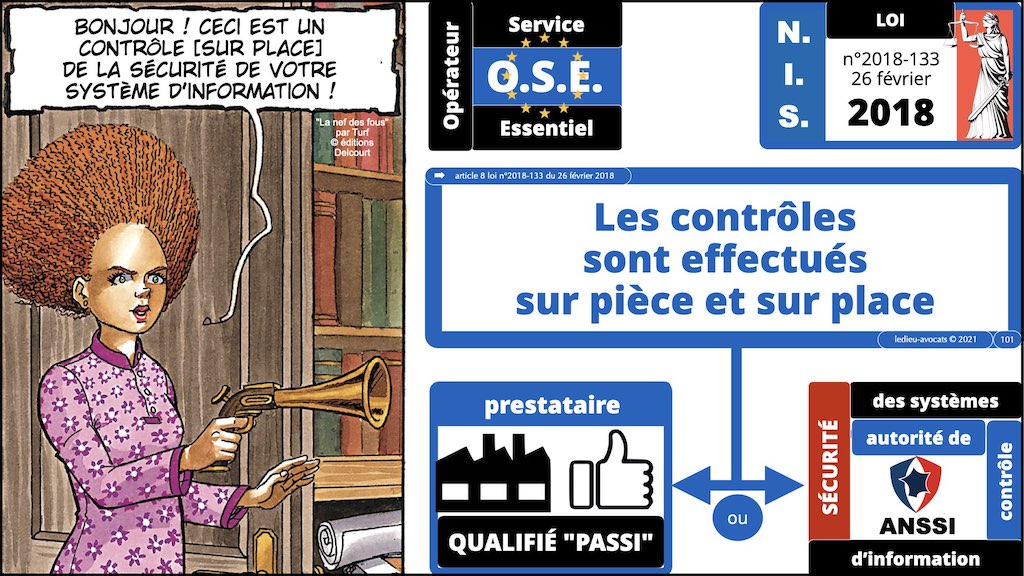

Mais la loi va plus loin et prévoit expressément la possibilité pour l’ANSSI (ou des prestataires agréés) de contrôler a posteriori le niveau de sécurité du SI d’Importance Vitale / Essentiel.

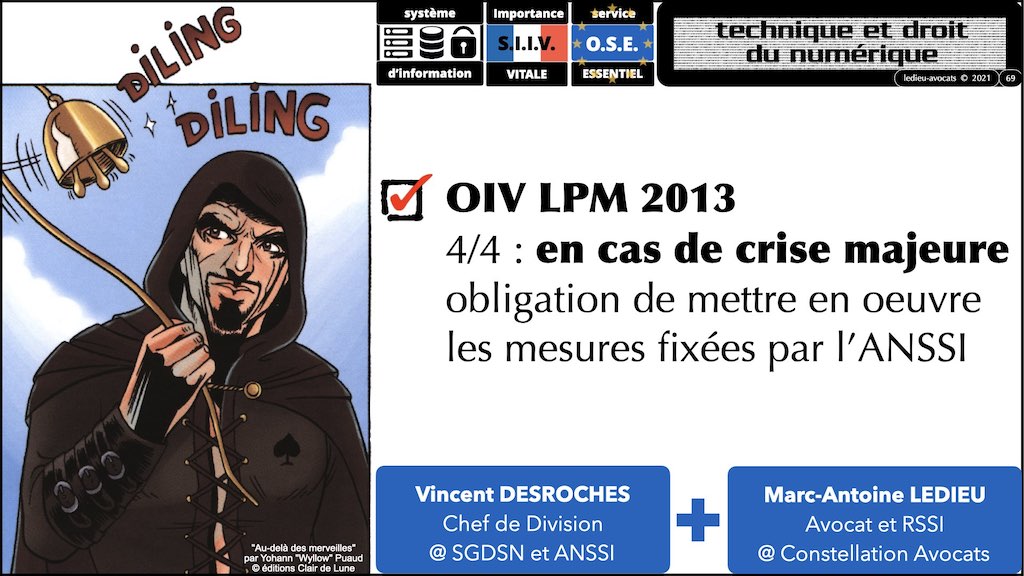

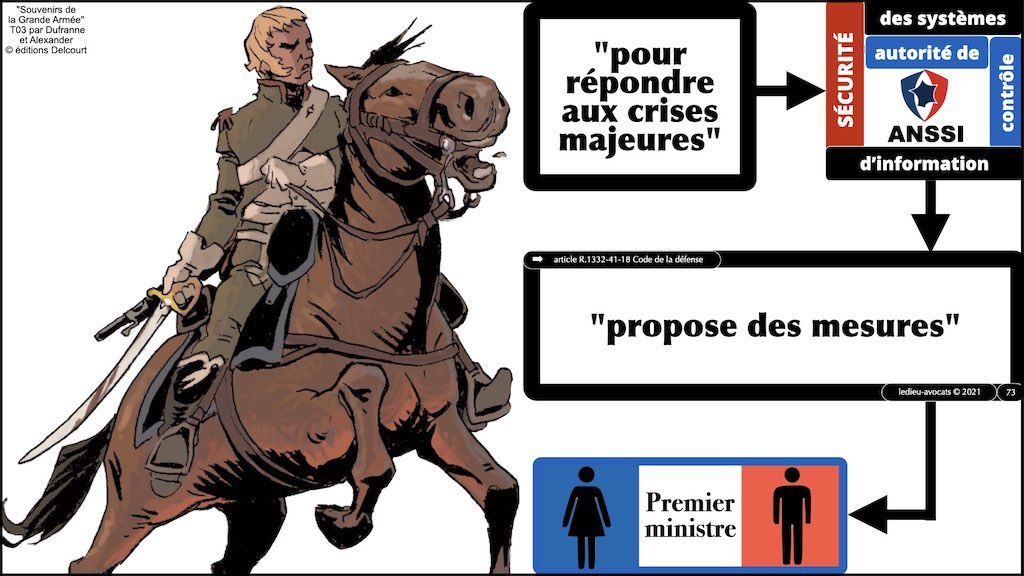

Nous rappellerons juste pour mémoire le droit pour l’ANSSI « en cas de crise majeure » de prendre la main sur le SI des seuls OIV.

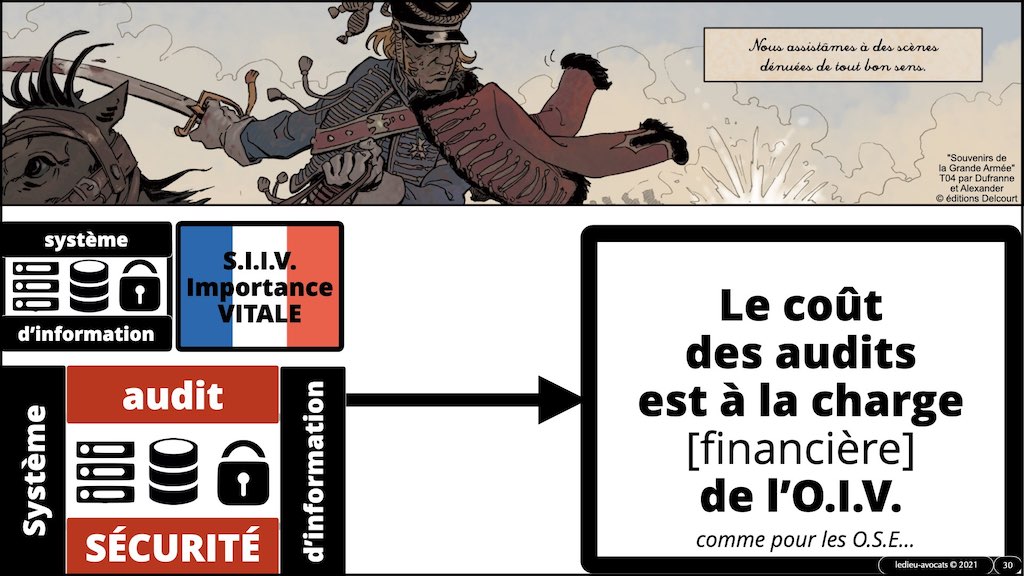

Que votre entreprise soit OIV ou OSE, il faudrait accepter la réalisation d’audit de sécurité, au moins « une fois par an« .

Le coût de l’audit ? A la charge financière de l’opérateur…

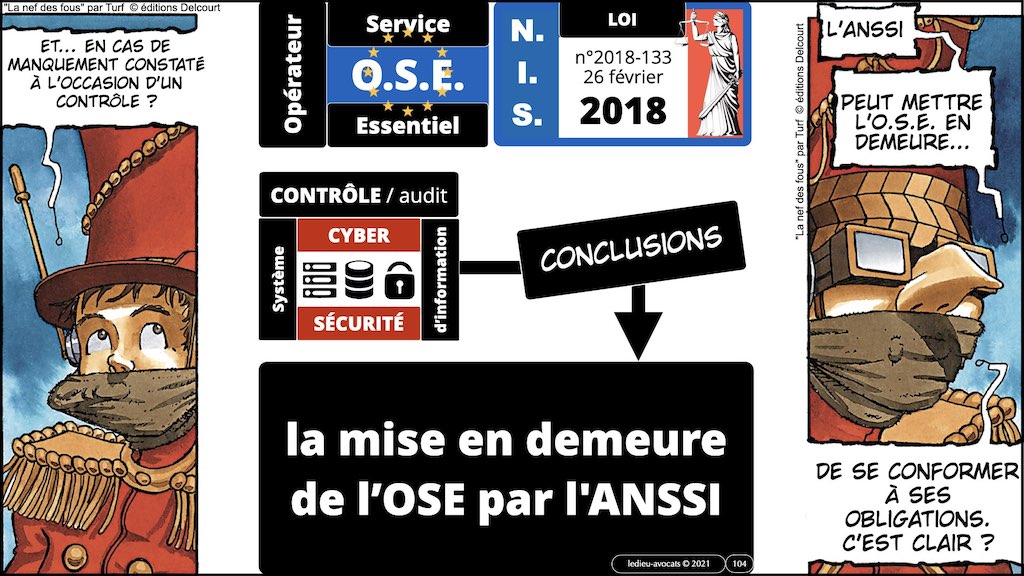

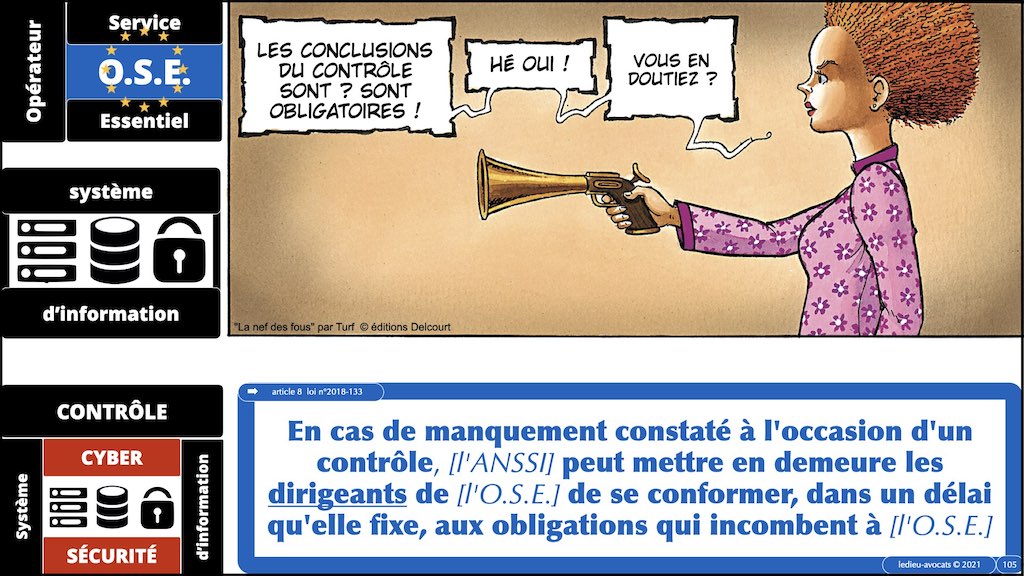

Et les conclusions de l’audit de sécurité ?

L’ANSSI dispose du pouvoir de mettre l’Opérateur défaillant en demeure d’implémenter des mesures correctrices…

Nous en arriverons ainsi, en fin de cette étude, au chapitre des sanctions en cas de non-respect par l’Opérateur soit des textes, soit des conclusions de l’ANSSI. Car, c’est bien connu, des obligations sans sanction, ça ne sert à rien…

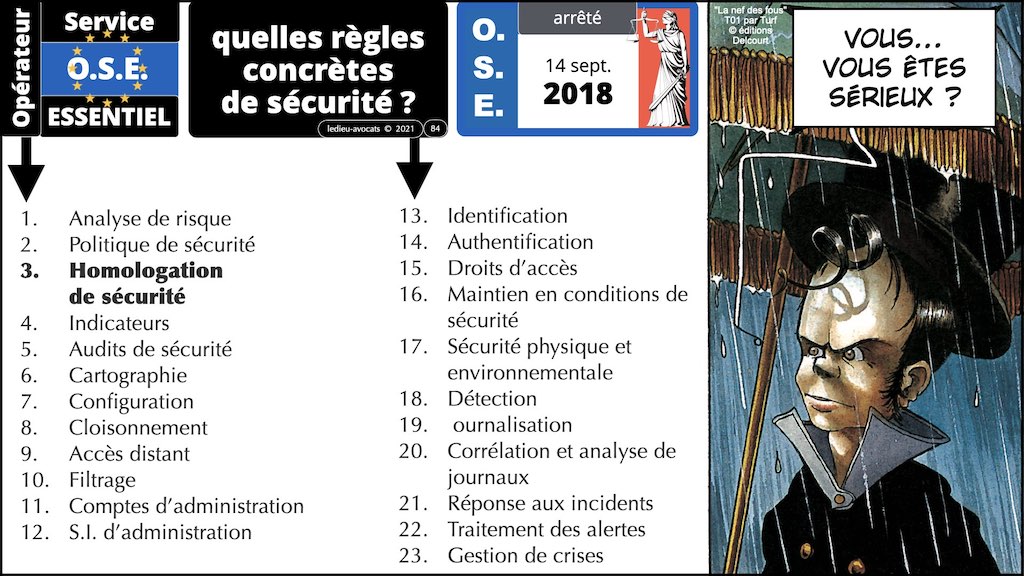

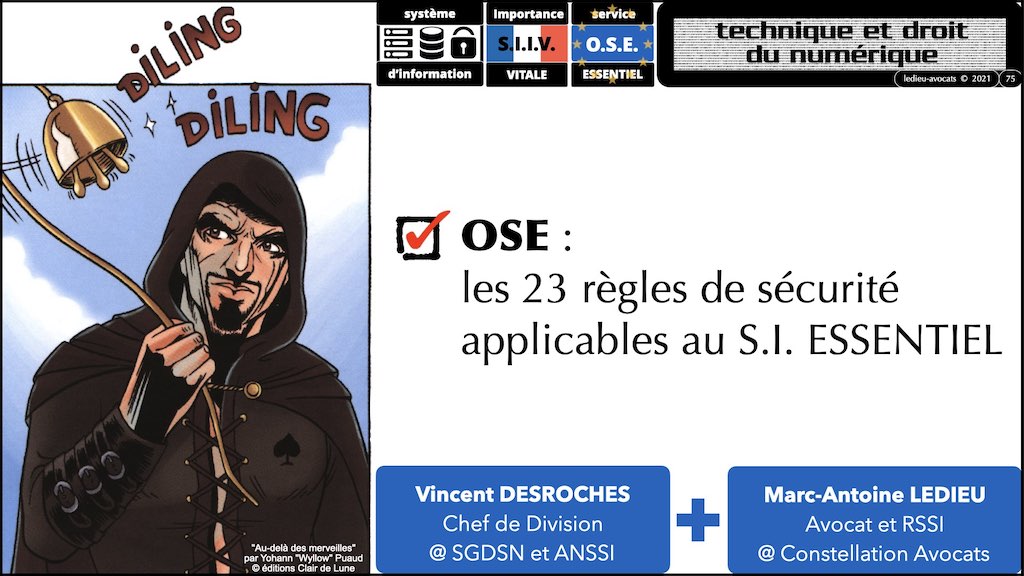

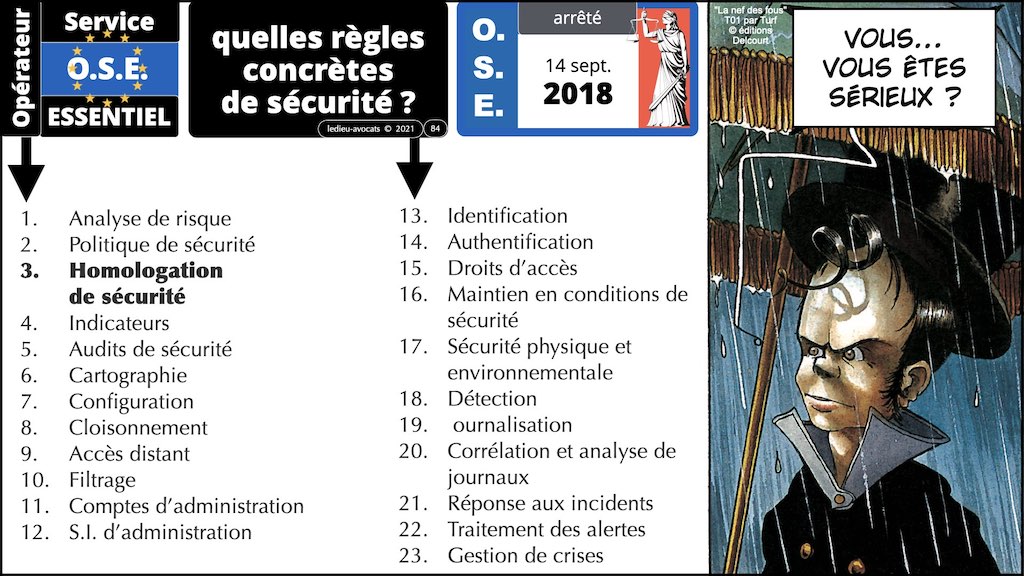

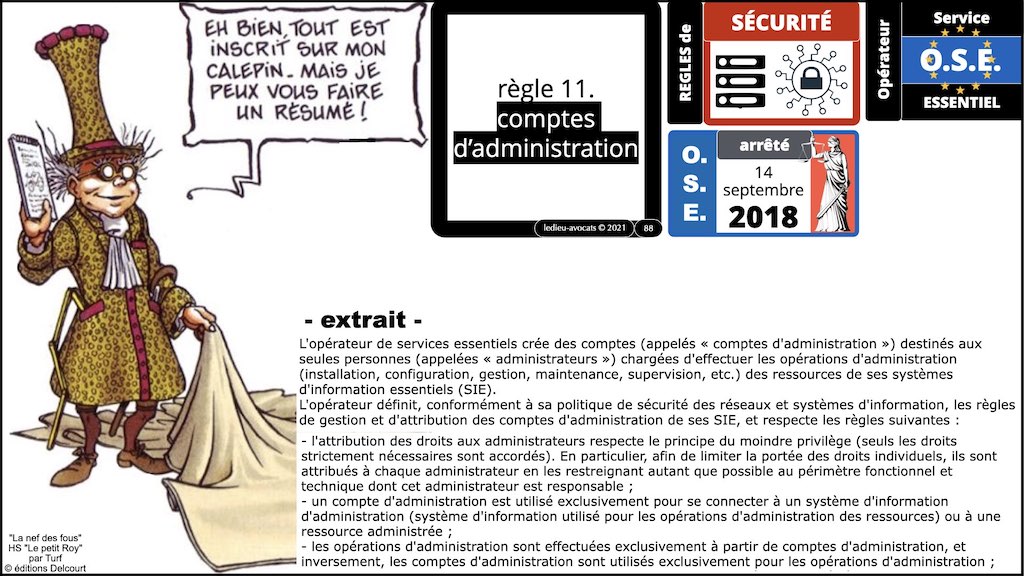

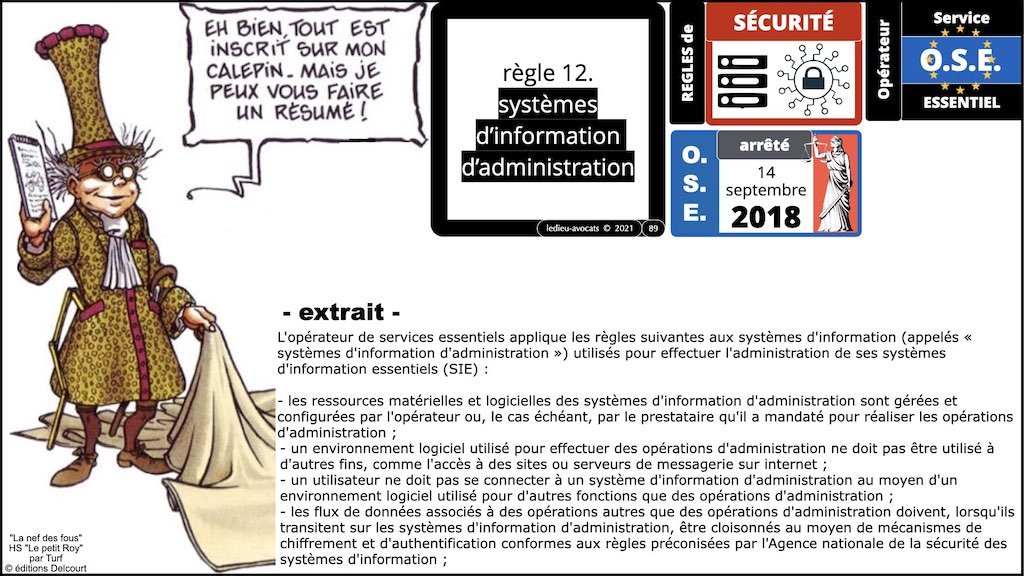

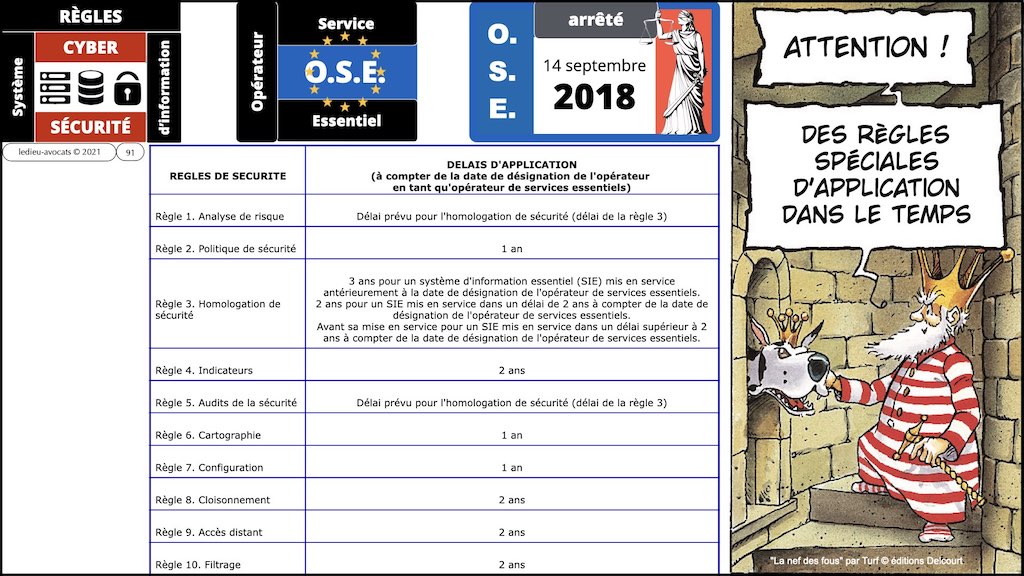

OIV OSE les obligations de cyber sécurité du système d'information : les 23 règles de sécurité des OSE

Petit focus sur la réalité technique des 23 règles de sécurité qui s’imposent aux Systèmes d’Information Essentiels.

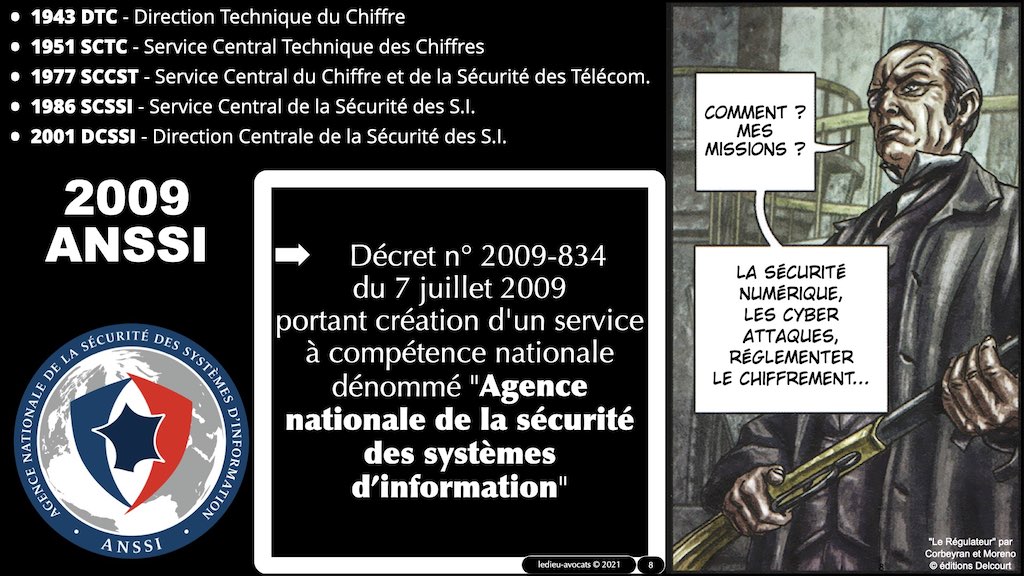

Vous en serez pas surpris(es) de lire que ces règles sont édictées par l’ANSSI…

Allez lire l’arrêté du 14 septembre 2018 et vous passerez un moment tout à fait délicieux…

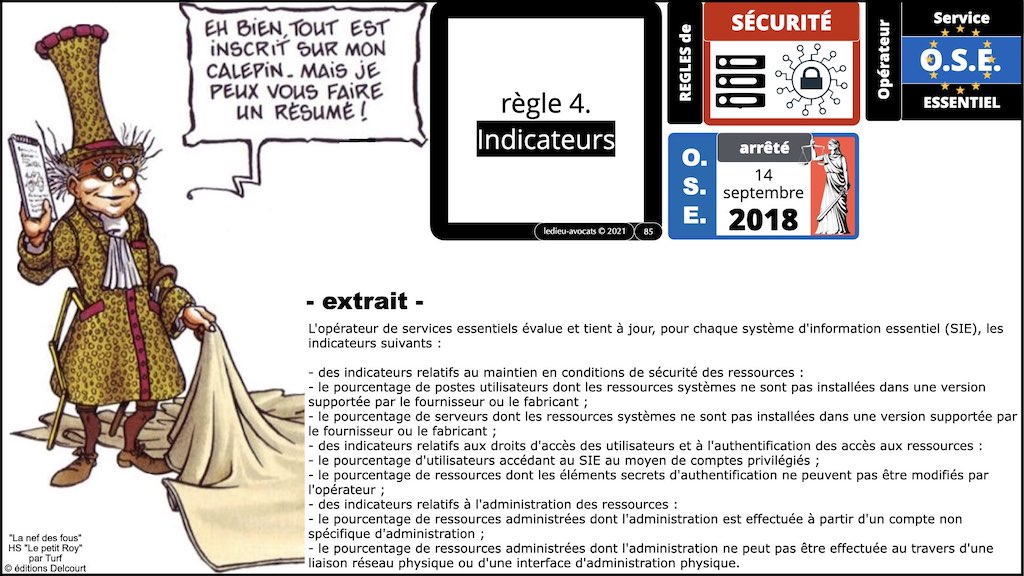

Il n’est pas question ici (ni même dans les slides) de détailler l’ensemble des 23 règles de sécurité OSE… Vous trouverez dans les slides certains extraits qui nous ont semblé pertinents (règles liées aux postes nomades, etc.)

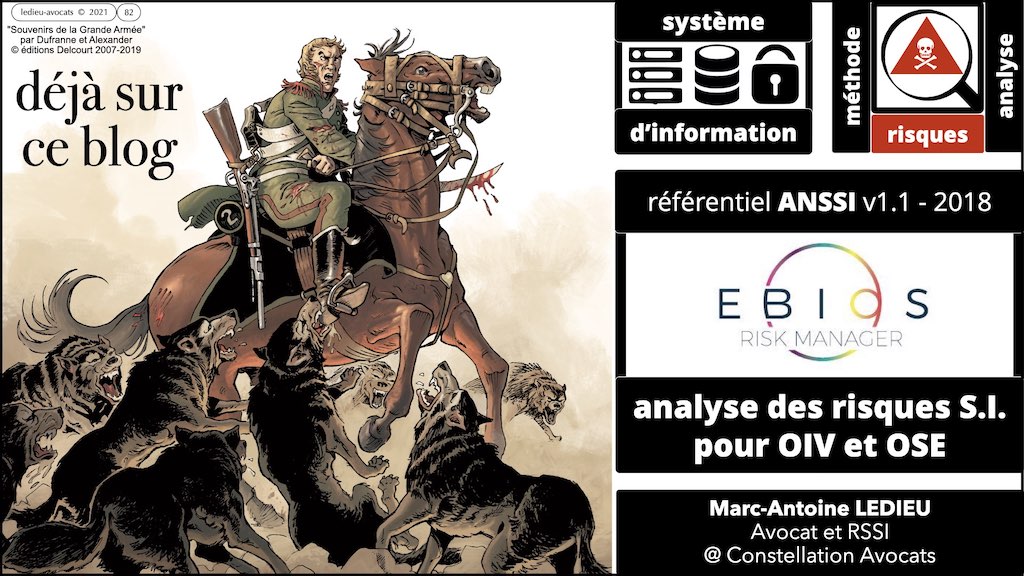

Retenez les 3 premières, et l’ordre dans lequel ces règles sont posées :

- d’abord, une analyse des risques pesant sur le SI de l’OSE. Si vous souhaitez creuser cet aspect des choses, cliquez sur le lien qui vous guidera vers ma présentation en BD à propos de la méthode EBIOS RM. Que vous vous intéressiez au projet de directive UE « critical entities » ou au projet de Règlement UE DORA pour le « secteur financier », vous constaterez qu’aujourd’hui, cette problématique d’analyse des risques est systématique et généralisée.

- la seconde règle concerne directement la rédaction (et la mise en oeuvre) d’une PSSI, d’une Politique de Sécurité du Système d’Information – SIIV ou SIE selon le cas. Pour le cadre de rédaction de ce type de document, c’est sur ce lien vers la page web de l’ANSSI que nous vous invitons à cliquer.

- troisième règle, la fameuse « homologation » de sécurité, équivalent du socle de sécurité de l’atelier 1 EBIOS RM…

Pour ce qui est des obligations de gestion de crise cyber, pour toutes les entreprises, ou spécifiquement pour les OIV (Règle n°10) et les OSE (Règle n°23), je vous invite à vous référer à ma présentation de septembre 2021 sur ce sujet.

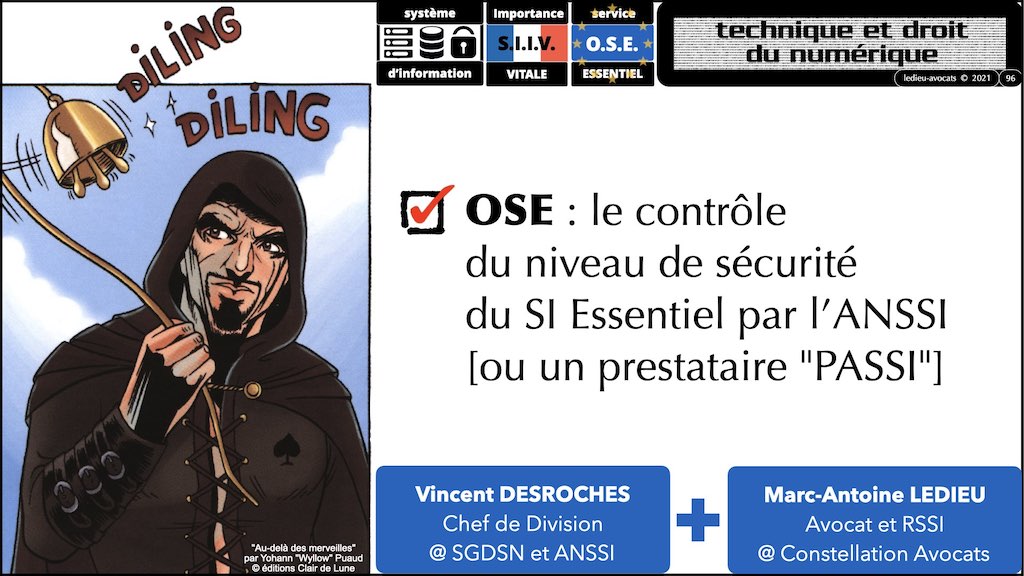

OIV OSE les obligations de cyber sécurité du système d'information : le contrôle par l'ANSSI du niveau de sécurité de l'OSE

La procédure de contrôle a posteriori de la sécurité du SI des Opérateurs de Service Essentiel ? Quasi-identique à celle pesant sur les OIV…

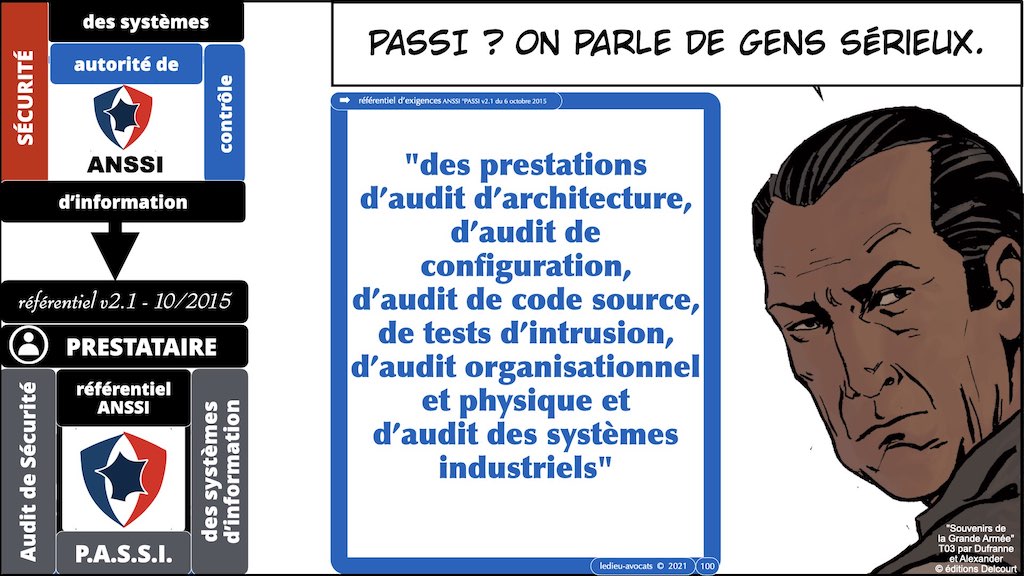

Retenez sur ce point que l’ANSSI ne peut pas tout contrôler et que les prestataires [MàJ 4/11/2021*] qualifiés « PASSI LPM » (pour les OIV) et « PASSI tout court » (pour les OSE) disposent également du droit d’auditer les SI Essentiels…

Pour mémoire, la qualification « PASSI » (Prestataire d’Audit de Sécurité des Systèmes d’Information) est une norme de l’ANSSI (version 2.1 du 6 octobre 2015).

[* merci à @Franck CECILE et @Jean-Francois BELLANGER]

Juste une remarque ici sur le projet de Directive UE « NIS 2 » rendu public le 16 décembre 2020 : rien ne changera sur le fond…

Vous ne perdrez donc pas votre temps à lire ces quelques lignes, ni à accéder aux slides en BD ci-dessous !

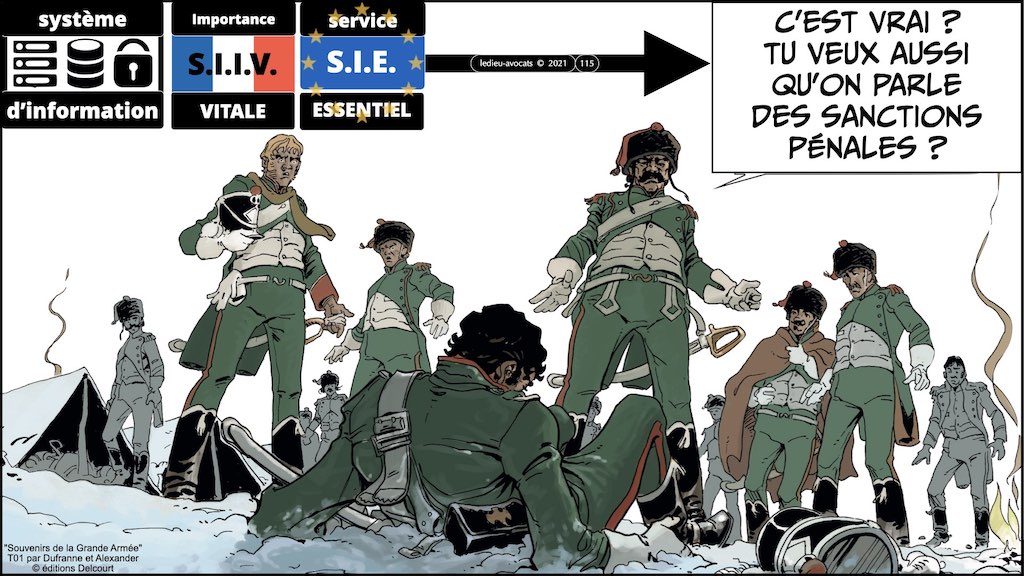

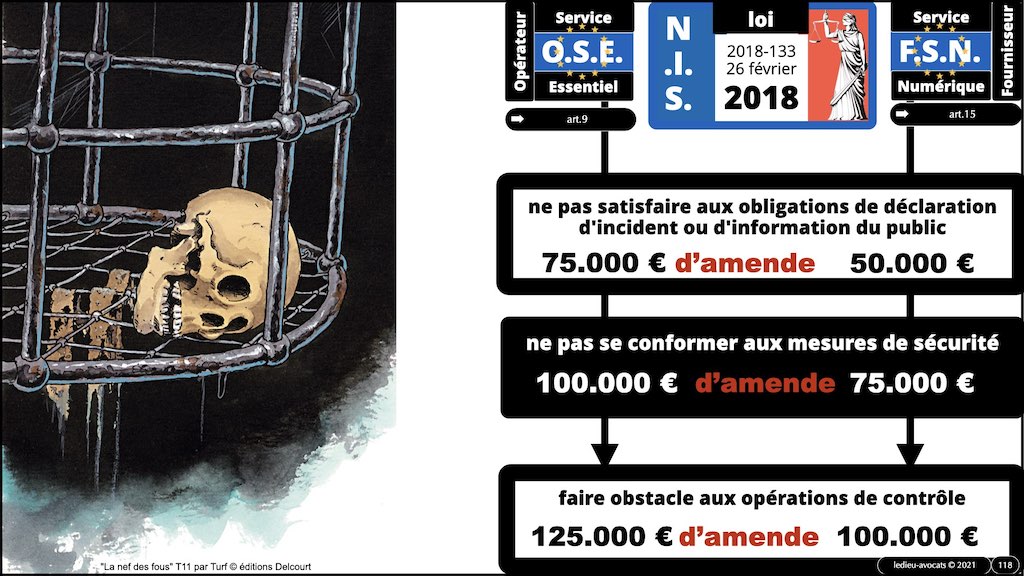

OIV OSE les obligations de cyber sécurité du système d'information : quelle responsabilité en cas de non-respect de ces obligations ?

Que la législation soit d’origine 100% Assemblée nationale ou provienne de Bruxelles, rappelons-nous que la France est la reine incontestée au niveau mondial… de la sanction pénale.

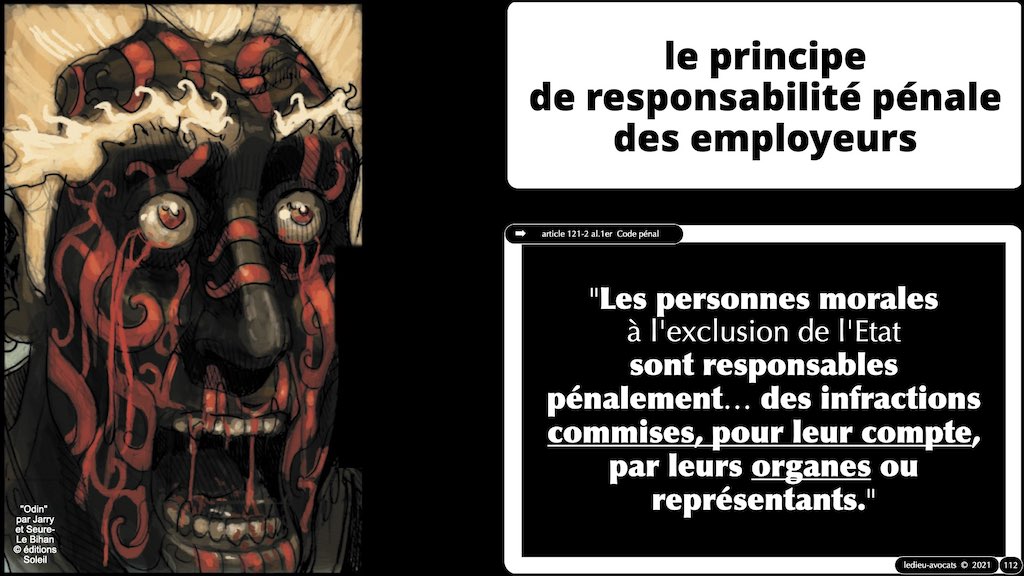

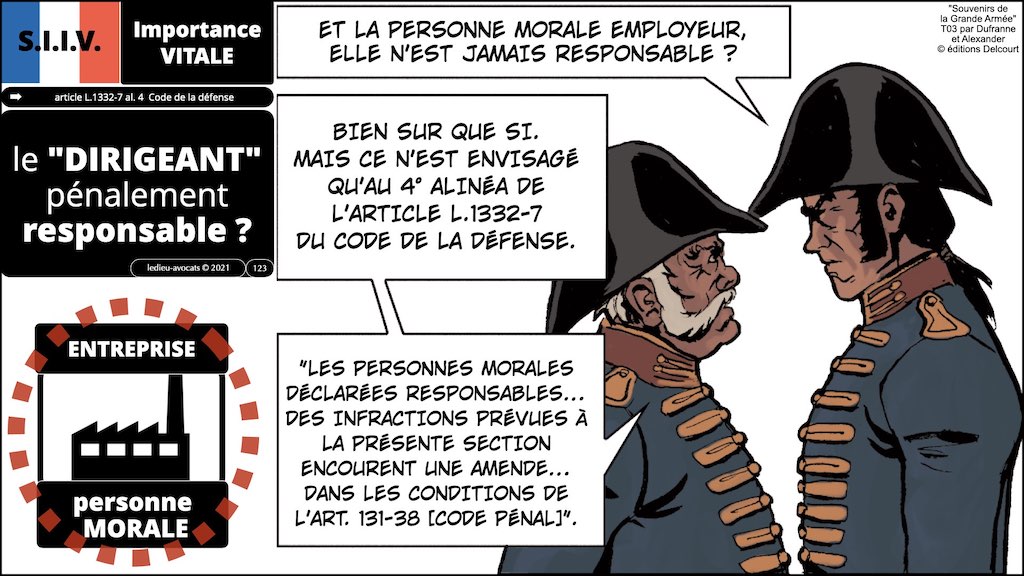

Alors, l’Opérateur d’Importance Vitale est-il responsable en sa qualité de personne morale (principe de base de droit pénal) ? Et l’Opérateur de Service Essentiel ?

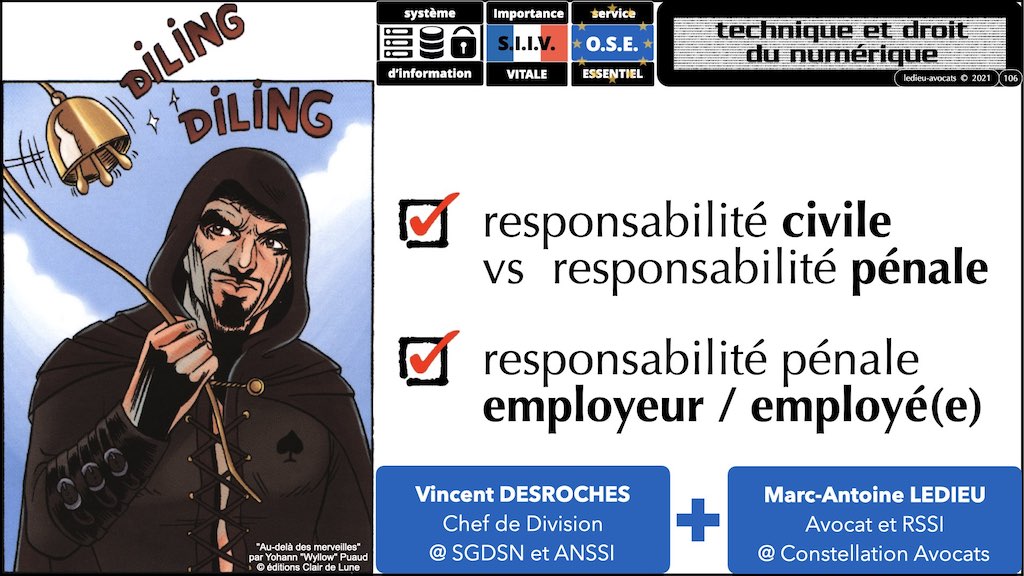

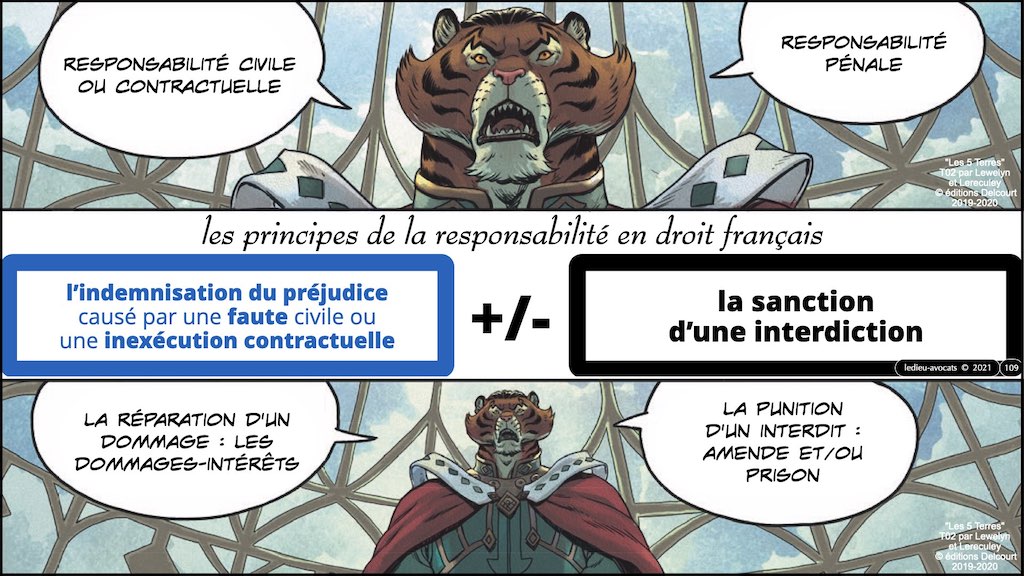

Commençons par un rapide rappel des principes de répartition de responsabilité pénale / civile et employeur / employé(e), histoire d’avoir les idées claires…

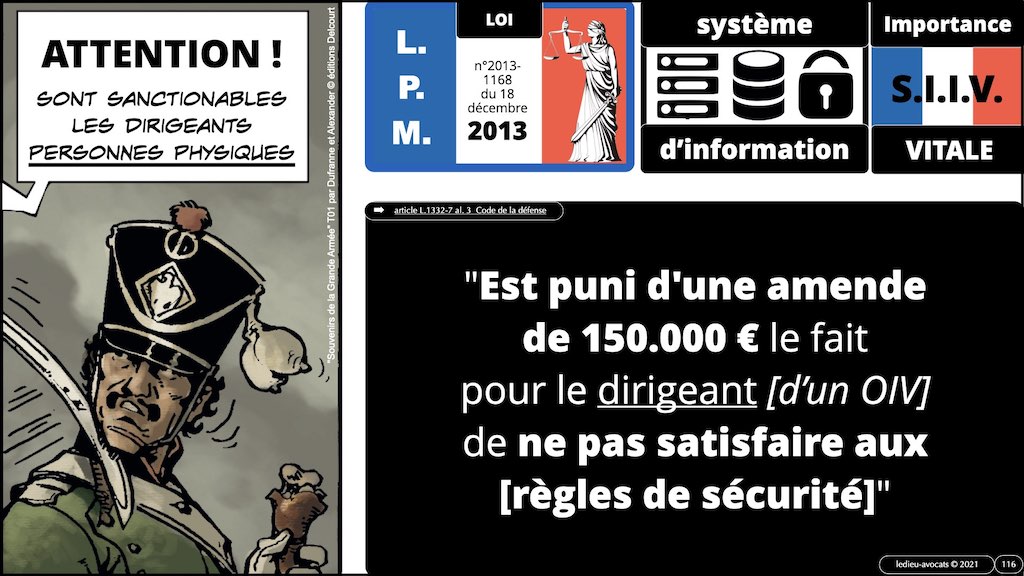

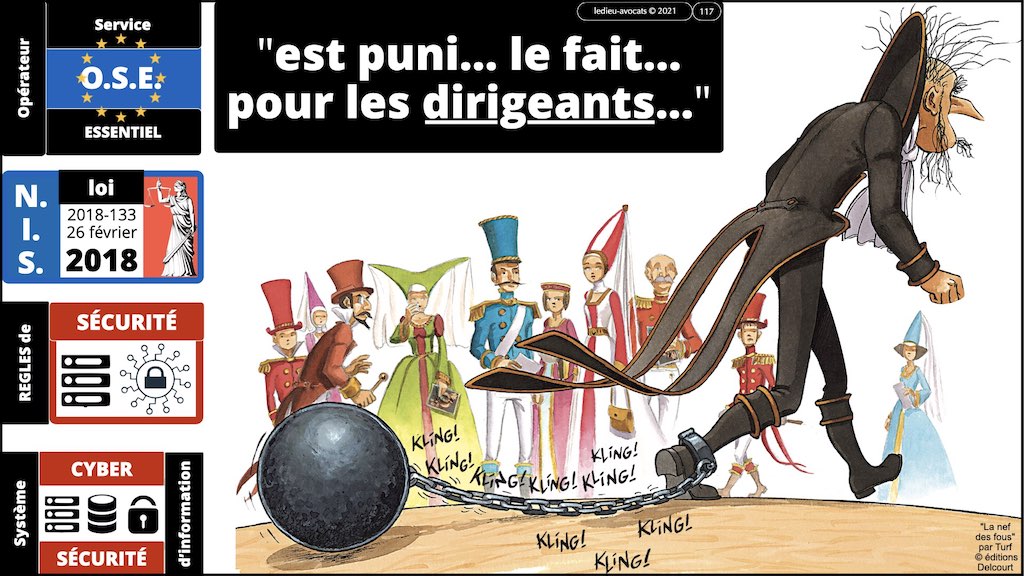

Si les principes sont simples, le législateur français a décidé d’innover en la matière.

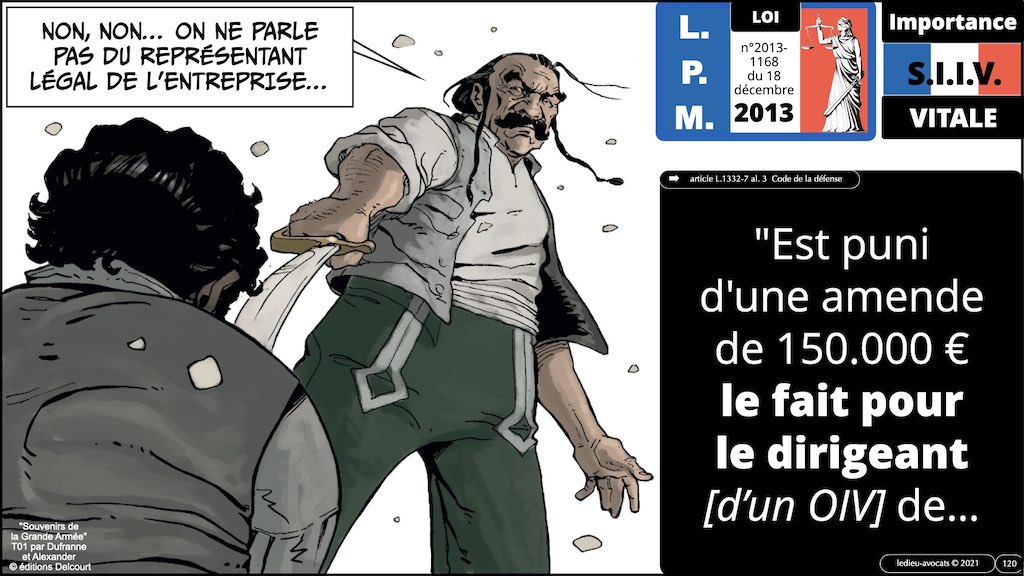

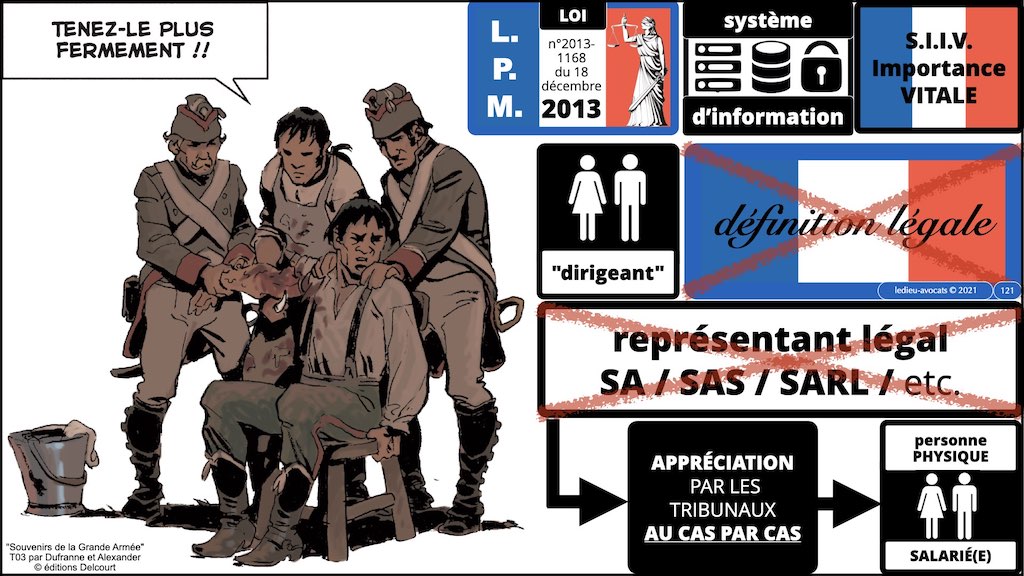

Pour une raison sans doute de pragmatisme, les sanctions pénales en cas de non-respect des obligations pesant sur les OIV et les OSE visent… les « dirigeants« .

Les « dirigeants » ???

Vous pensez que « dirigeant » et « représentant légal« , pour un juriste, c’est la même chose ?

Si vous êtes DAF /DSI / RSSI /etc. et que vous avez la charge professionnelle d’assurer la sécurité du système d’information de votre employeur, vous devriez jeter un coup d’oeil aux quelques slides ci-dessous.

Le générique des BD ayant servi d'illustration à cette présentation