Conférence « maitriser NIS2 à J-100 » de l’entrée en vigueur (effective).

Merci aux pro d’Agesys pour leur accueil ce 30 mai 2024 !

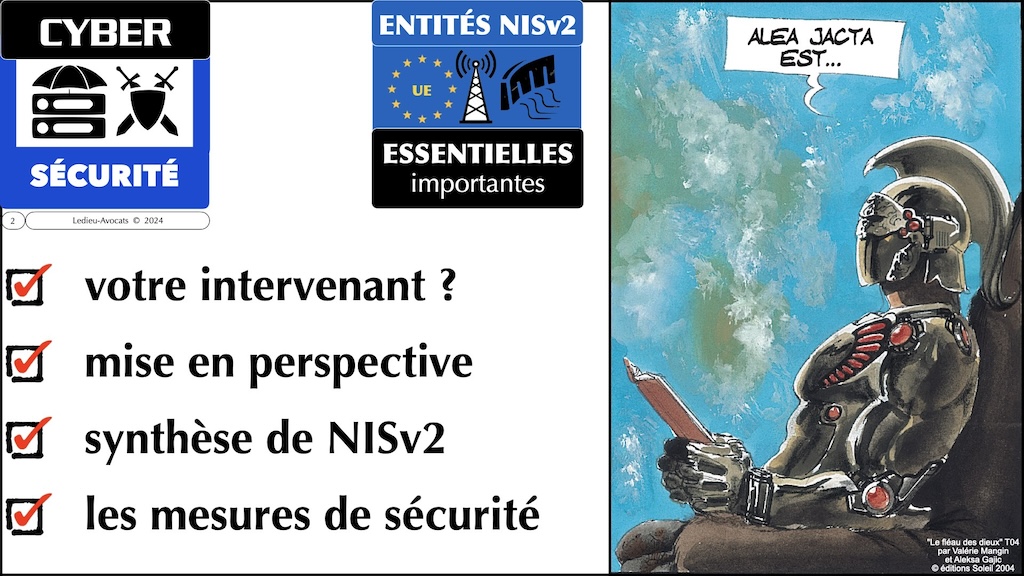

Je vous rappelle le plan :

Commençons par quelques renseignements à propos de votre intervenant ?

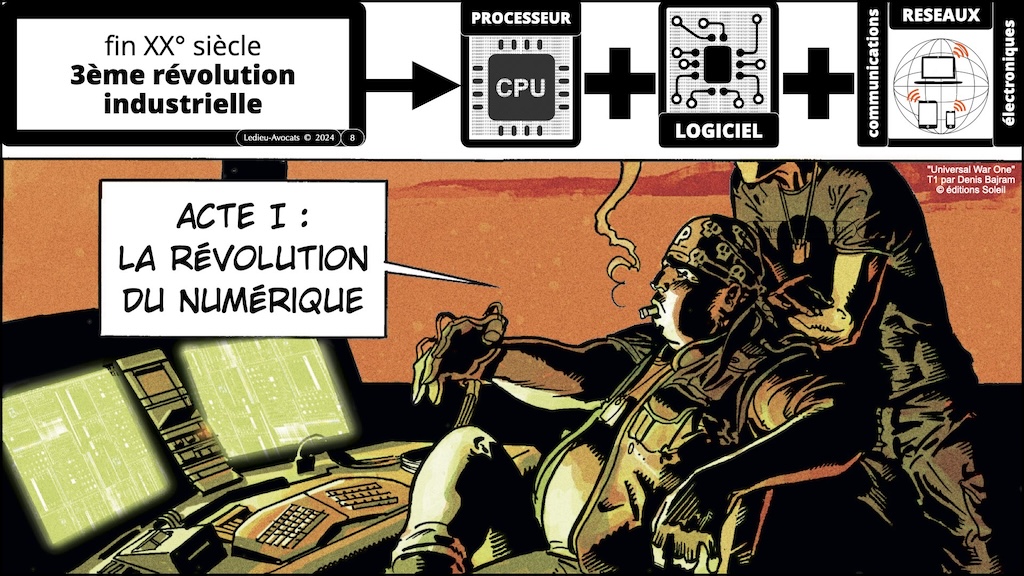

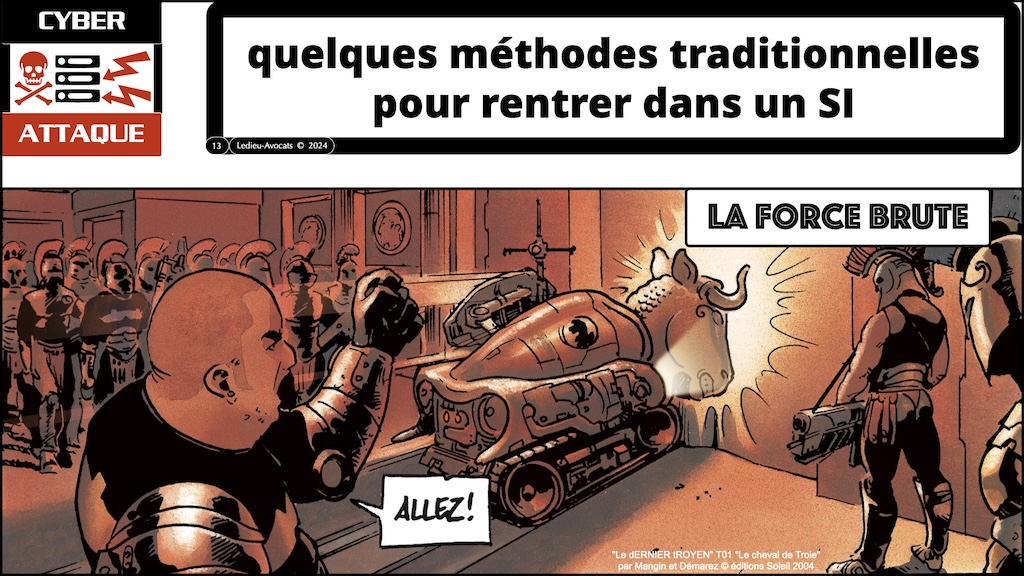

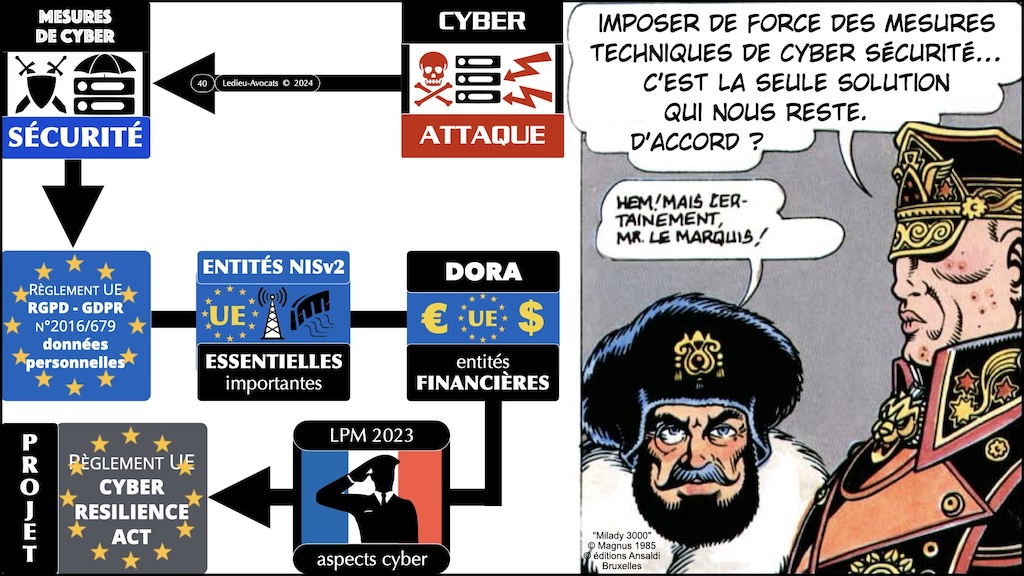

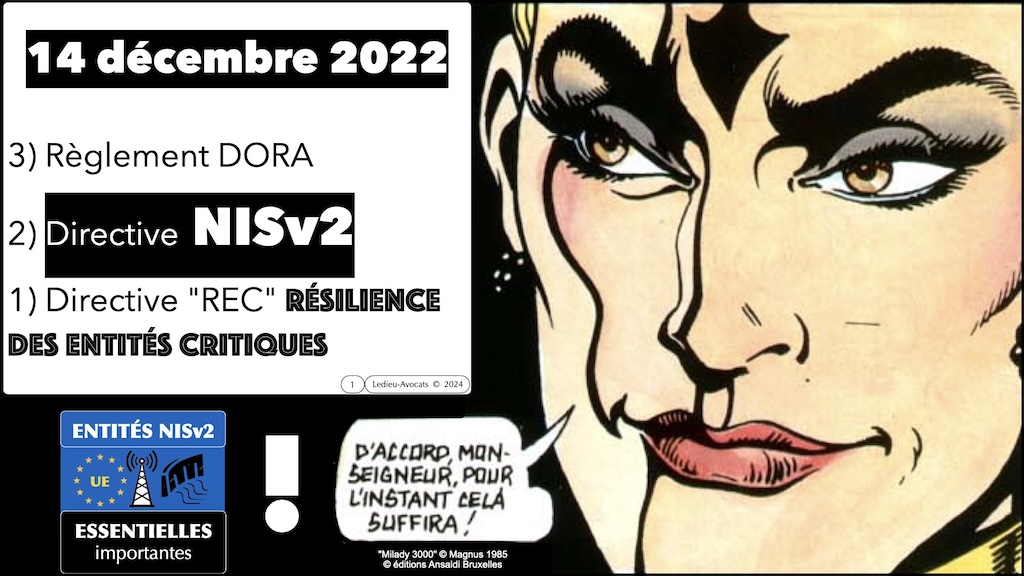

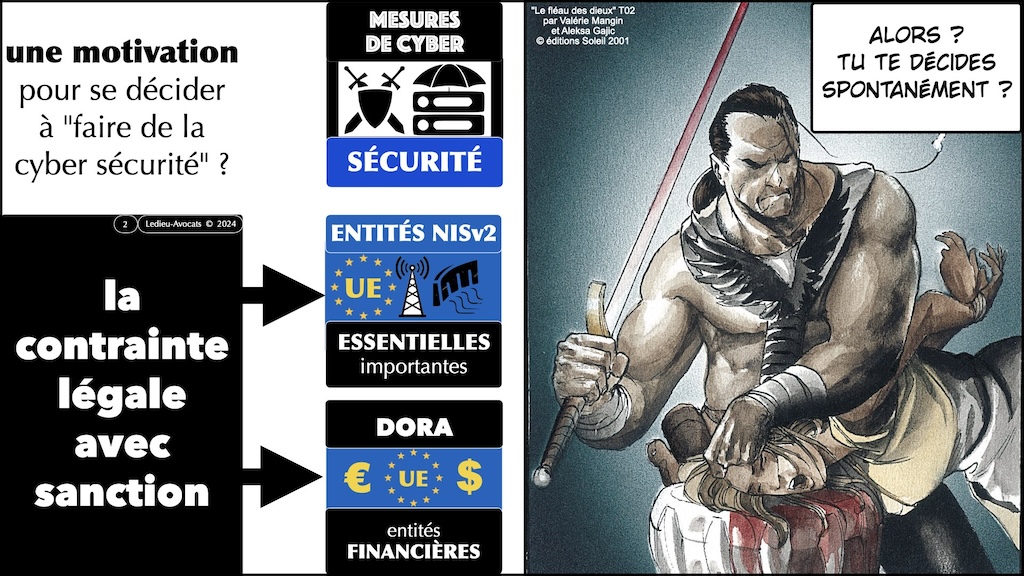

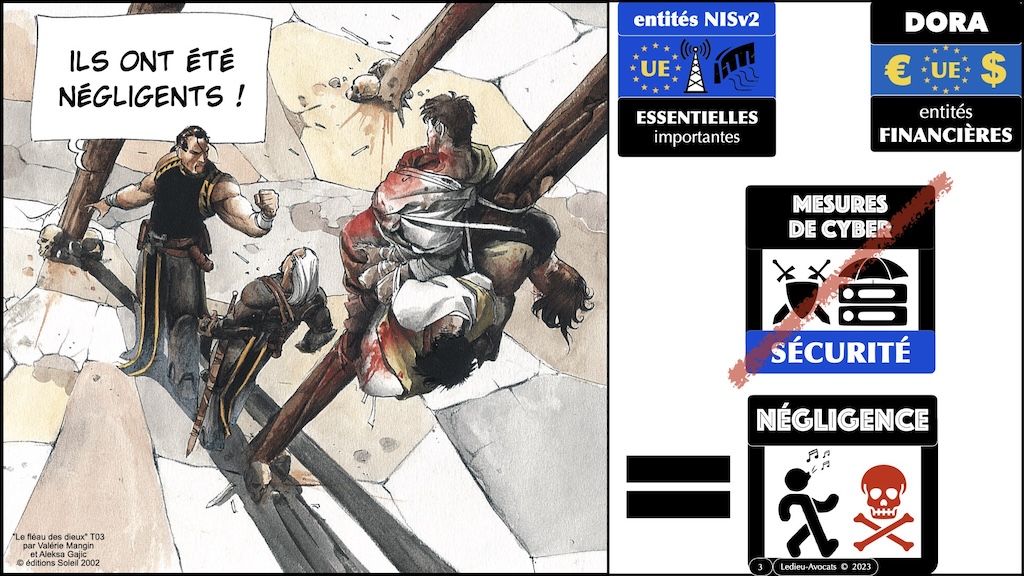

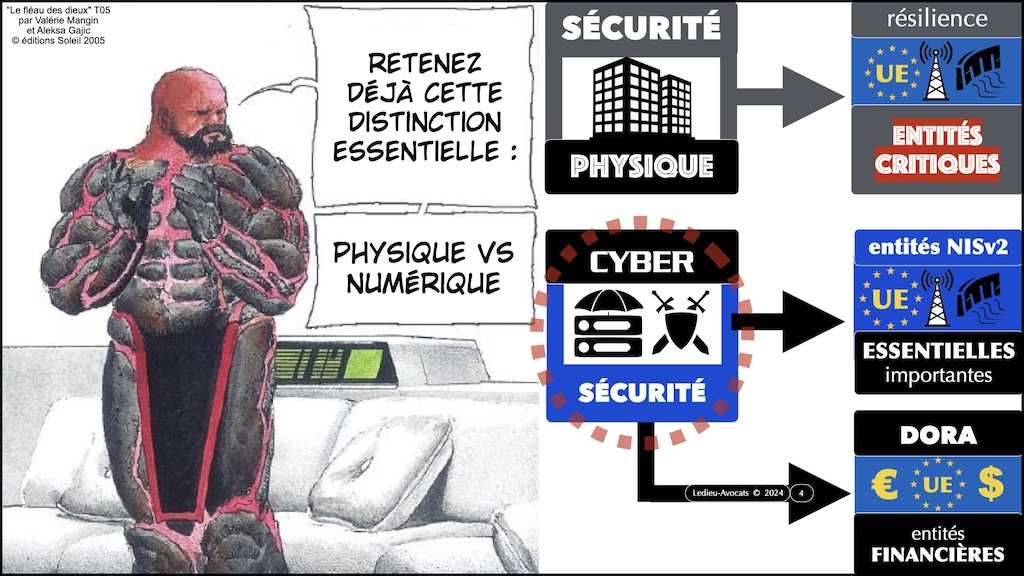

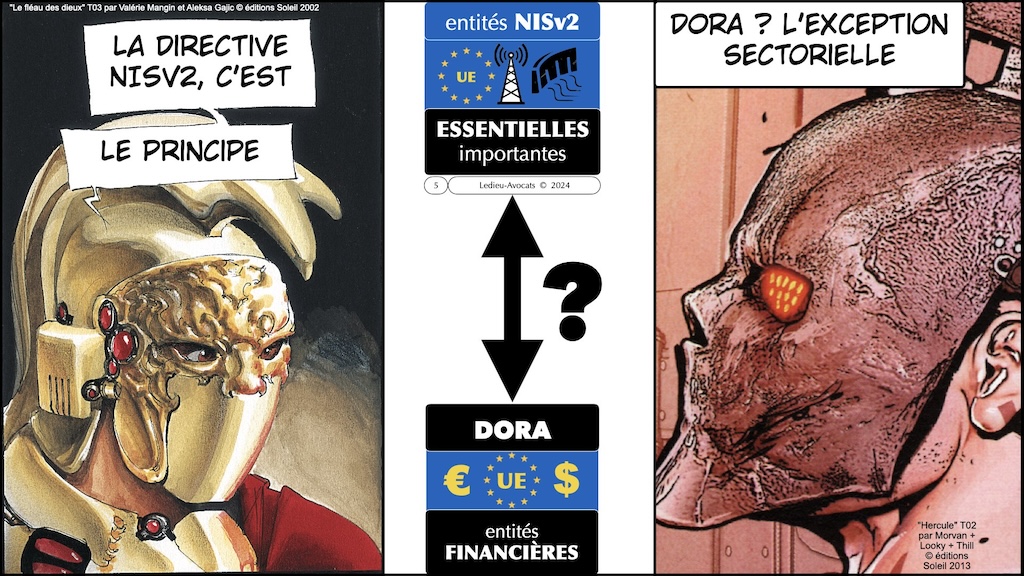

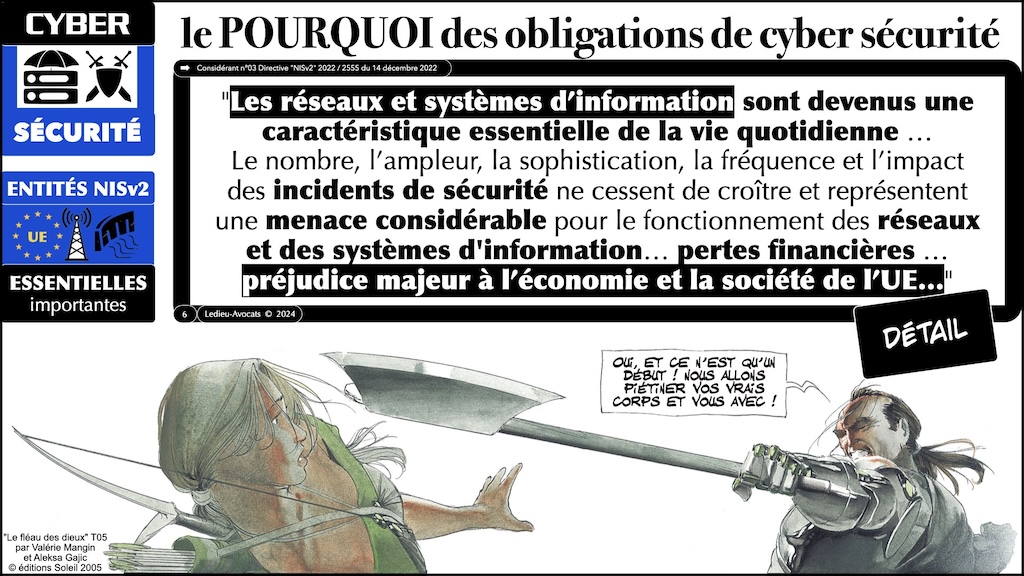

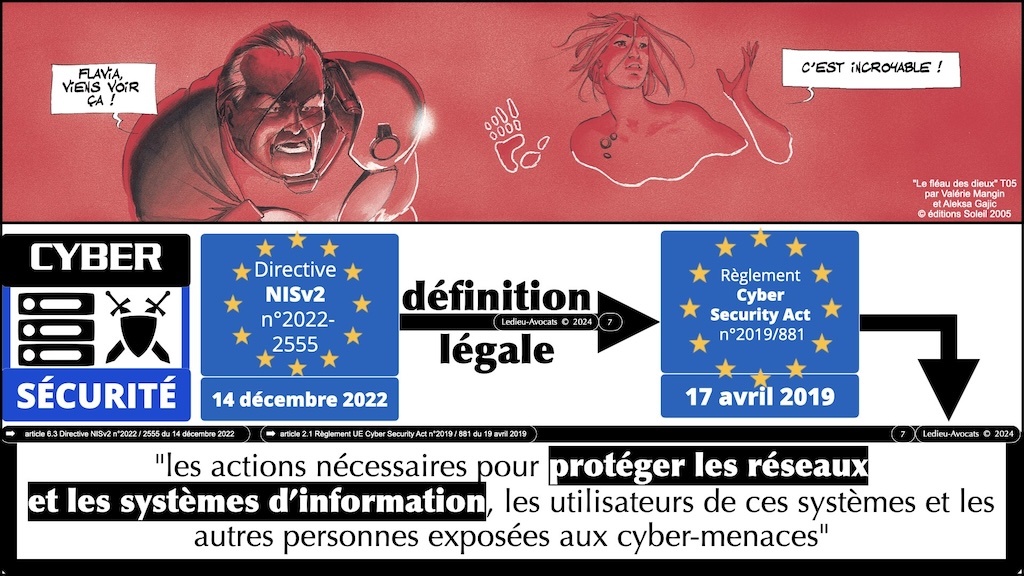

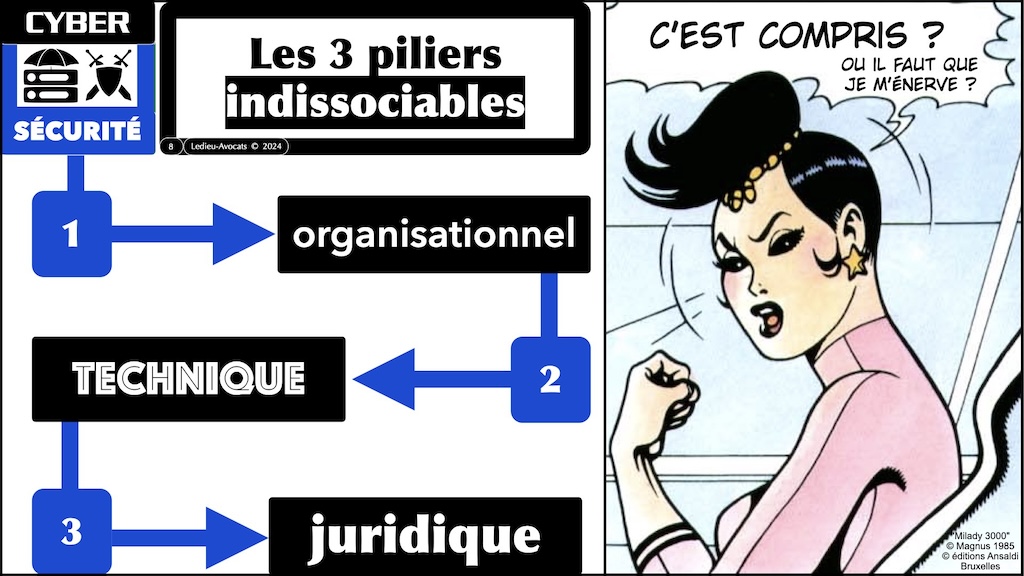

La mise en perspective qui permet de mieux appréhender les problèmes et la manière dont est posée la législation de l'UE en matière de cyber sécurité

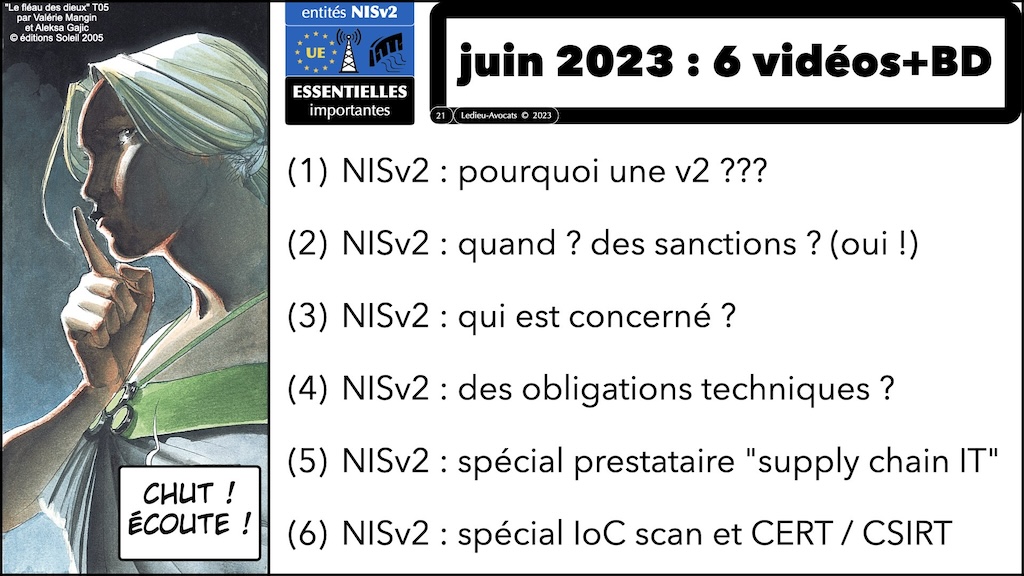

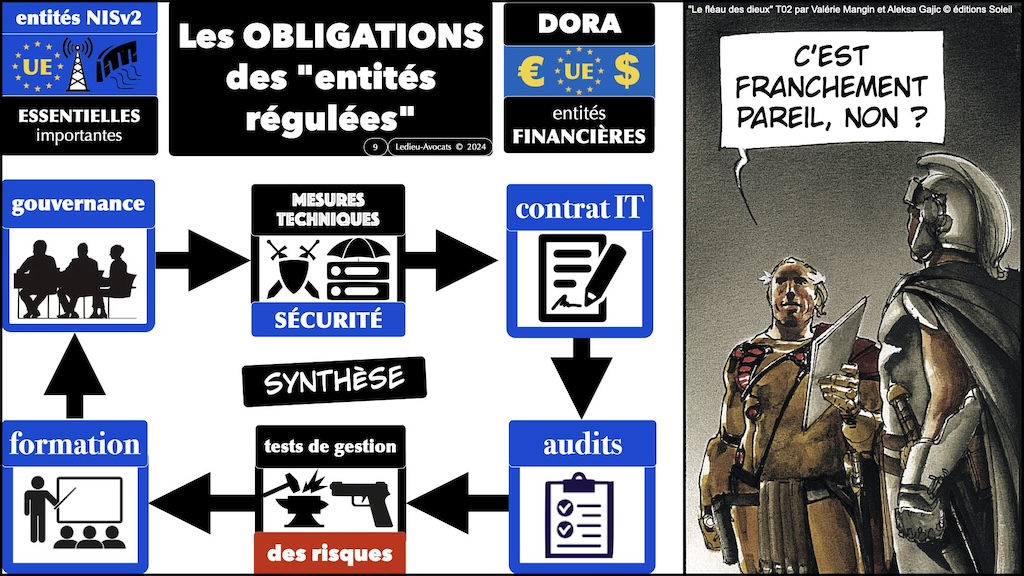

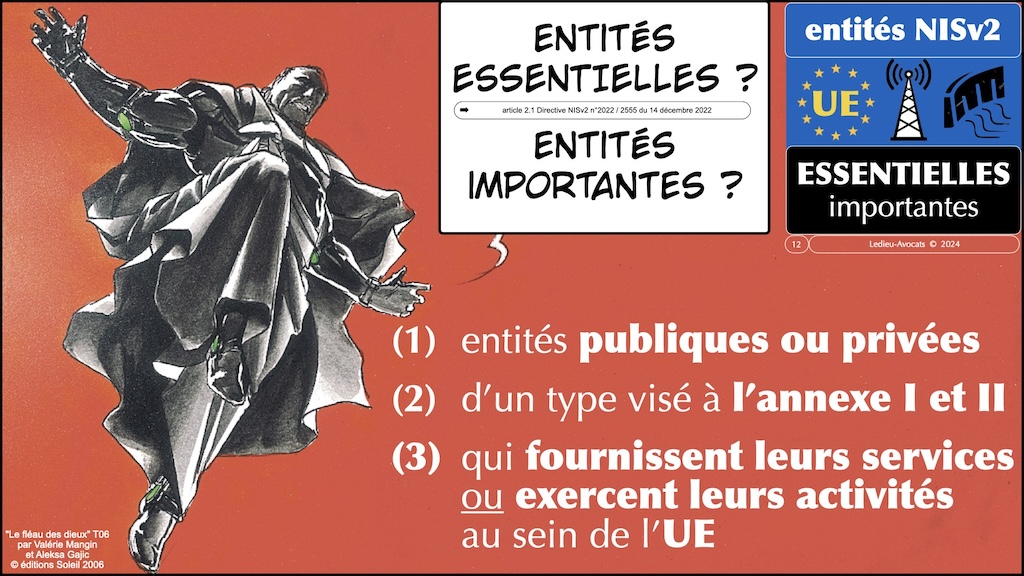

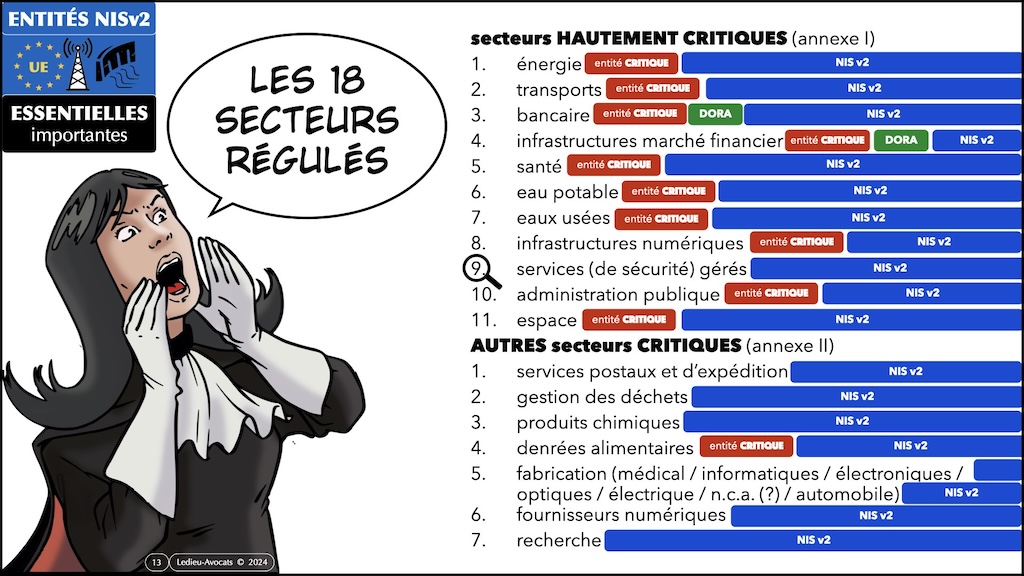

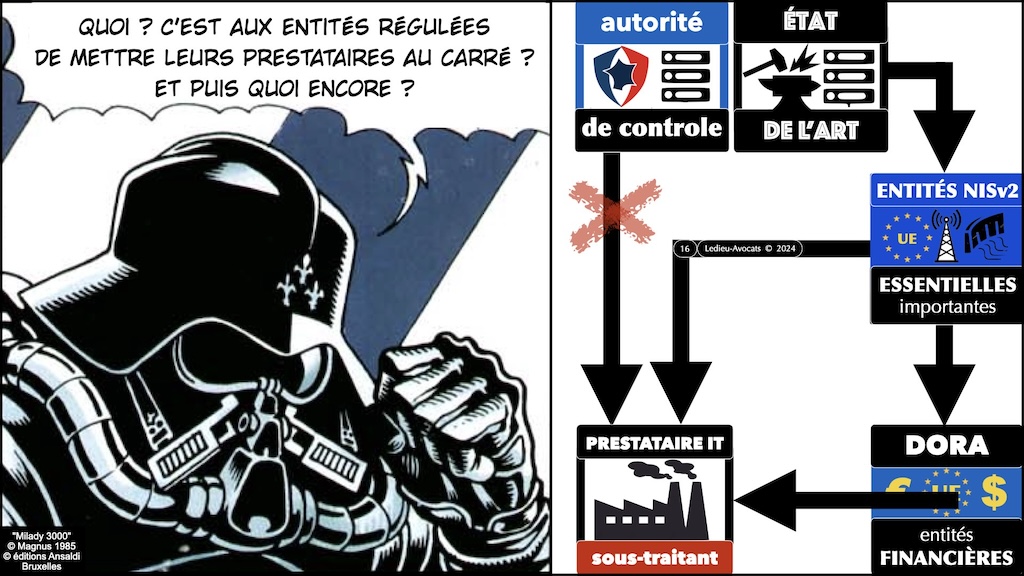

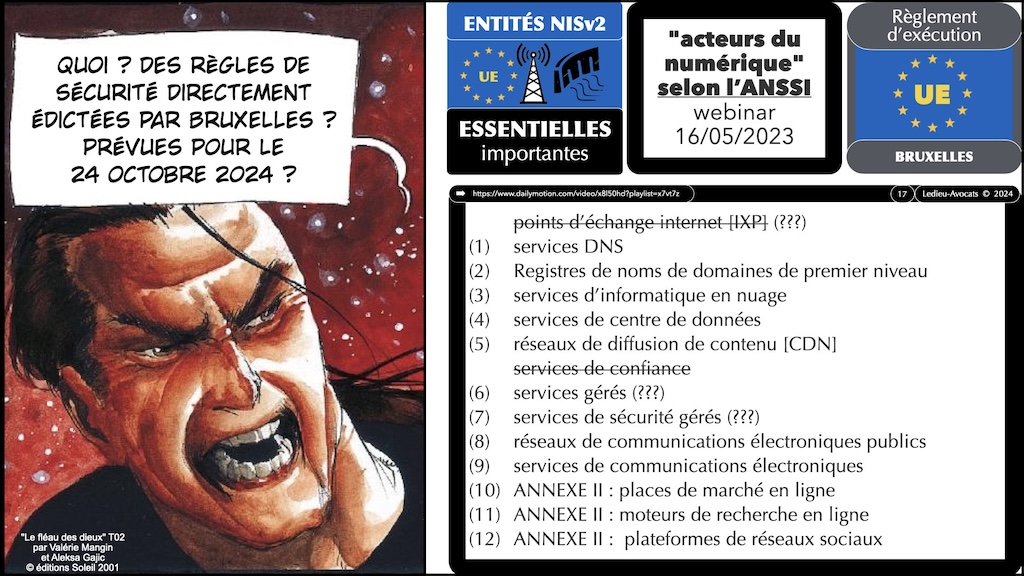

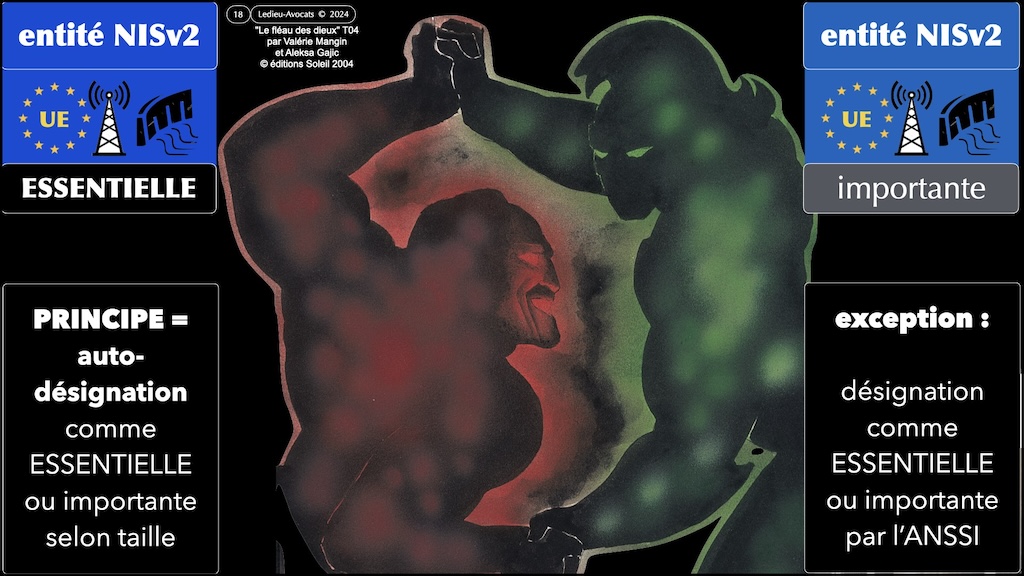

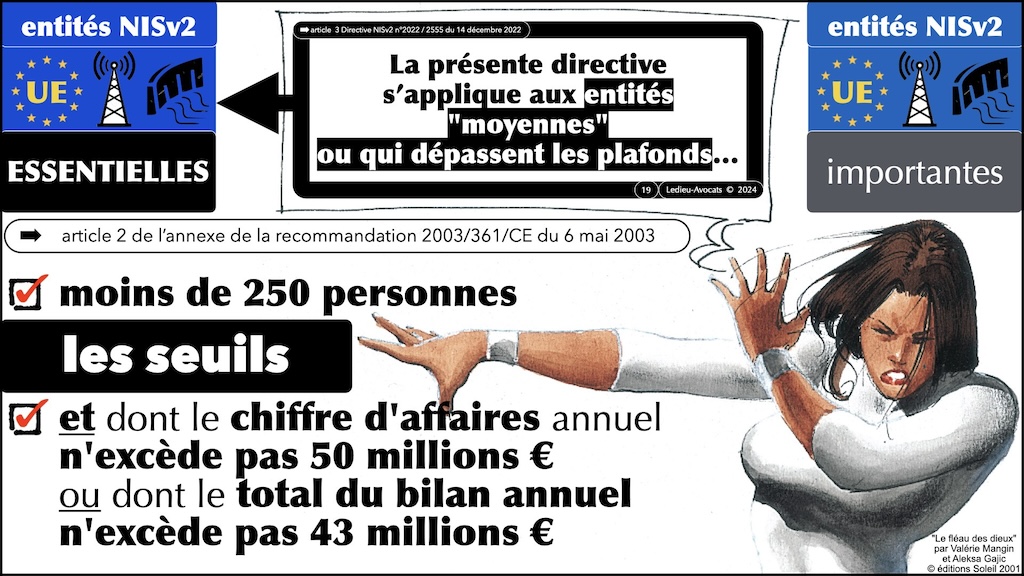

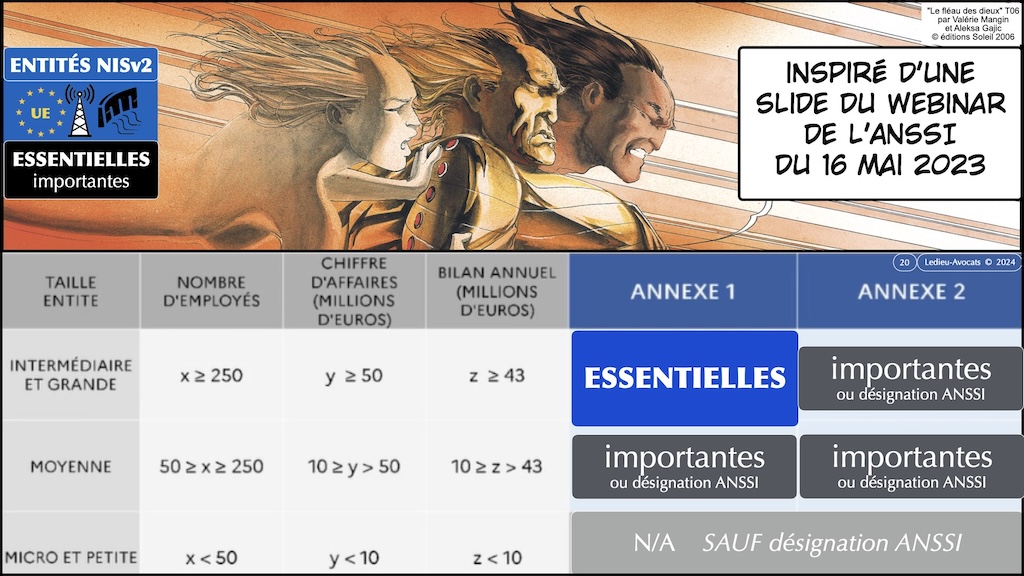

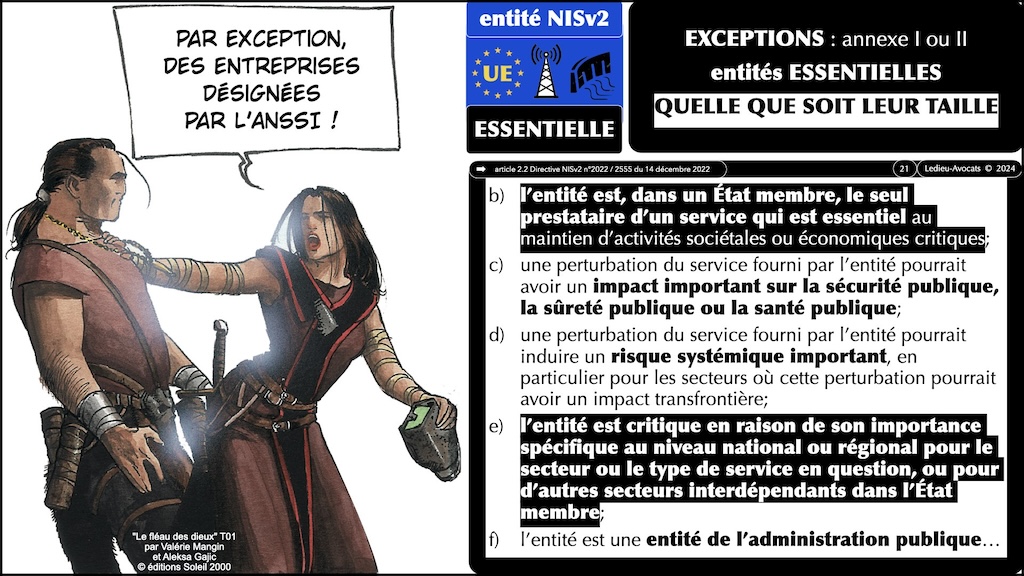

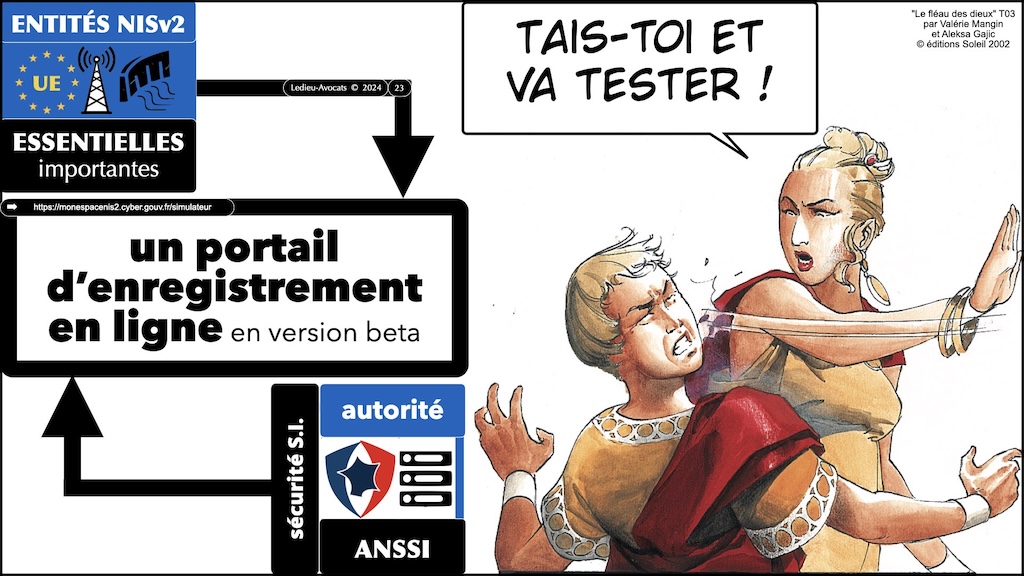

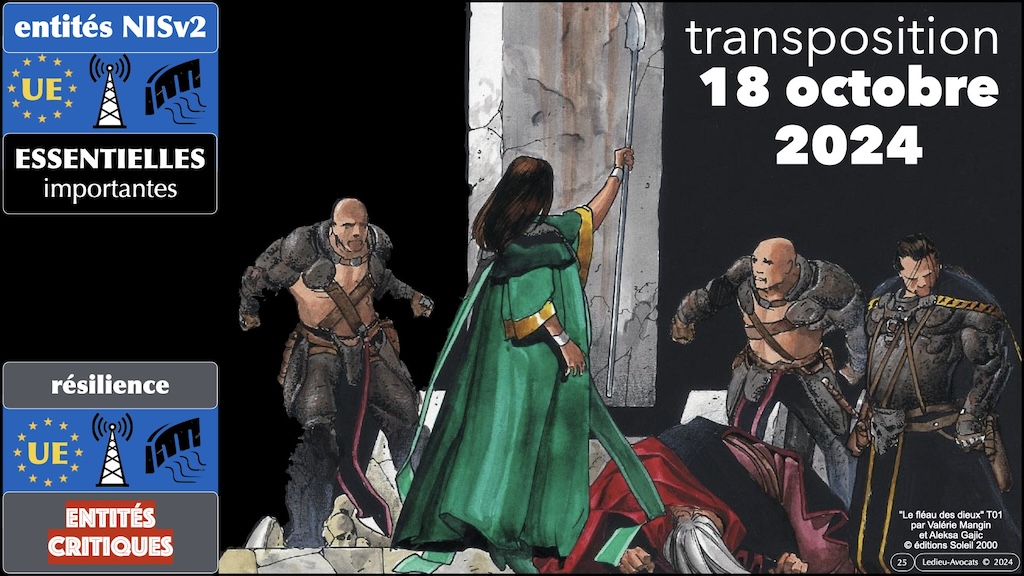

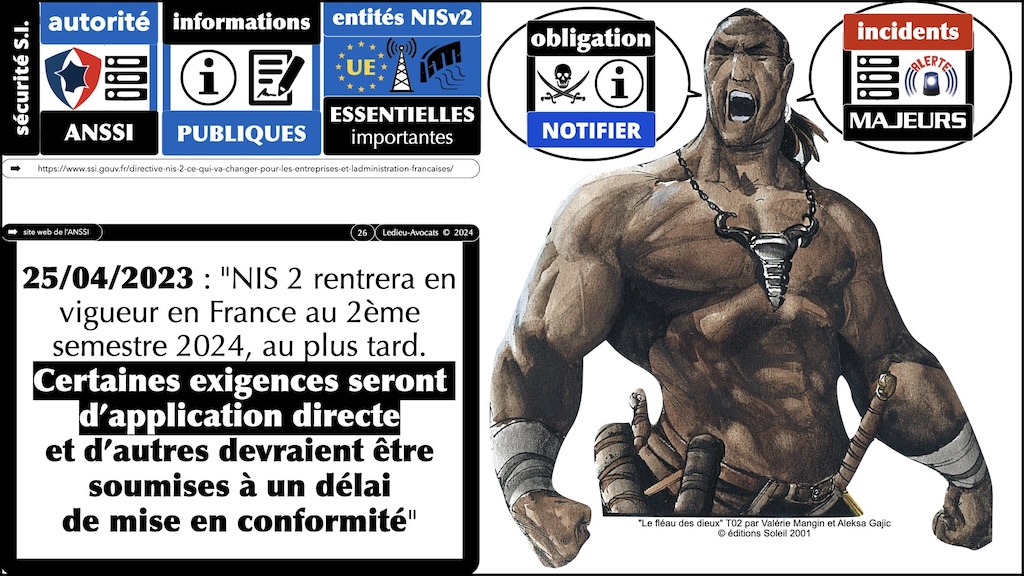

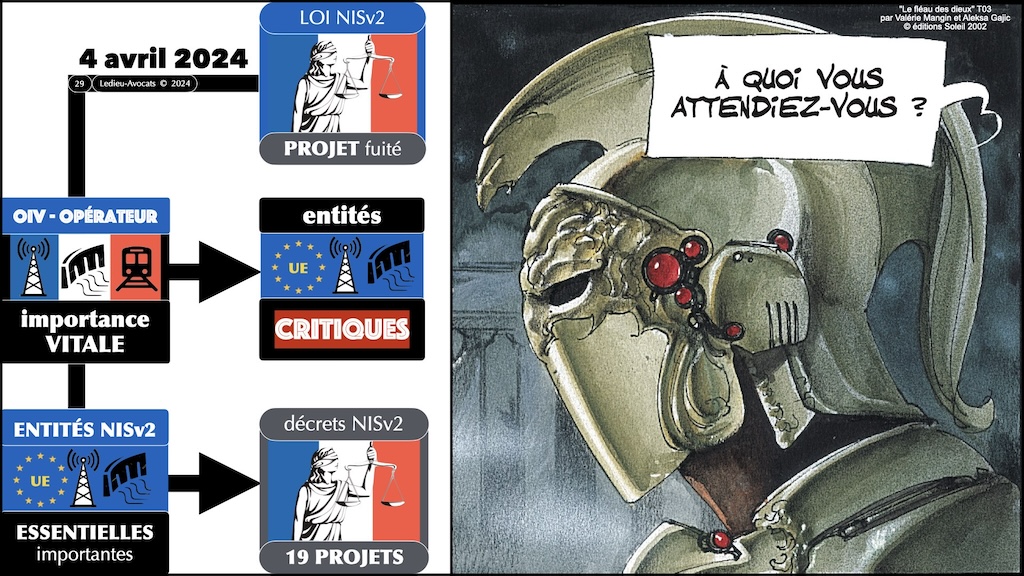

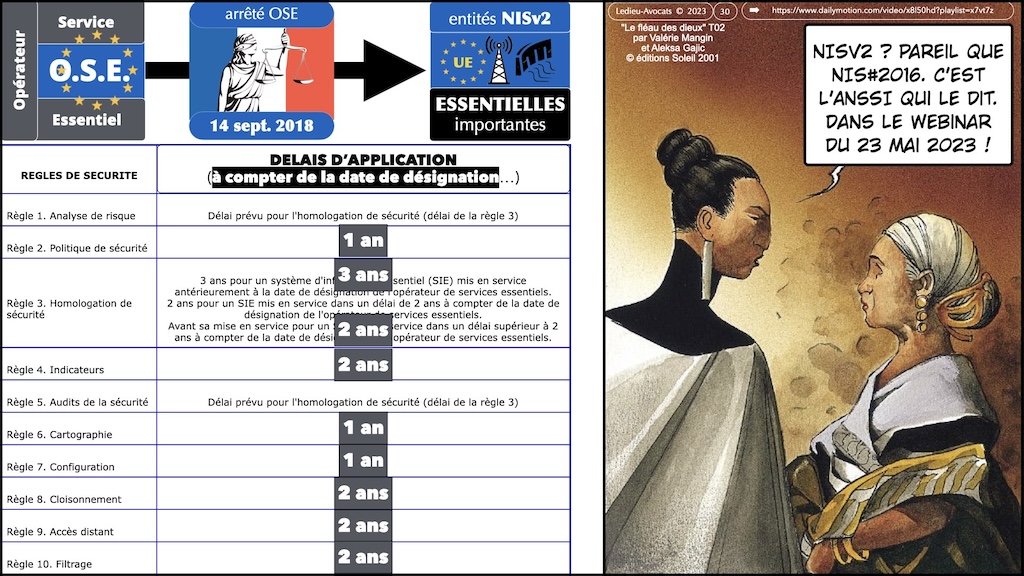

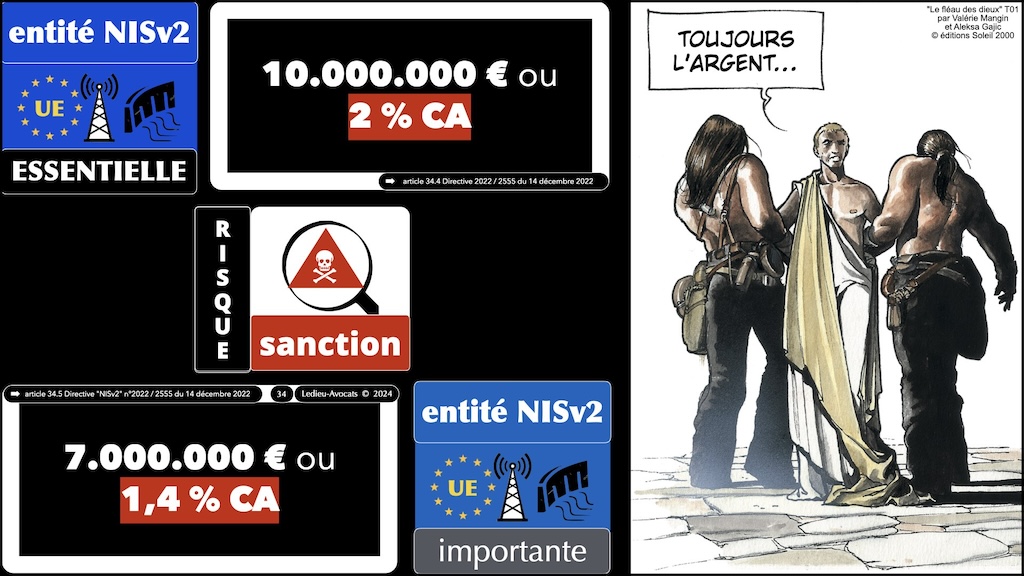

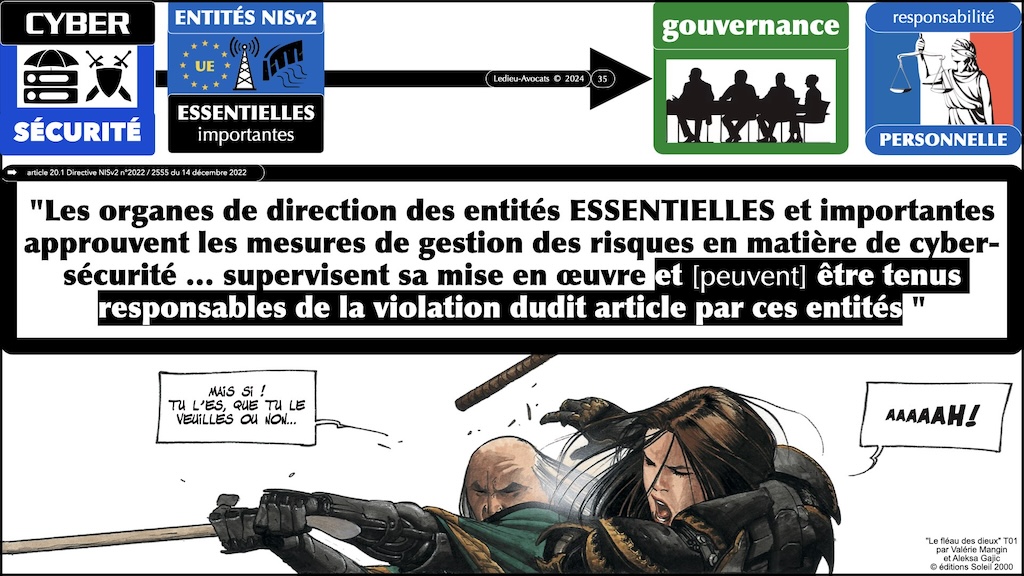

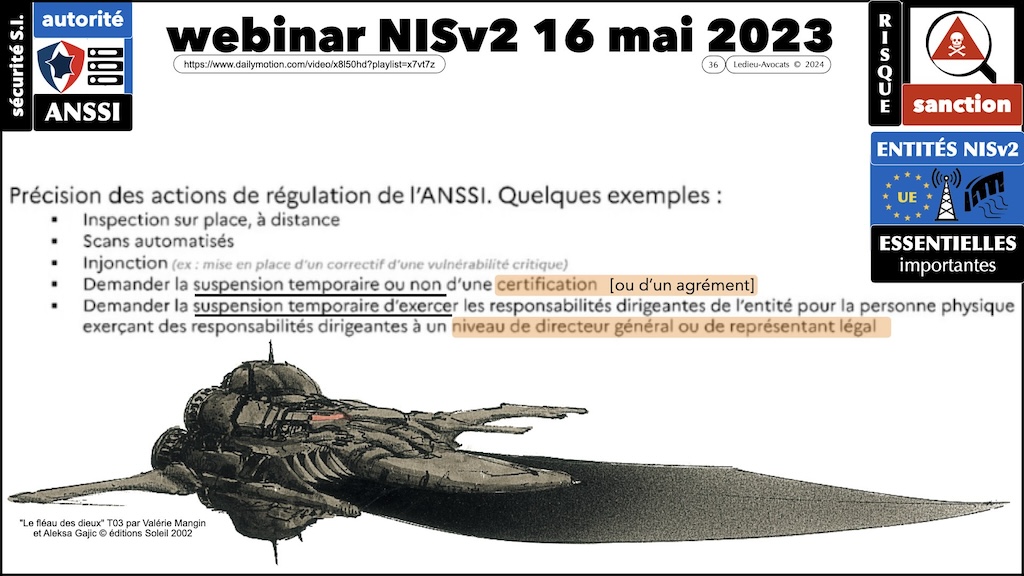

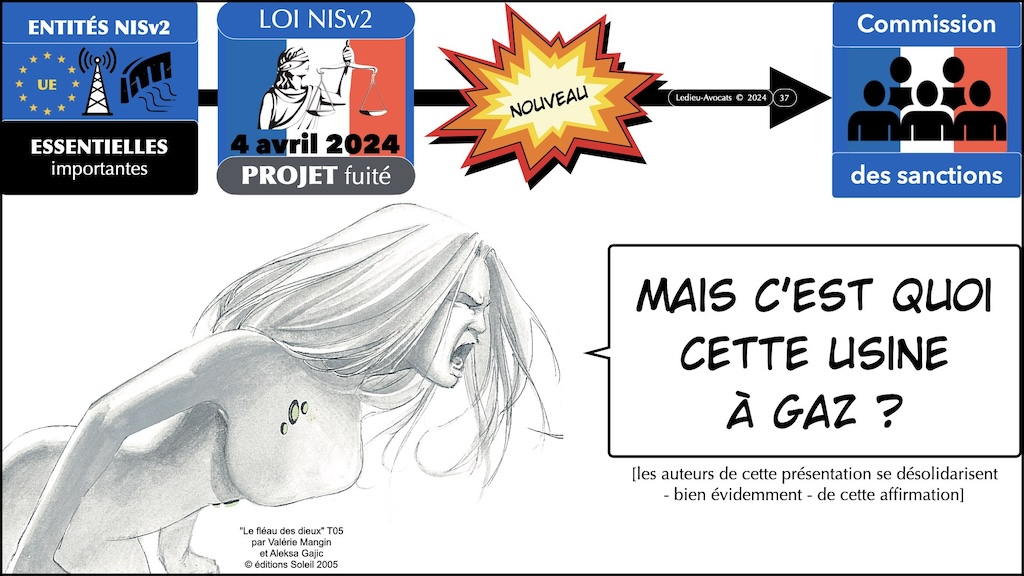

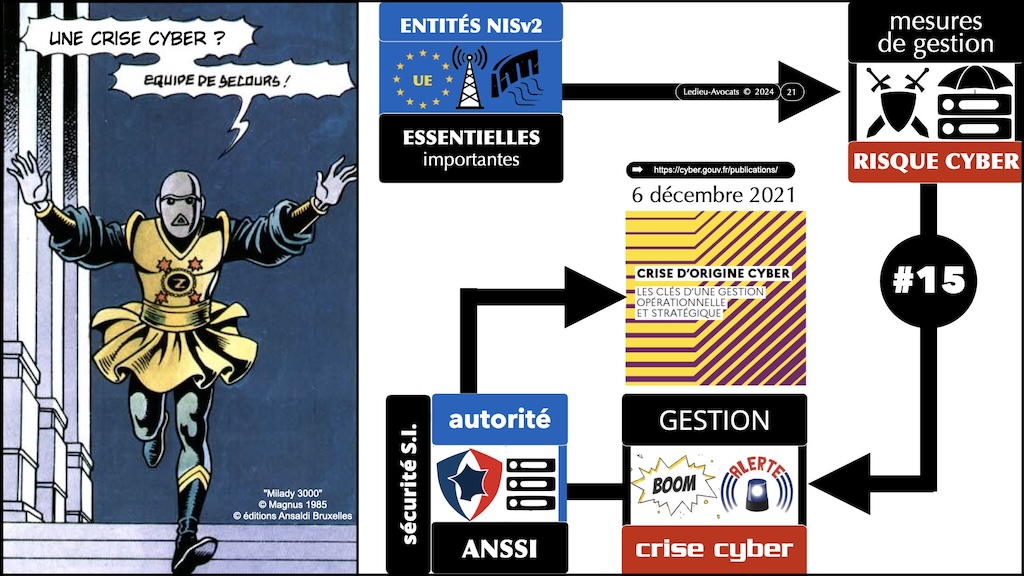

NIS2 : synthèse à jour de ce que l'on sait officiellement au 30 mai 2024

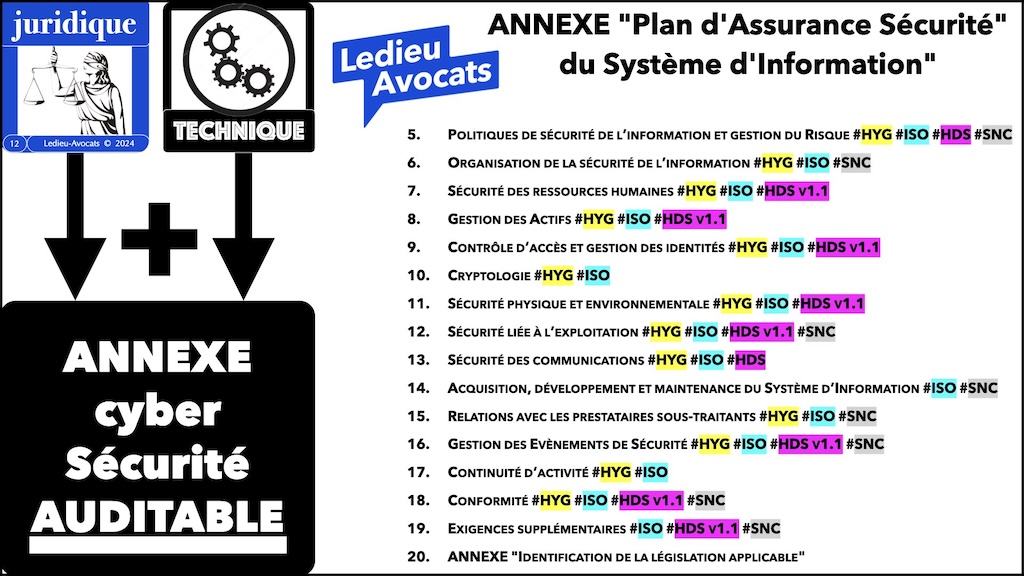

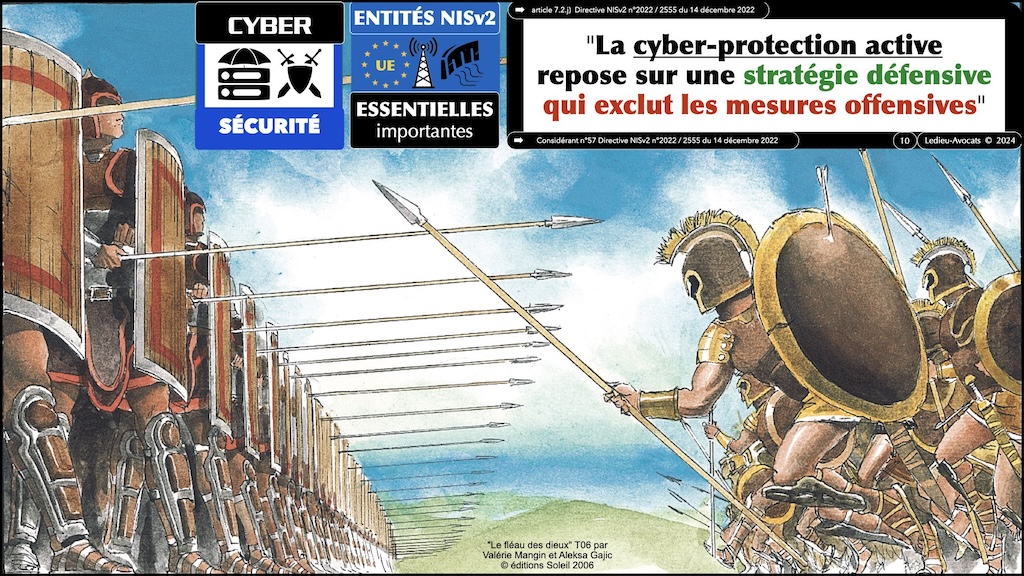

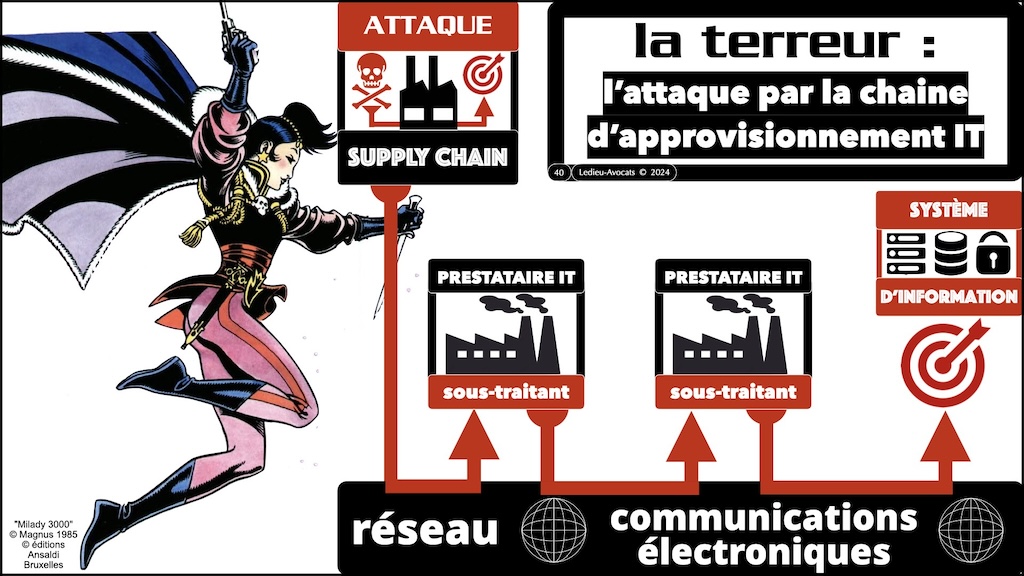

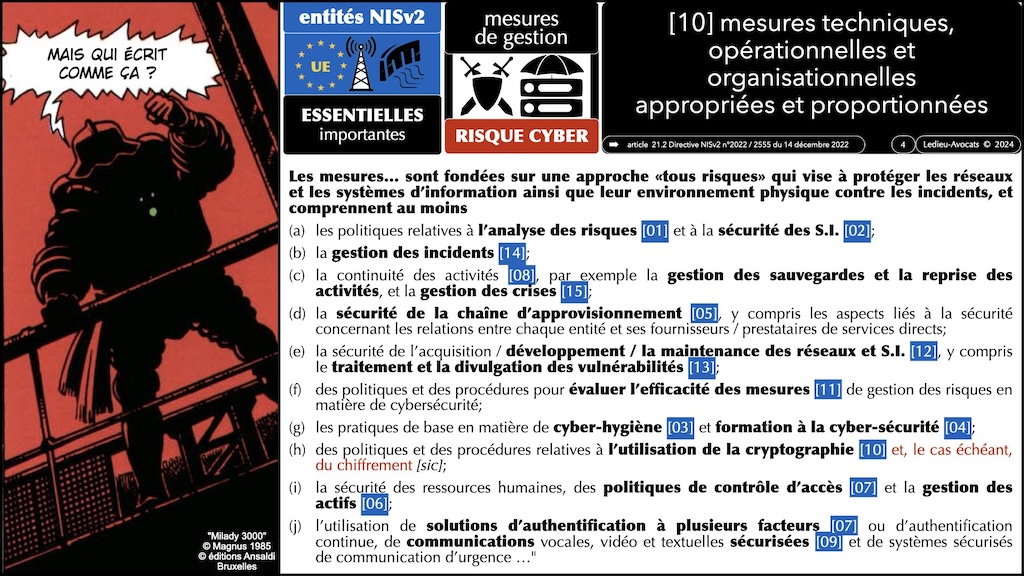

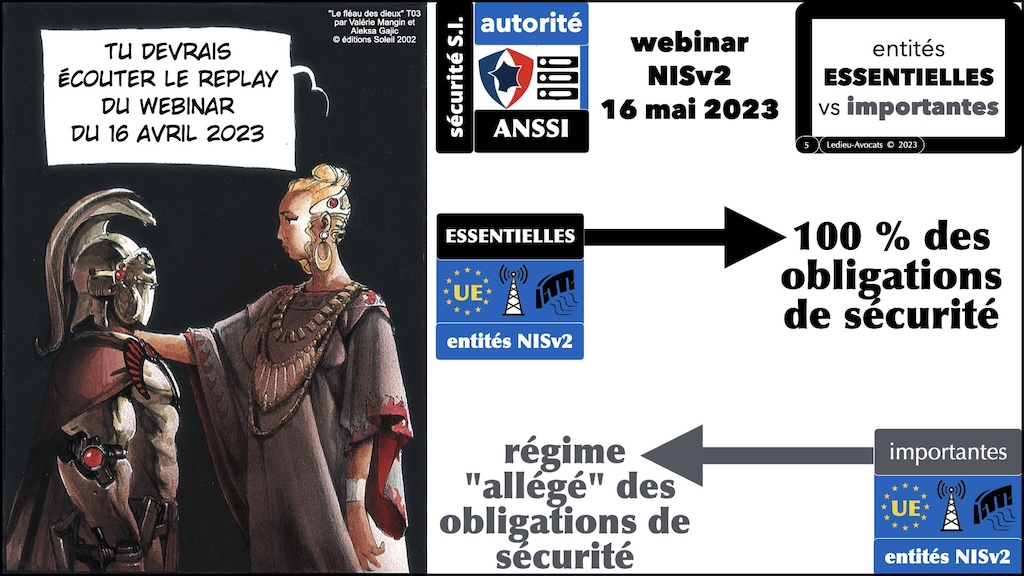

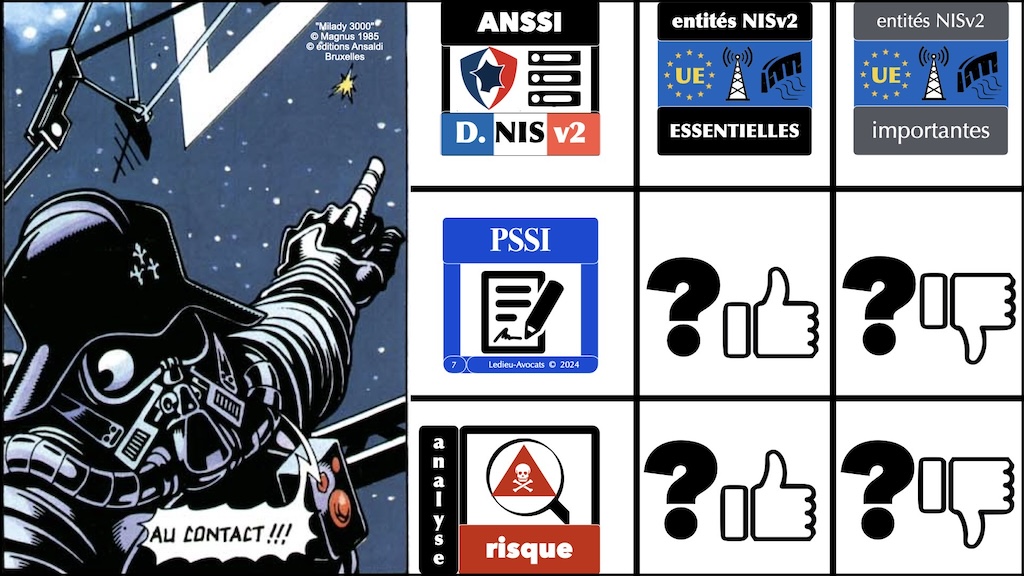

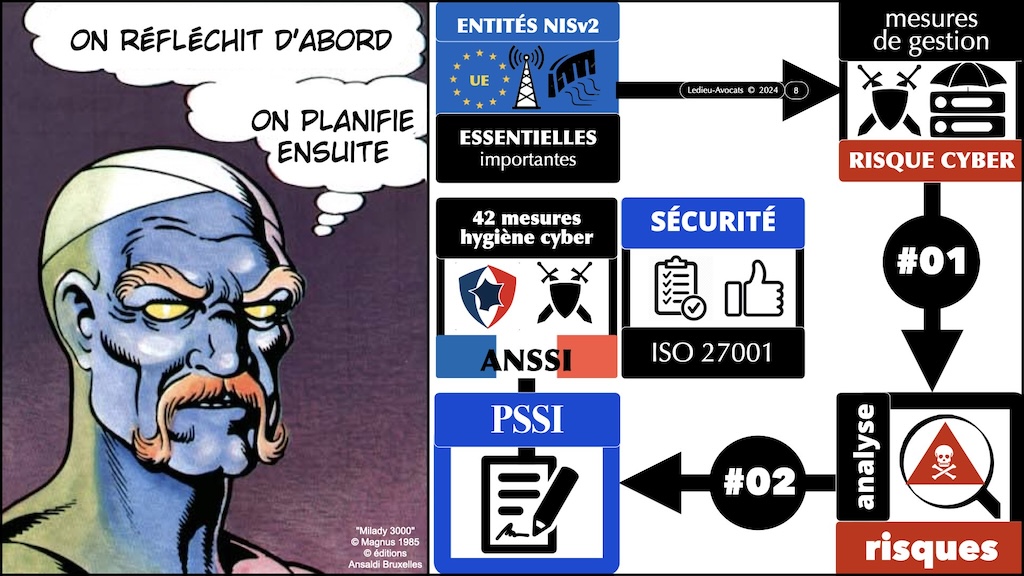

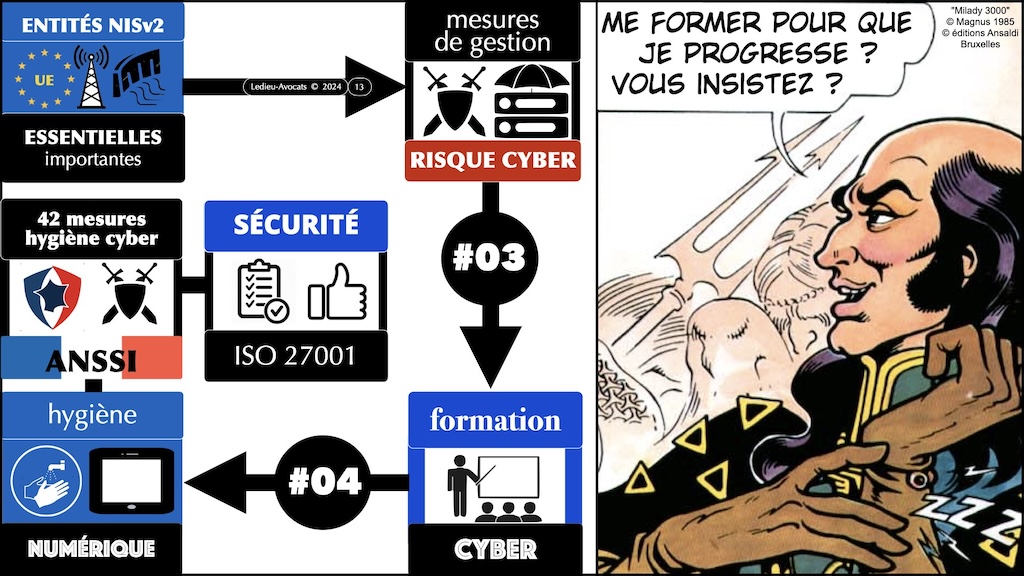

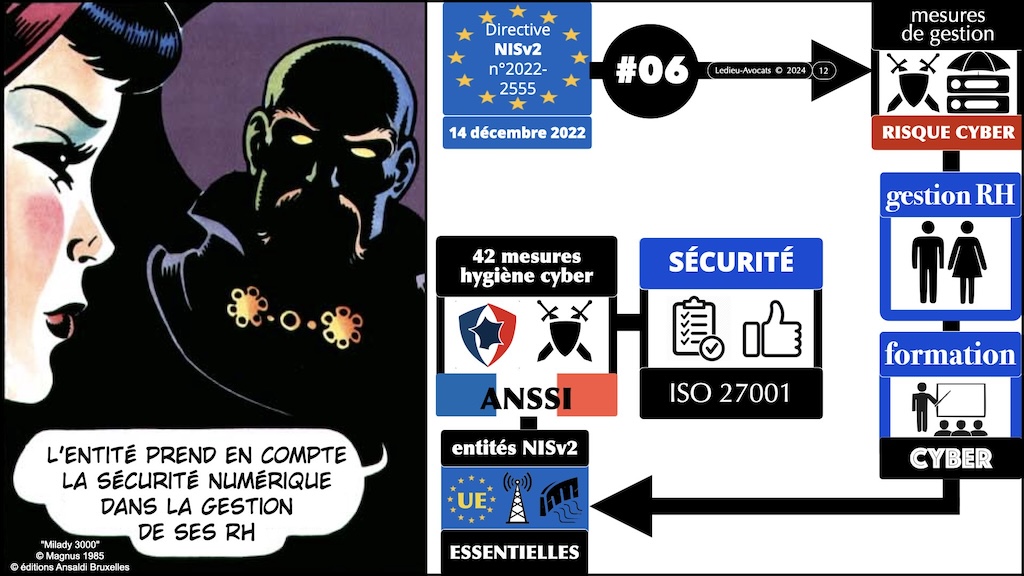

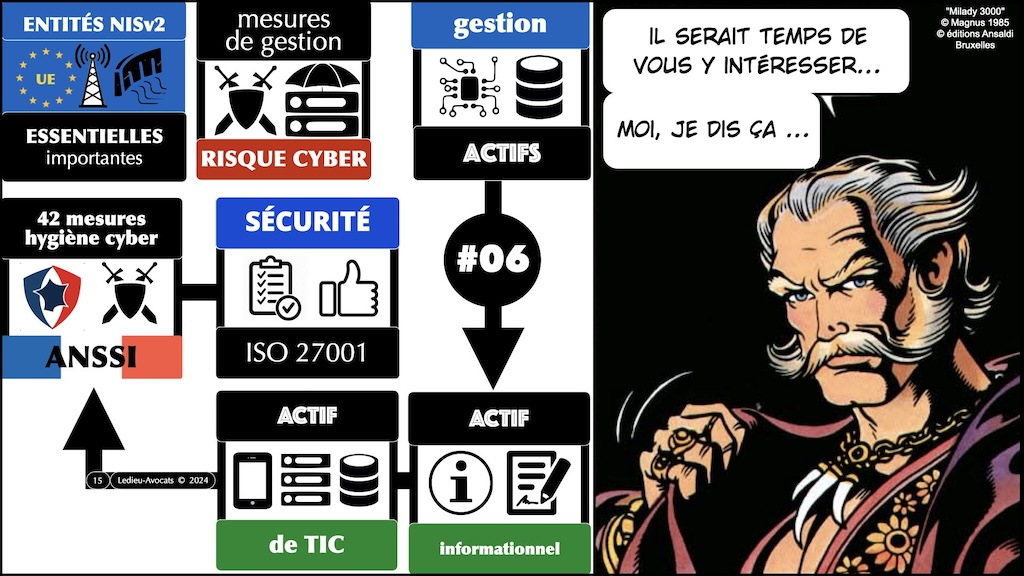

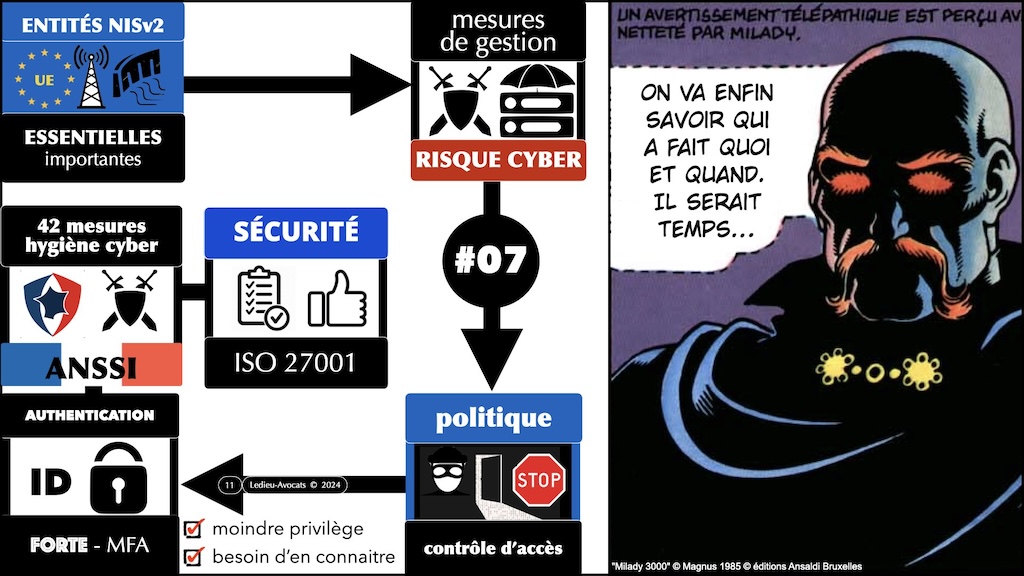

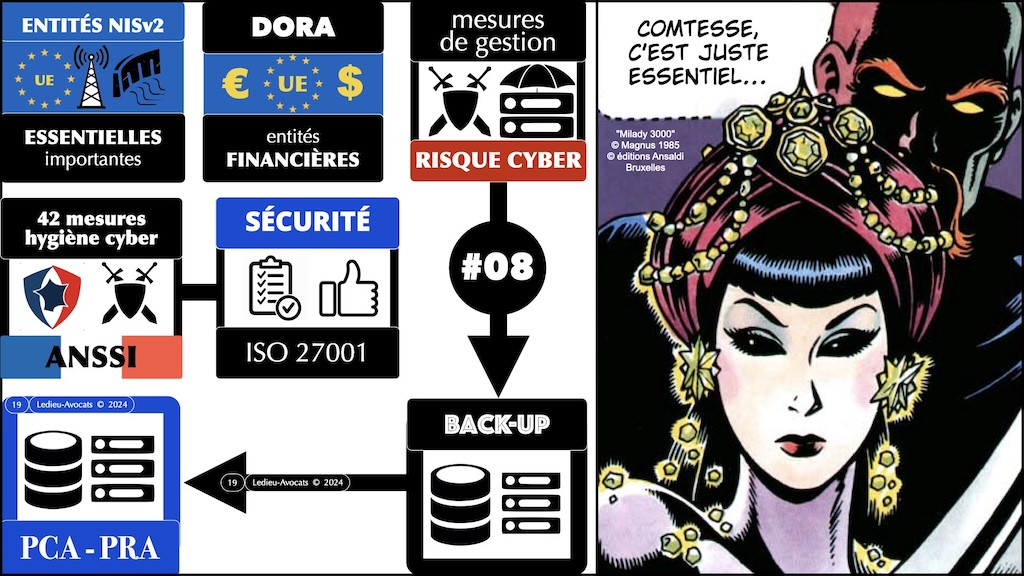

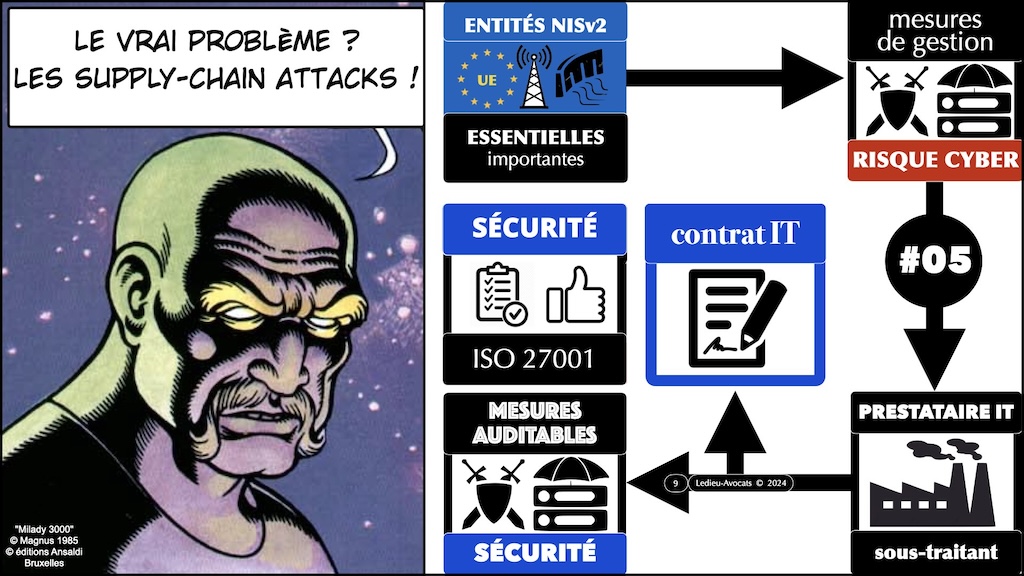

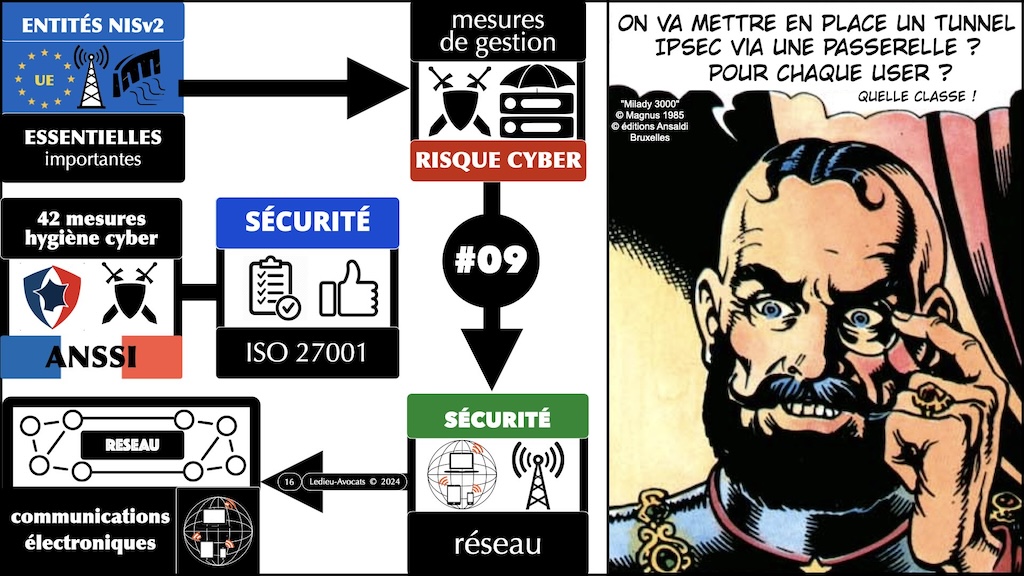

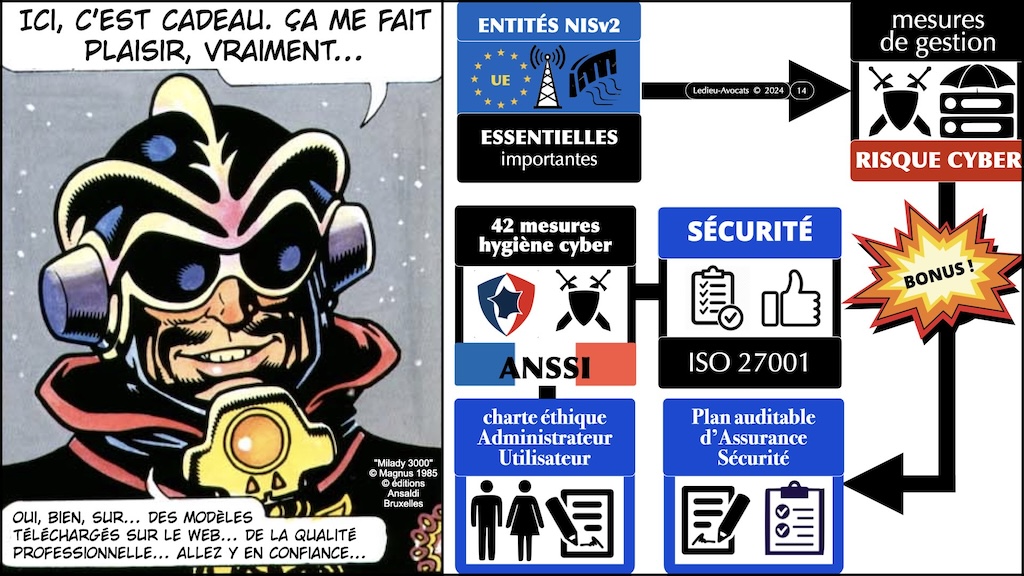

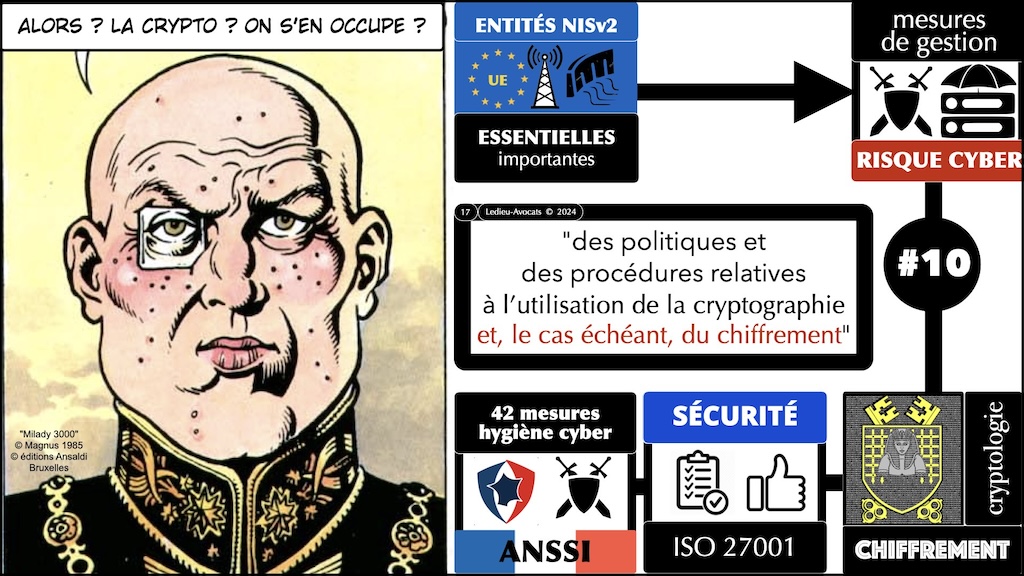

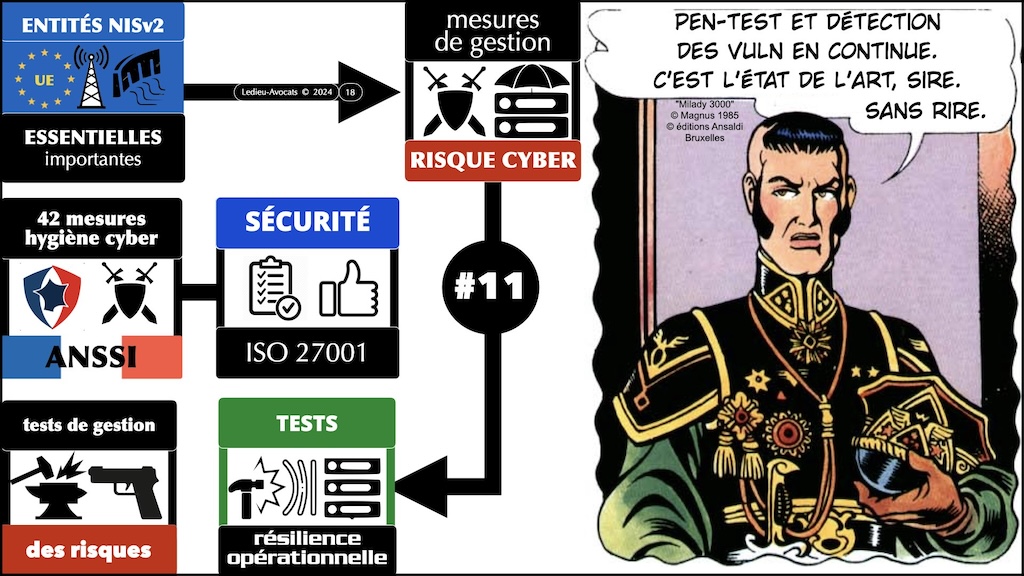

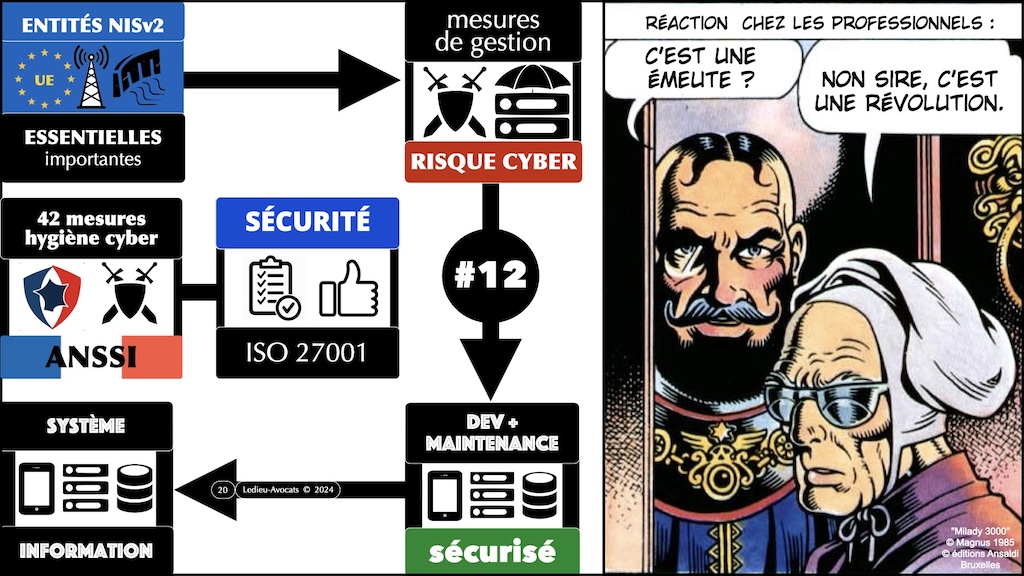

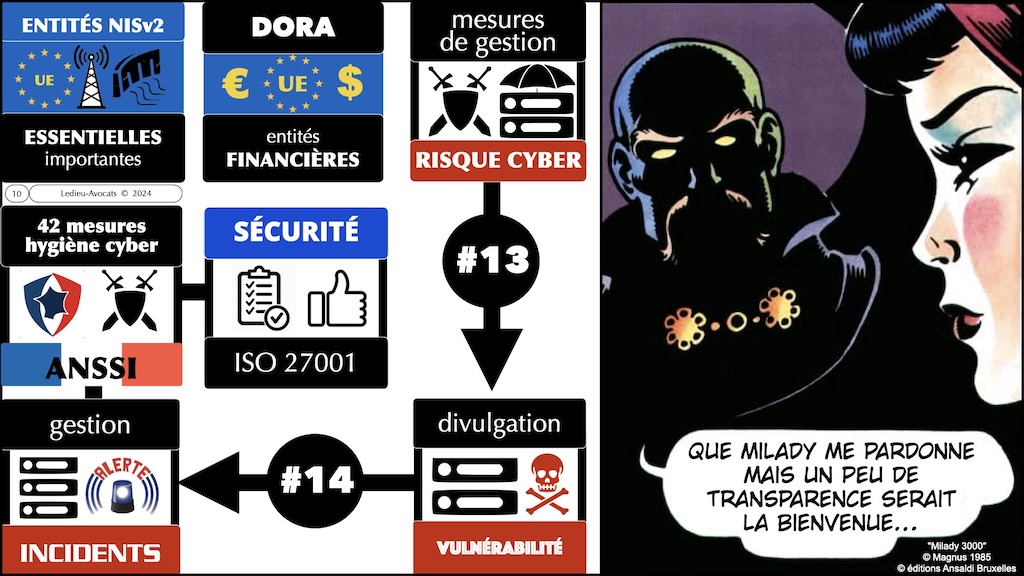

NIS2 : les mesures de sécurité obligatoires pour les entités ESSENTIELLES

Merci à Sébastien Le Foll et aux éditions Delcourt Soleil pour les illustrations en BD ayant servi pour cette présentation !

Vous voulez en savoir plus sur les bandes dessinées utilisées pour illustrer cette présentation ? Cliquez sur le lien qui vous intéresse !!!

« Excalibur-Chroniques » (époustouflante) série complète en 5 tomes + 1 intégrale par Jean-Luc Istin et Alain Brion © éditions Soleil 2012-2019

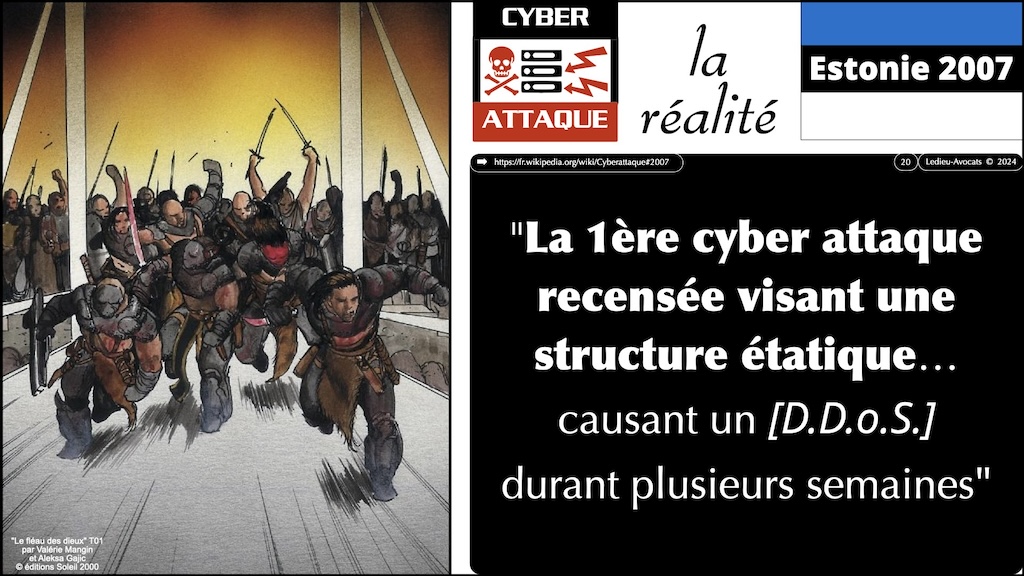

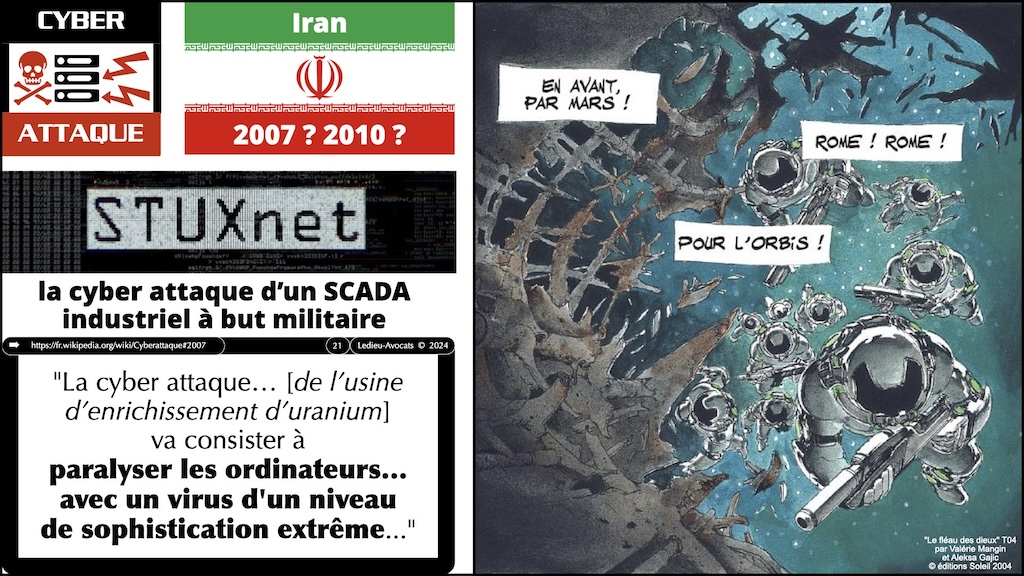

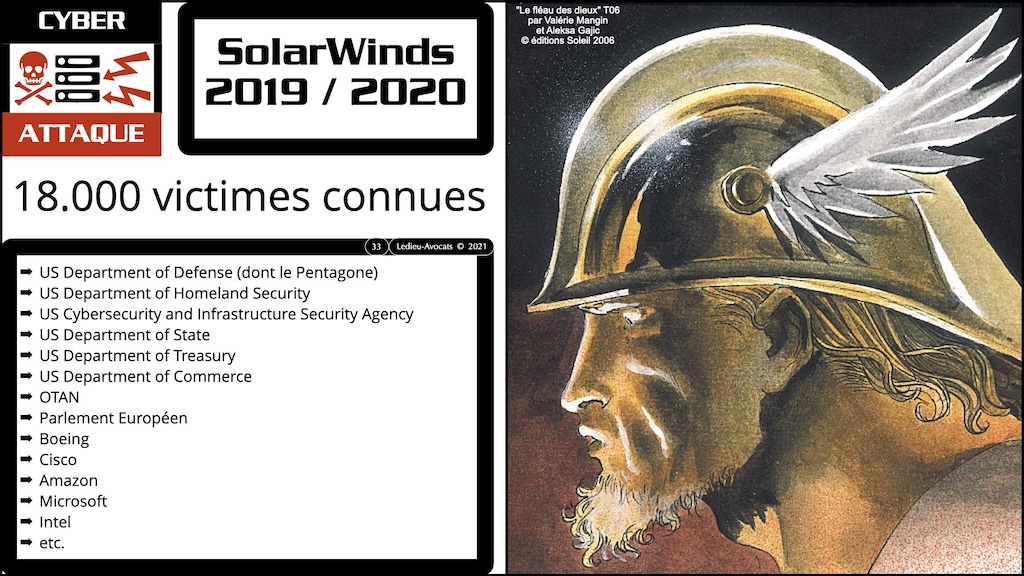

« Fléau des dieux (Le) » série EX-CEP-TION-NELLE en 6 tomes par Valérie Mangin et Aleksa Gajic (dessinateur et coloriste de génie) © éditions Soleil 2000-2006

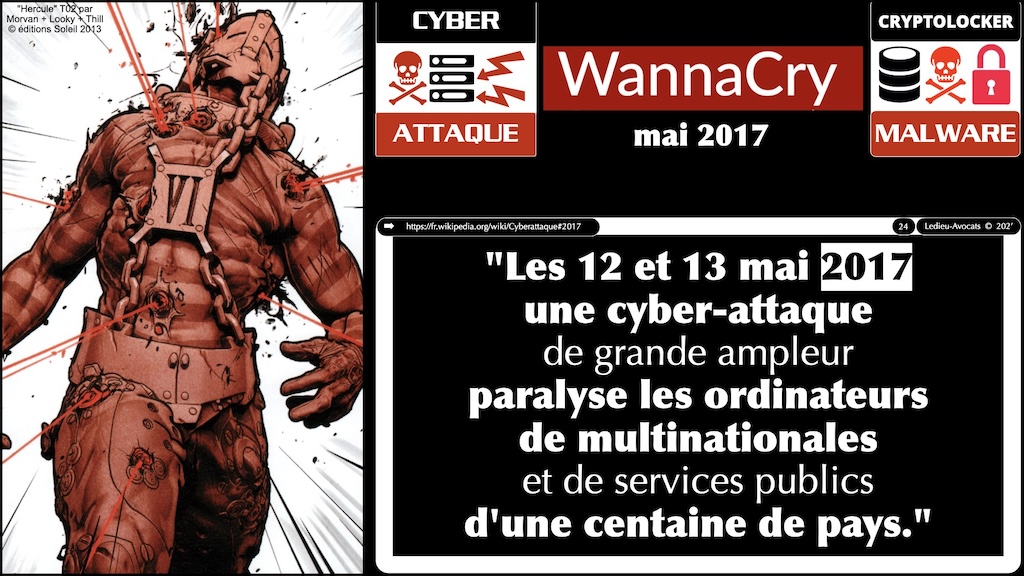

« Hercule » série complète (et proprement remarquable) en 3 tomes par Jean-David Morvan + Vivien « Looky » Chauvet + Olivier Thill © éditions Soleil 2012-2017

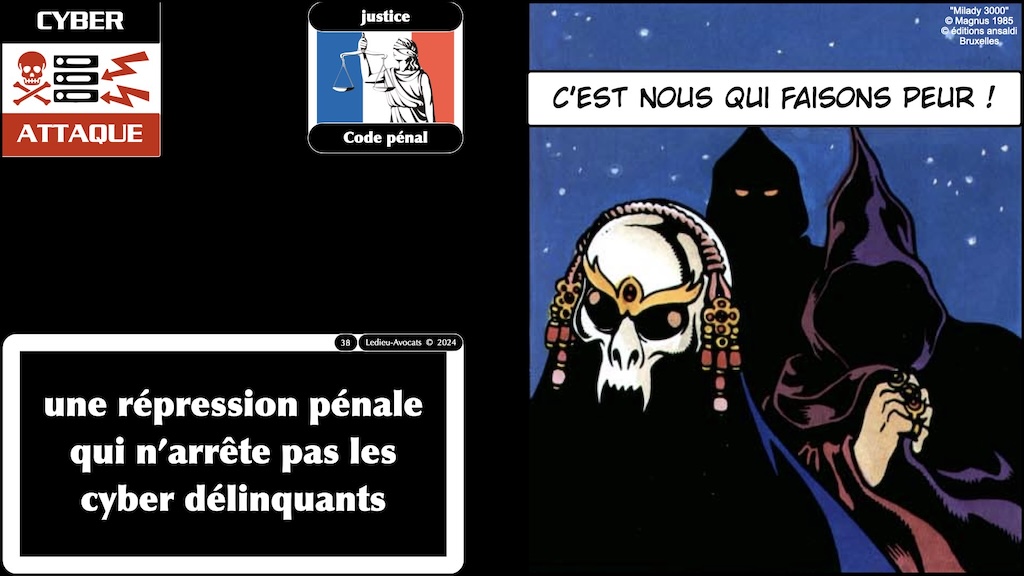

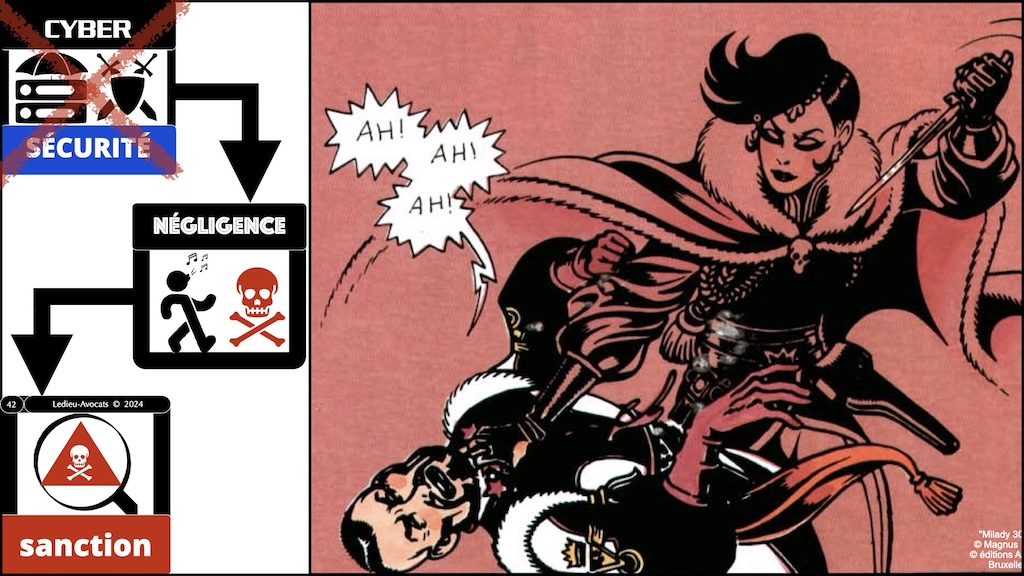

« Milady 3000 » one shot © [le Grand] Magnus 1985 © éditions Ansaldi Bruxelles

« Nef des Fous (La) » 12 tomes + intégrale en 2 tomes + hors série par Bernard « Turf » © éditions Delcourt 1993-2023

« Oeil de la Nuit (L’) » série complète en 3 tomes par (les deux génies de la BD que sont) Serge Lehman et Stéphane « Gess » © éditions Delcourt 2015-2016

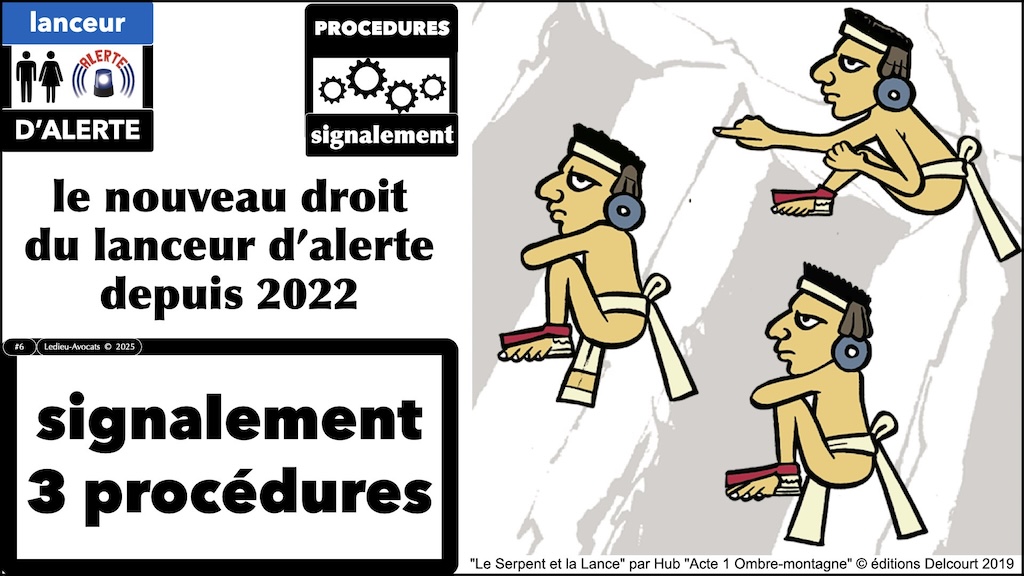

« Serpent et la Lance (Le) » série en cours avec 2 tomes par Hub © éditions Delcourt 2019 – 2021 : bienvenu dans l’Empire aztèque en 1454 (c’est une merveille graphique, en plus d’une intrigue captivante)

« Souvenirs de la Grande Armée » série complète en 4 tomes + 1 intégrale par Michel Dufranne et Vladimir « Alexander » © éditions Delcourt 2007-2018 : en selle avec les Cavaliers du 2ème Régiment de Chasseurs à cheval et vive l’Empereur !

« Yiu Premières missions » série complète en 7 tomes qui déchirent + intégrale en 2 tomes par Thierry « Téhy » + Jeanne « JM Vee » + Vincent « Vax » © éditions Soleil 2003-2010