« logiciel bug malware vulnérabilité » (et cyber attaque en BONUS): c’est le thème du cours en distanciel en format VIDEO+BD pour le M2 PRO Droit du Numérique de Paris II Panthéon-Assas du 24/11/2020.

Ces thématiques, rarement traitées par les juristes, sont pourtant essentielles dans le monde des affaires du numérique.

Et pour saisir l’ampleur du problème, une fois encore, il est nécessaire de se pencher sur certains aspects techniques propres au logicielle aux systèmes d’information.

Ces réflexions sont une suite naturelle de celles autour de la protection juridique du logiciel au profit de son éditeur (fabricant / propriétaire / etc.).

Car si la loi confère des droits aux éditeurs (et aux prestataires de service, par exemple en mode SaaS), elle confère également des devoirs… Comme celui de fournir un « produit » (terme cher aux commerciaux de cette industrie) qui fonctionne correctement d’une part et qui ne vienne pas « polluer » le système d’information dans lequel ils sont installés.

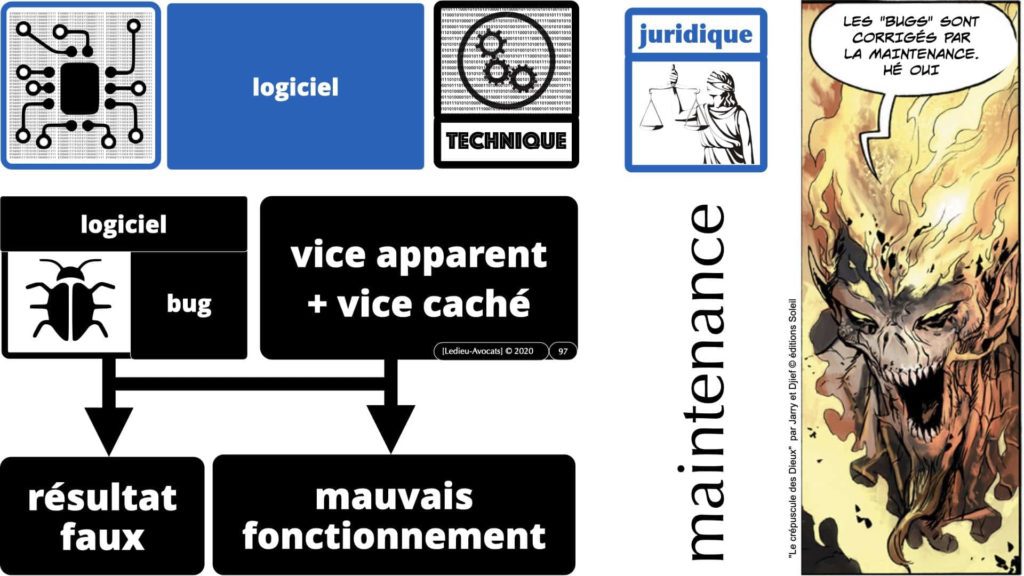

Le « bon fonctionnement » d’un logiciel passe par sa correction : on parle alors de maintenance.

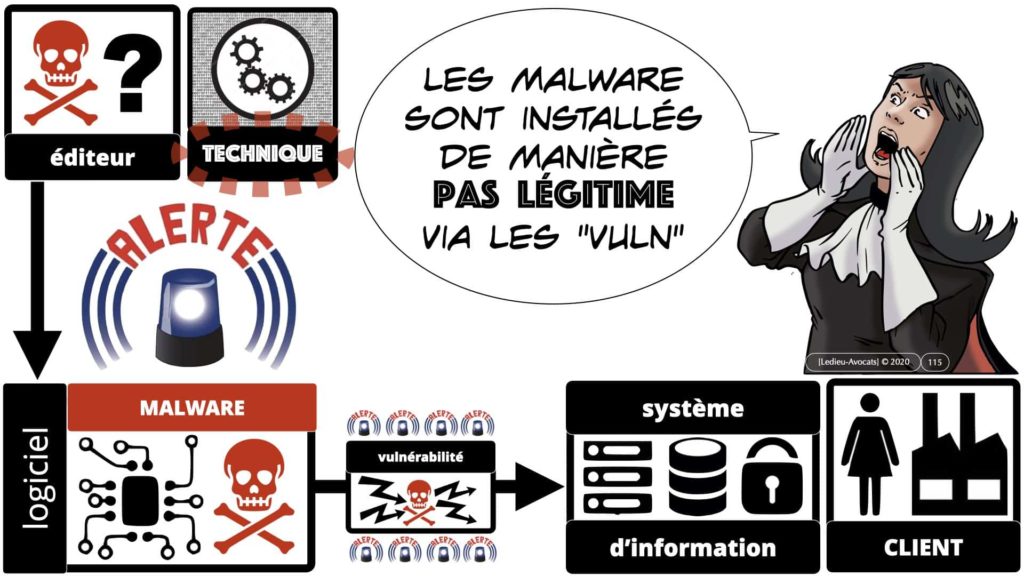

Mais quid lorsque le logiciel a été « pollué » par un logiciel tiers, d’un éditeur inconnu ? Ce logiciel tiers, c’est un « malware ».

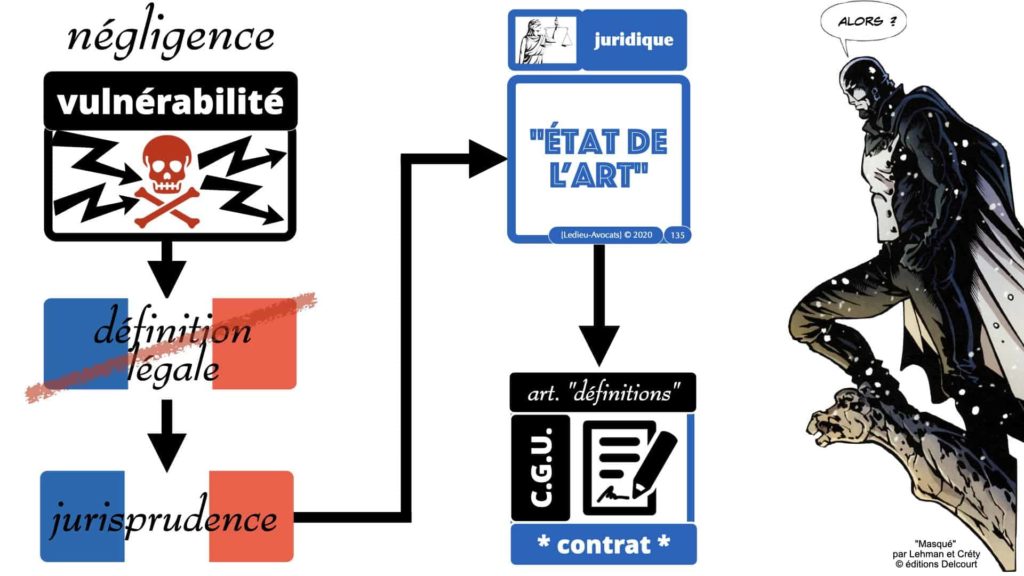

Et comment introduire un logiciel tiers dans un logiciel « légitime » ou dans un système d’information ? Pour ce faire, les « malfaisants » utilisent des « vulnérabilités ».

Et lorsque l’on « exploite » une vulnérabilité pour introduire un logiciel malveillant dans un système d’information ? On se livre à une cyber attaque !

logiciel bug malware vulnérabilité : la correction des défauts du logiciel par son éditeur

logiciel bug malware vulnérabilité : un "malware" ? un logiciel "malveillant" ?

vulnérabilité : le problème de l'insécurité des systèmes d'information

BONUS malware + vulnérabilité = risque de cyber attaque !

Voila le problème aujourd’hui : les cyber attaques.

Vous voulez comprendre ? Vous voulez savoir ? Je vous propose un petit rappel historique et technique en VIDEO+BD.

Puis nous tenterons une qualification juridique en application des textes légaux en vigueur.

Sur la jurisprudence relatives aux cyber attaques, il faut être étudiant(e) du Master 2 PRO Droit du Numérique pour accéder au reste de cette présentation…

![#313 logiciel bug malware vulnérabilité [cours M2 pro]](https://technique-et-droit-du-numerique.fr/wp-content/uploads/2020/11/BLOG-°°°-6-les-PREMIERES-DE-COUV-©-Ledieu-Avocats-2020-modele-2022.029.jpeg)