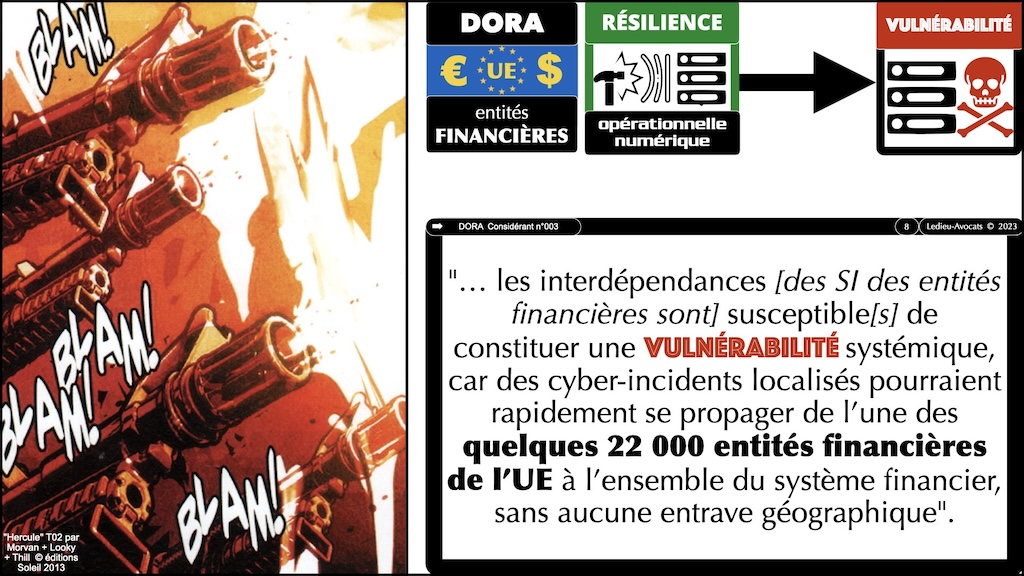

Comme il s’agit d’évoquer le sujet central dans DORA, la détection des vulnérabilités, autant faire appel à un pro de la matière.

Merci (donc) @ Vladimir KOLLA de PATROWL pour le webinar de ce mardi 14 novembre 2023 !

Si vous êtes pris(e) d’une irrépressible envie de parcourir les précédents épisodes de cette formidable saga « déchiffrer DORA » :

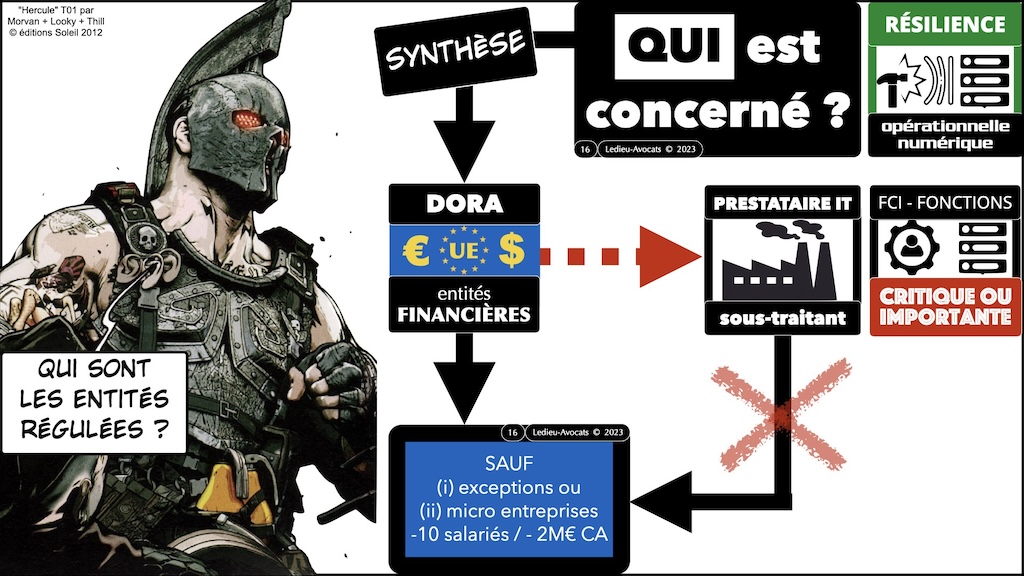

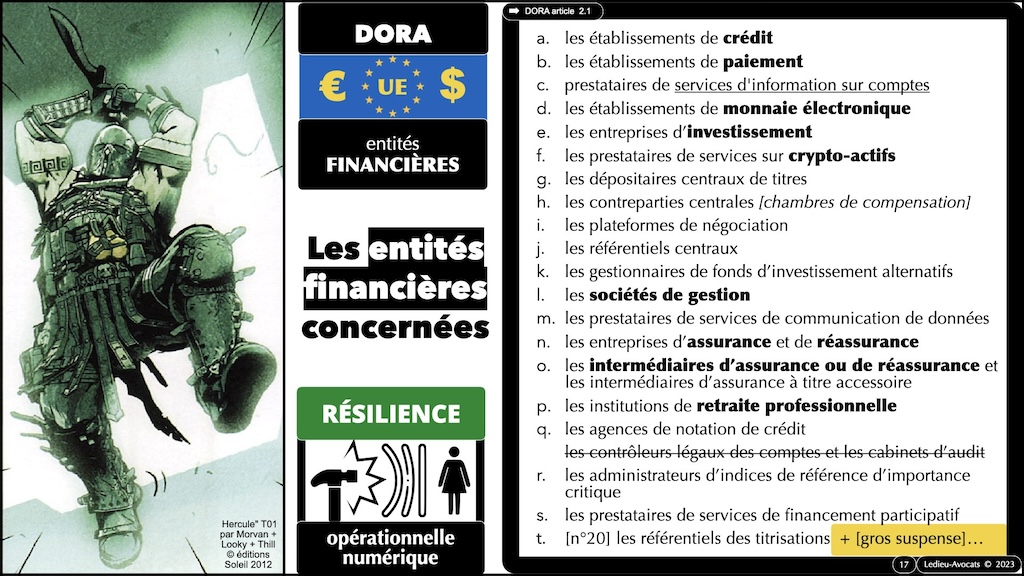

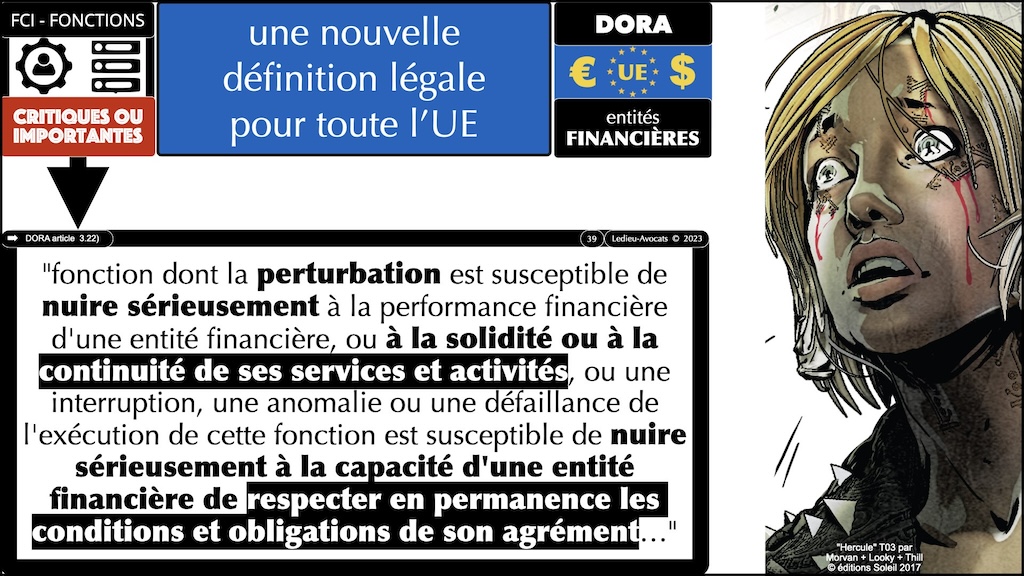

- épisode #04 : les fonctions critiques ou importantes des entités financières

- épisode #03 : résilience et principe de proportionnalité [QUI et COMMENT ?]

- épisode #02 : risque et analyse de risques

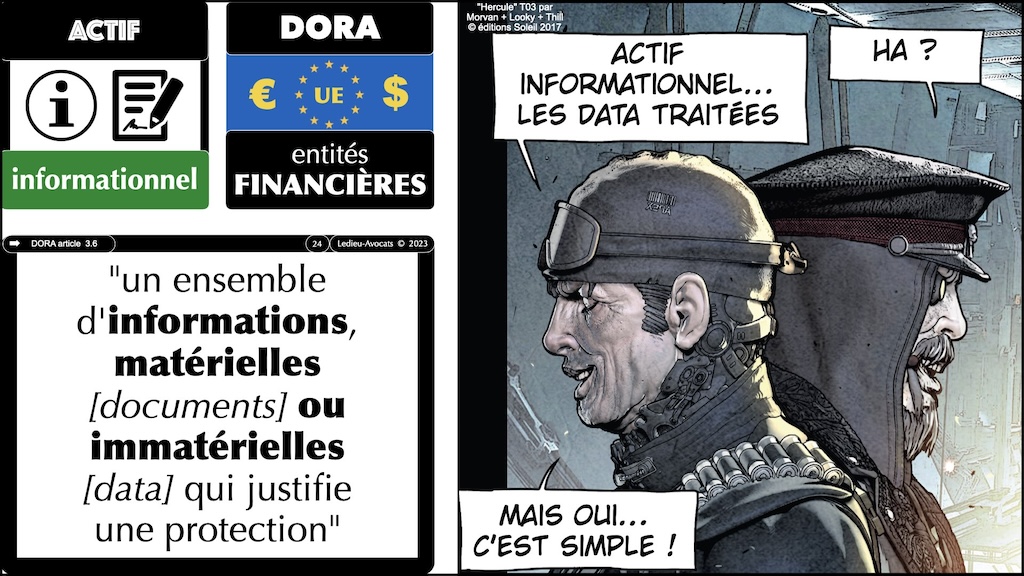

- épisode #01 : Actif de TIC ? Actif Informationnel ?

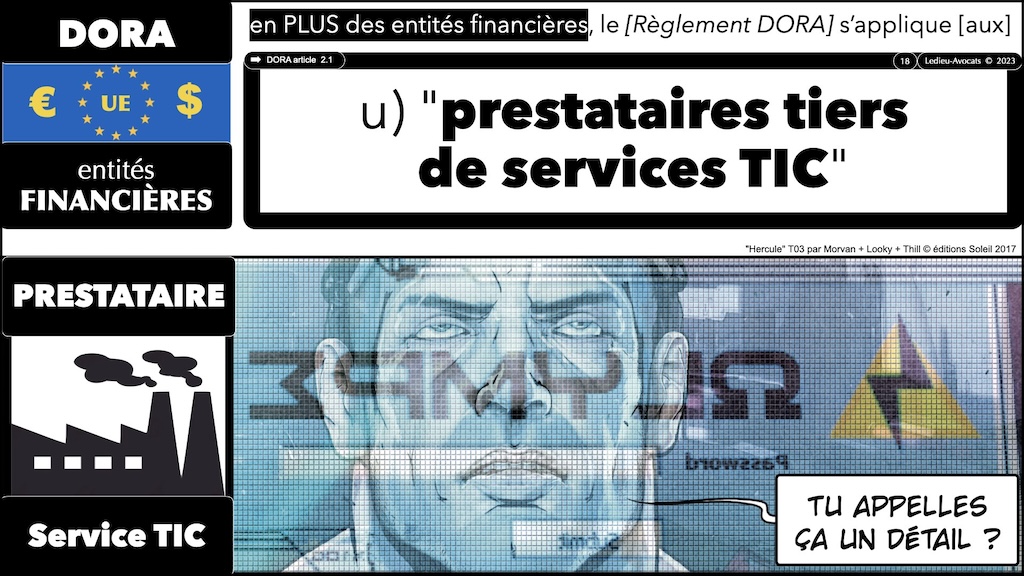

l'INTRO : les professionnels de l'étape #05 + QUI est concerné par cet épisode + ce qu'il faudrait en retenir

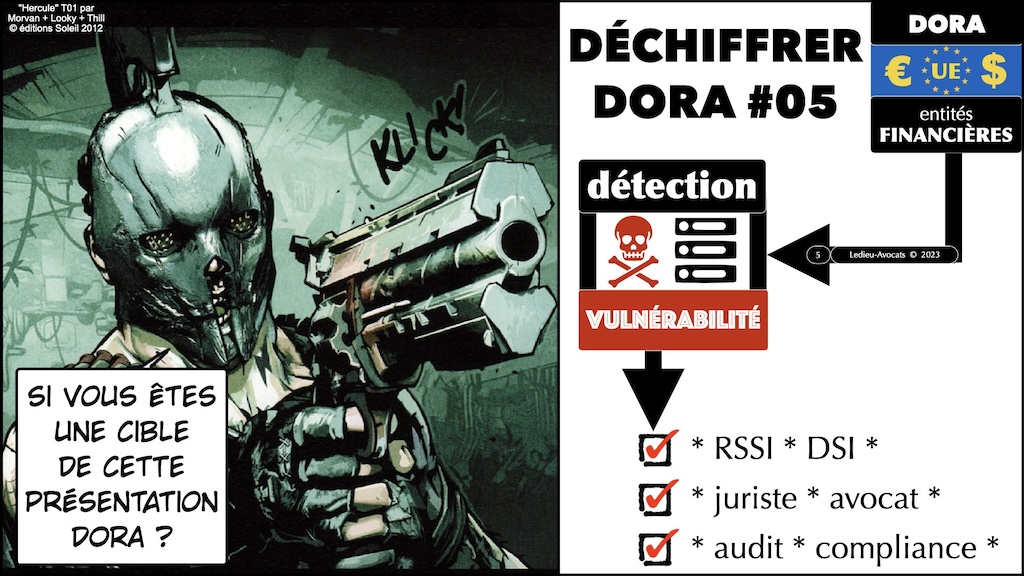

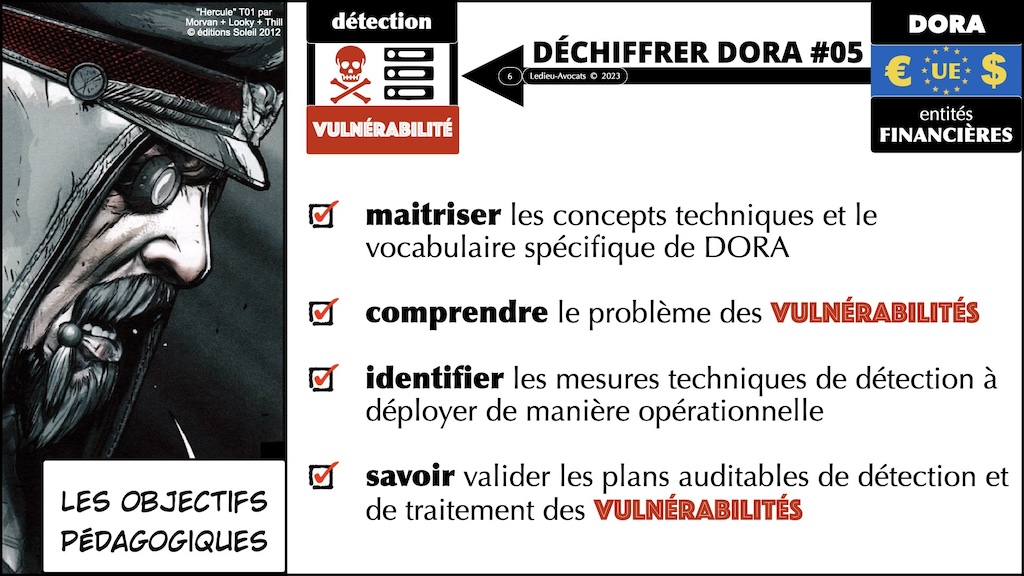

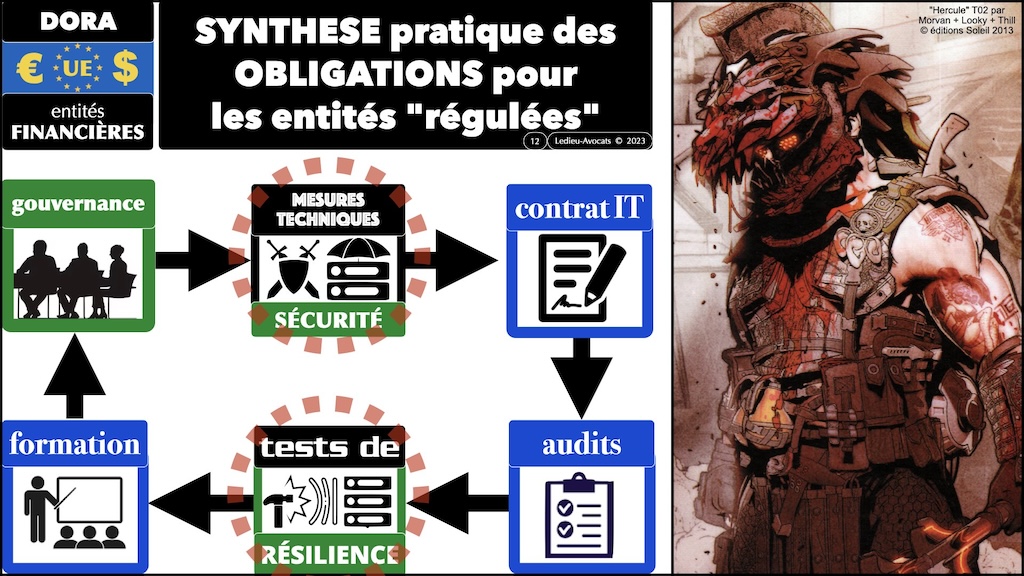

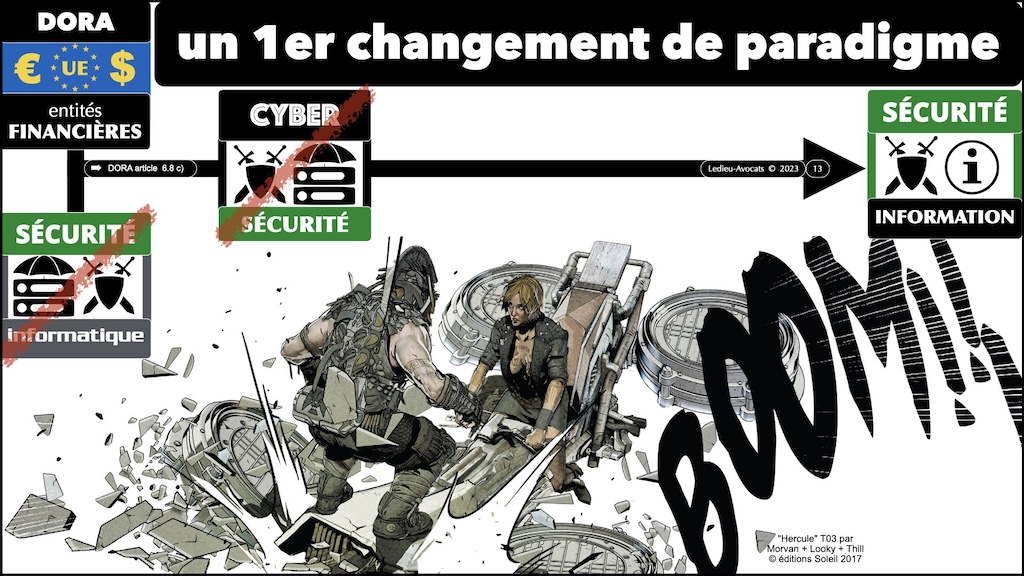

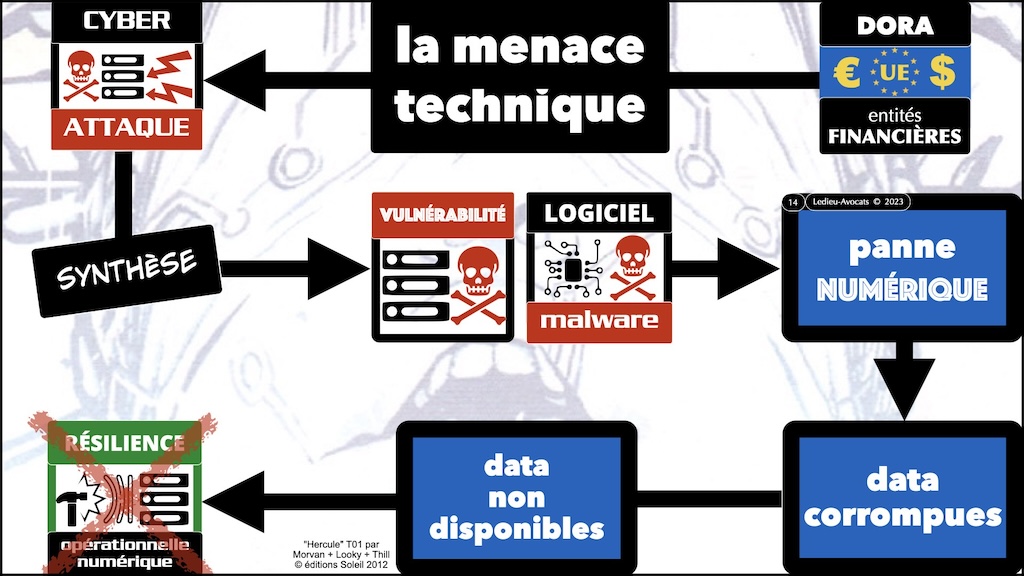

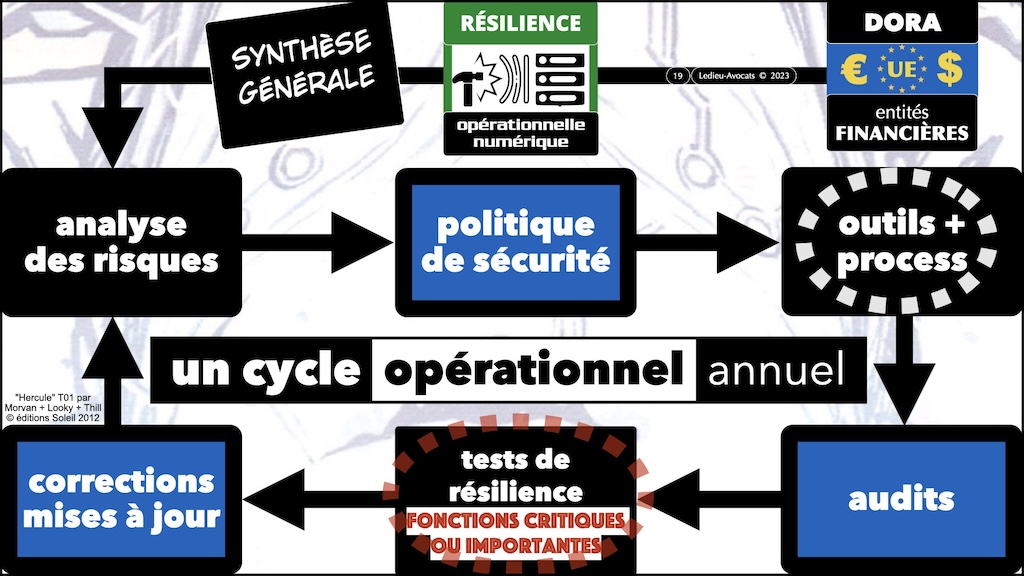

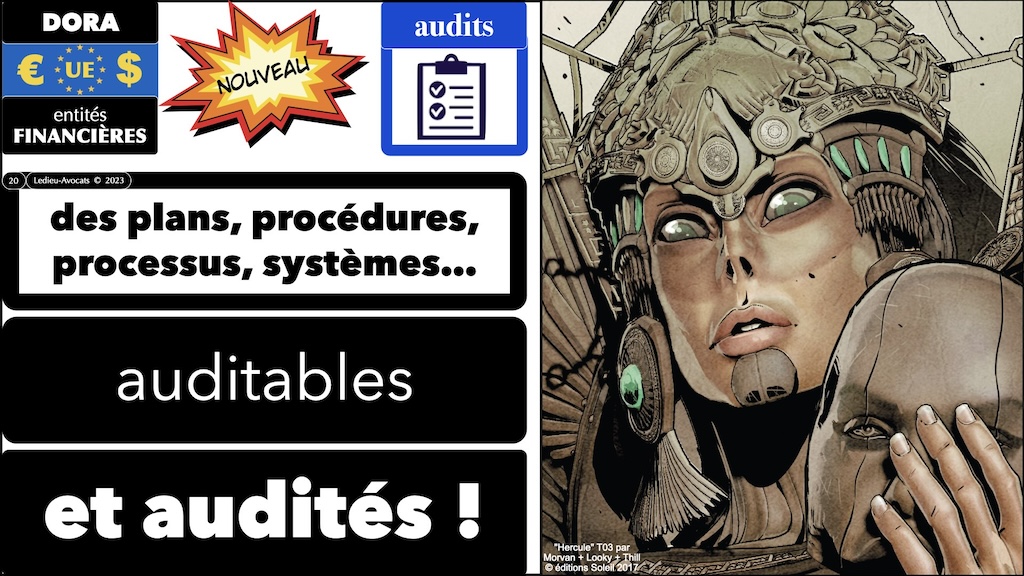

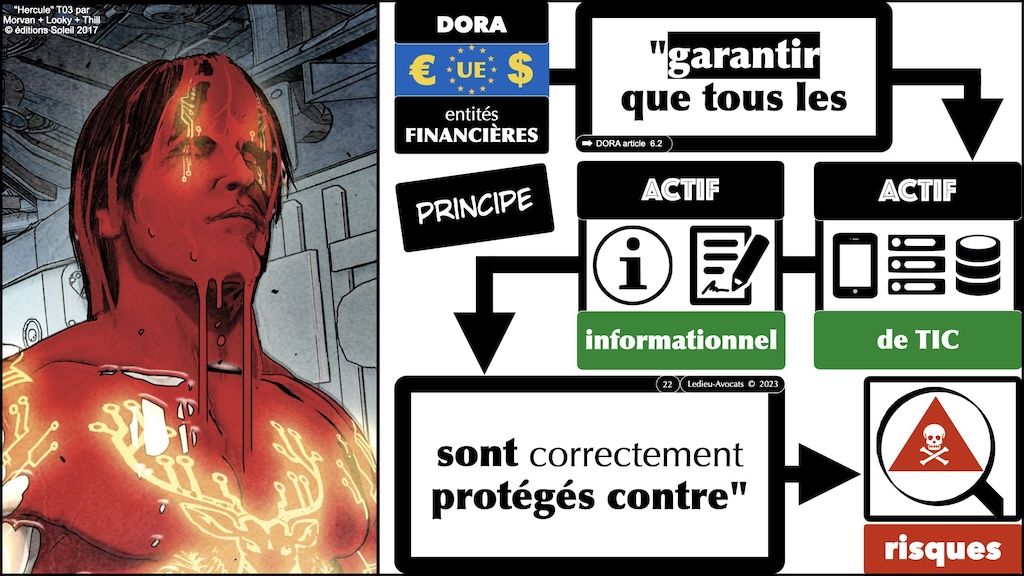

SYNTHESE de DORA vue sous le prisme de la détection des vulnérabilités

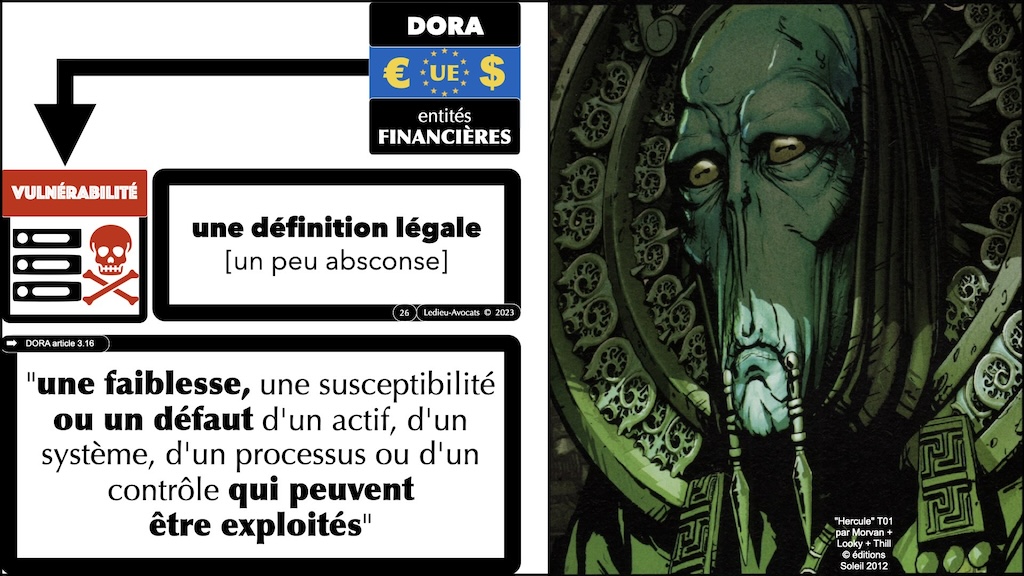

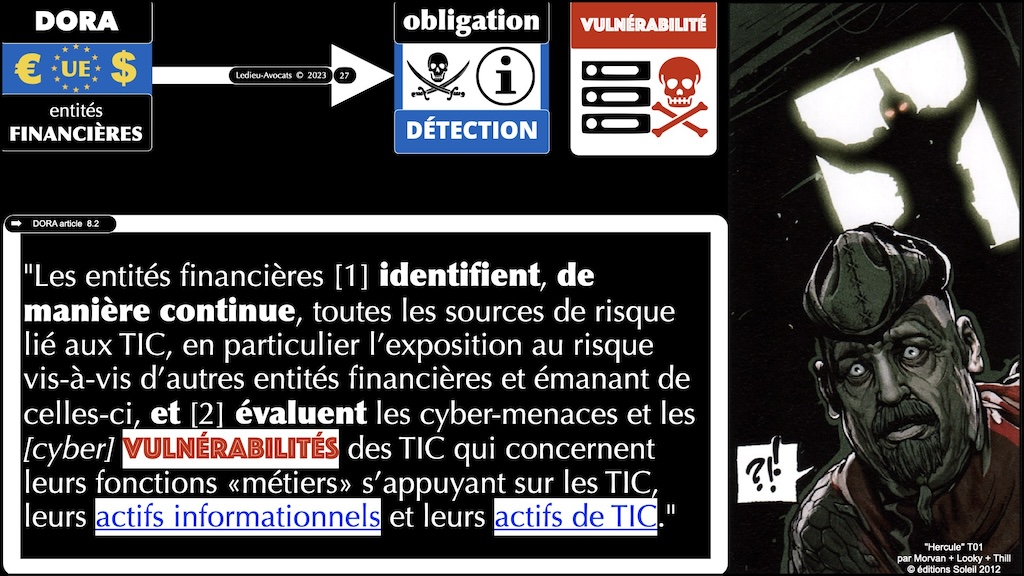

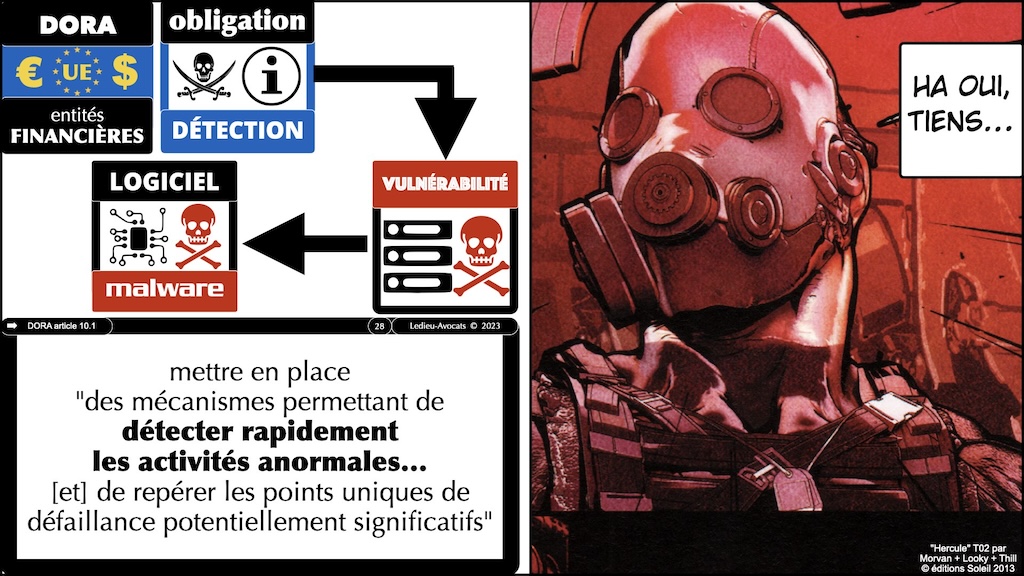

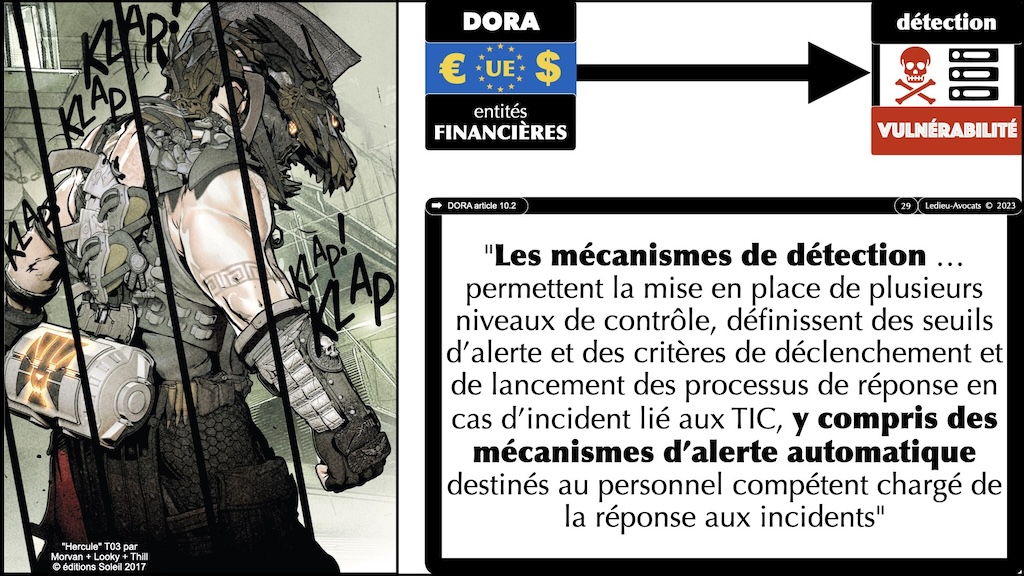

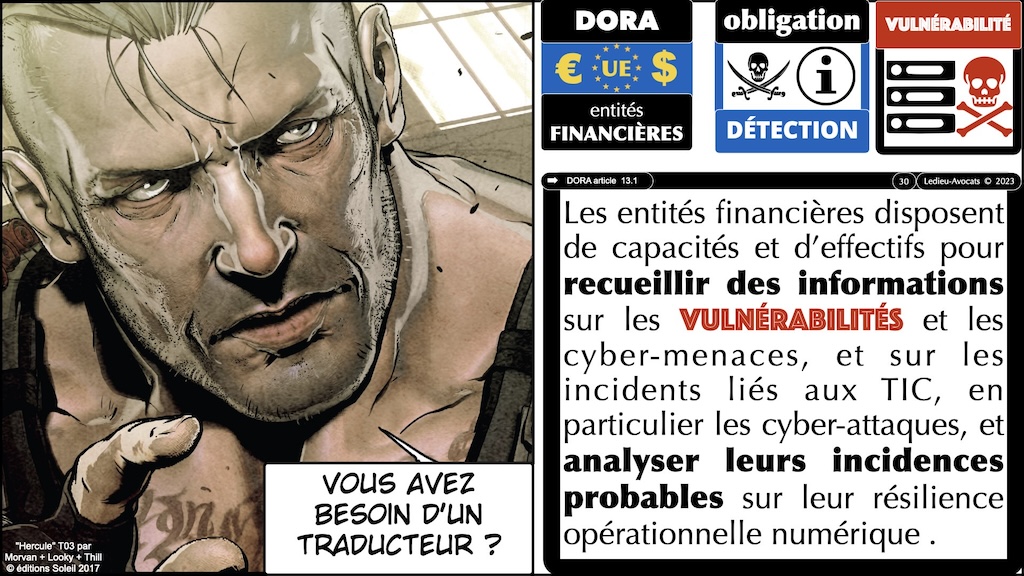

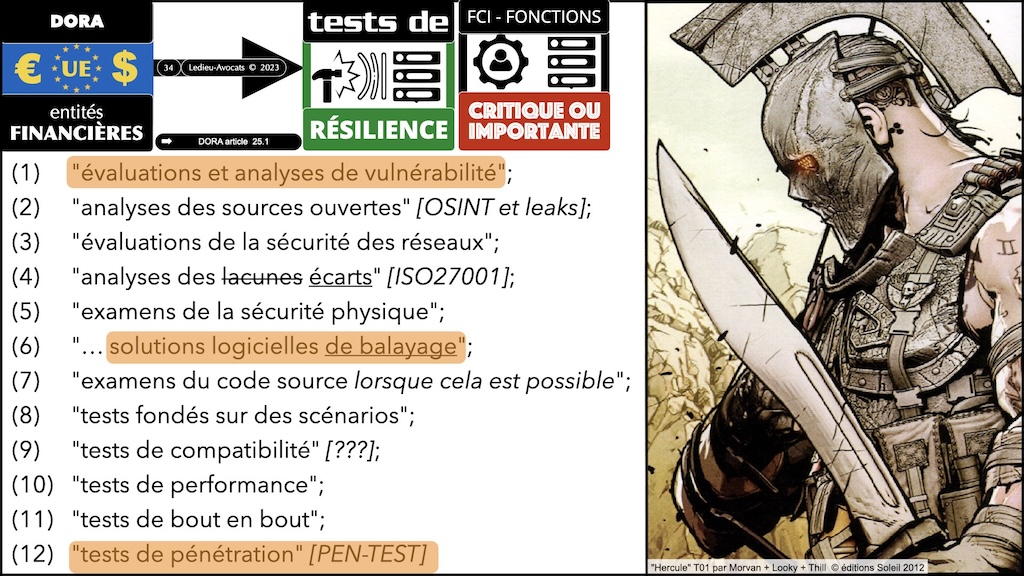

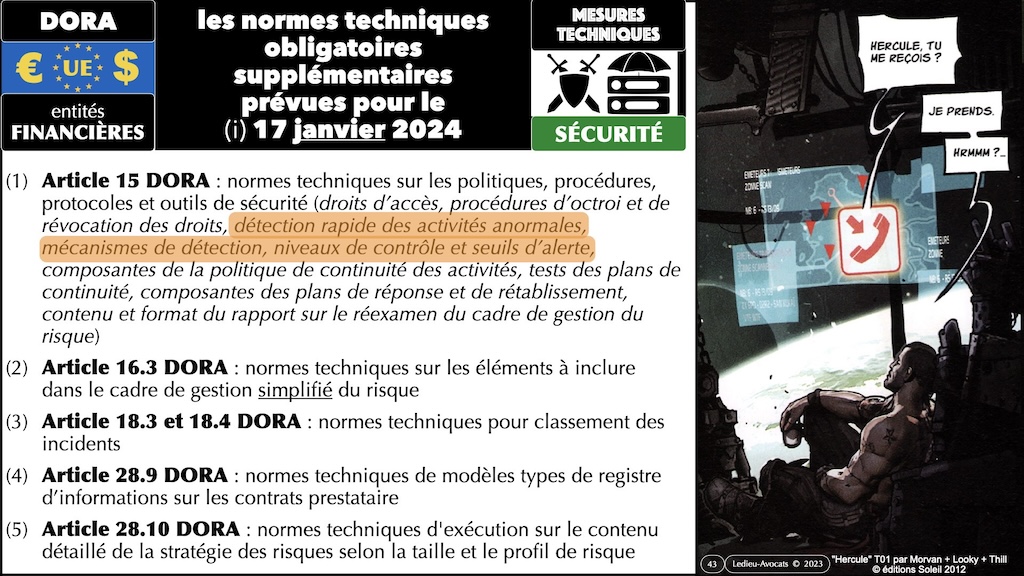

rentrons dans le dur : voyez combien l'obligation de détection (puis de remédiation of course) des vulnérabilités est centrale dans DORA

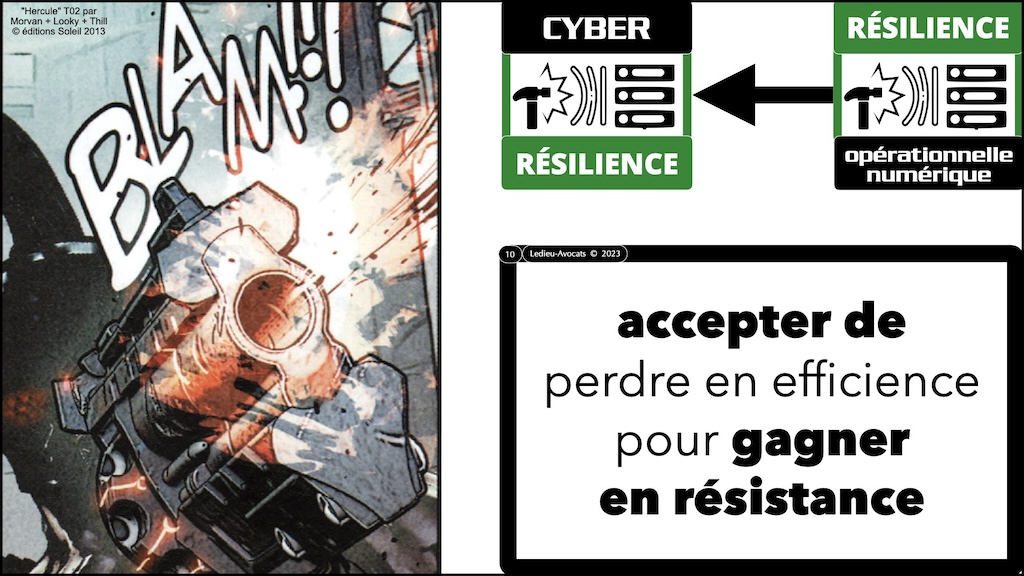

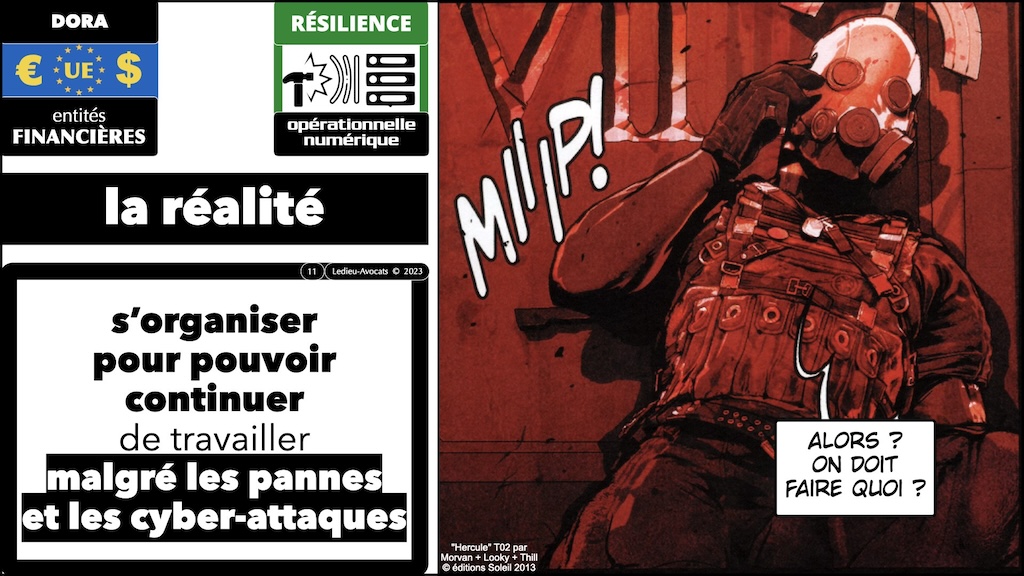

Le concept ici est « il vaut mieux prévenir (détecter) que guérir » (remédier après une cyber-attaque).

Le problème de DORA ? C’est écrit de manière éparpillée… Il faut aller piocher dans différents articles pour faire de ce fatras un ensemble (un peu) cohérent. Vous verrez, le fil conducteur est bien là.

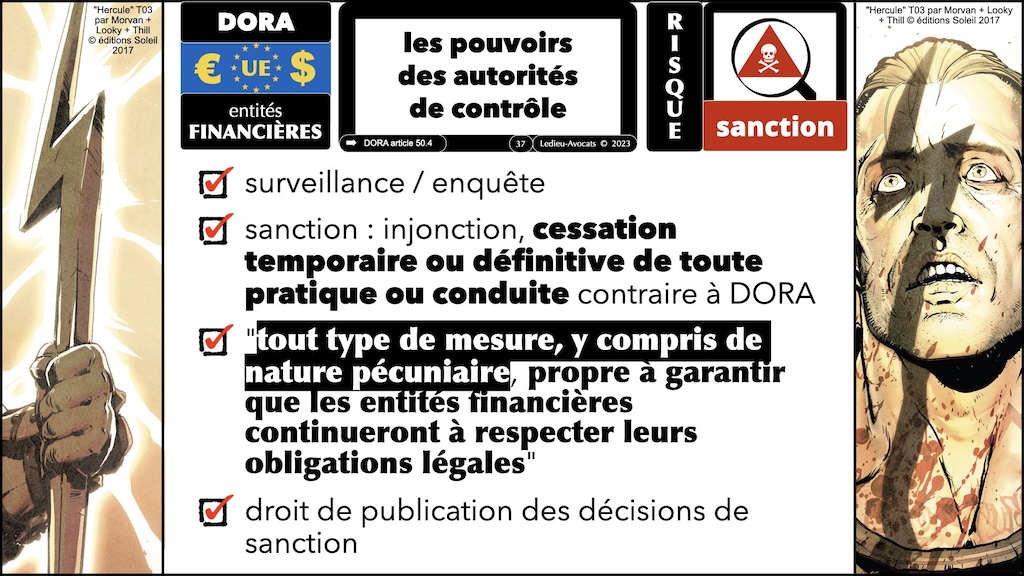

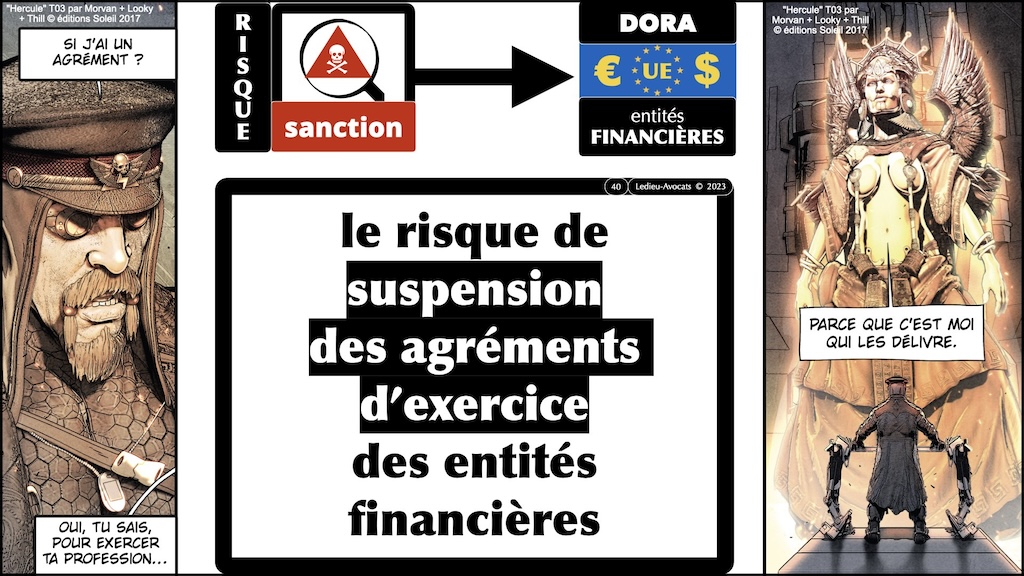

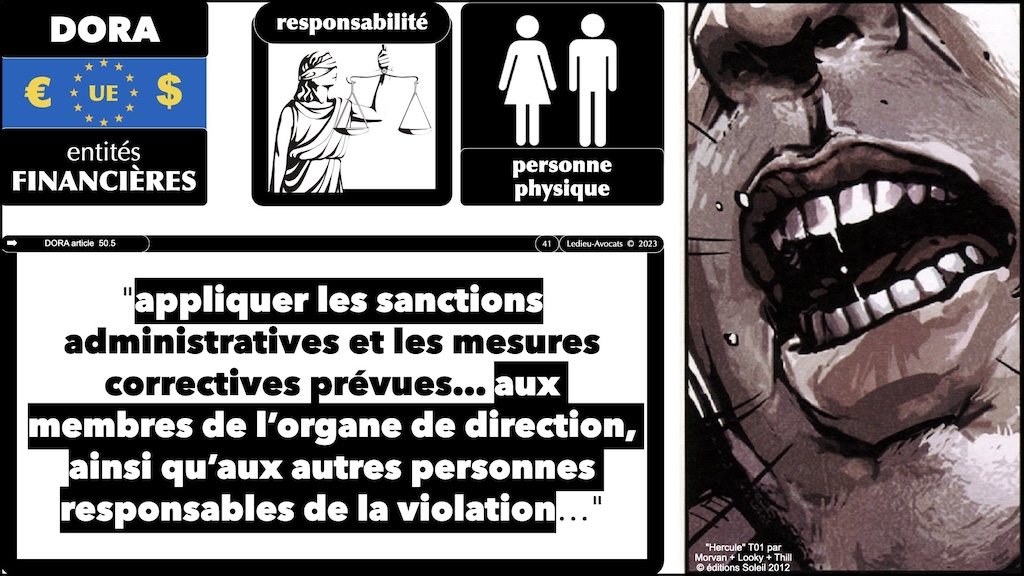

Allez... un petit rappel du risque de sanction pour les entités financières qui ne prendraient pas soin de "faire le job"...

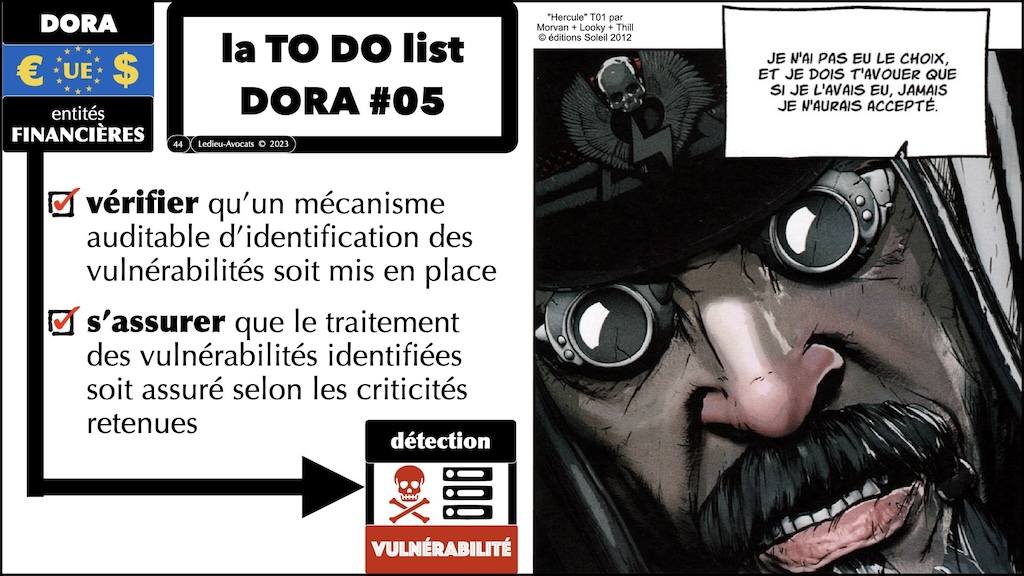

terminons avec la suggestion de TO DO list ?

Merci à Sébastien Le Foll et aux éditions Delcourt Soleil pour les illustrations en BD ayant servi pour cette présentation !

Vous voulez en savoir plus sur les bandes dessinées utilisées pour illustrer cette présentation ? Cliquez sur le lien qui vous intéresse !!!

« Hercule » série complète (et proprement remarquable) en 3 tomes par Jean-David Morvan + Vivien « Looky » Chauvet + Olivier Thill © éditions Soleil 2012-2017

« Milady 3000 » © [le Grand] Magnus 1985 © éditions Ansaldi Bruxelles – de la pure SF des années 80 !