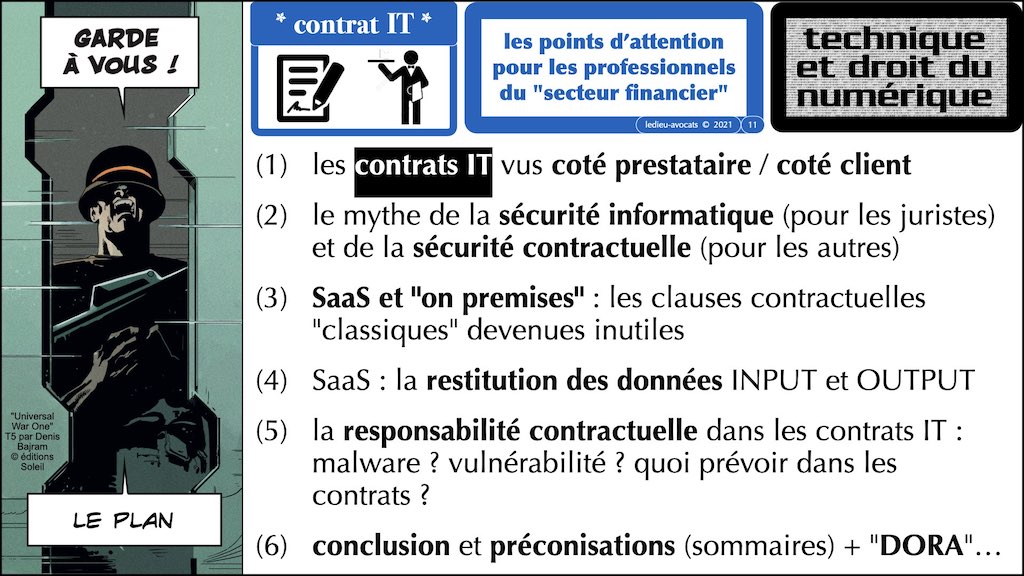

Actualité 2021 des contrats IT pour des pro du « secteur financier » ? Pour un COMEX IT ?

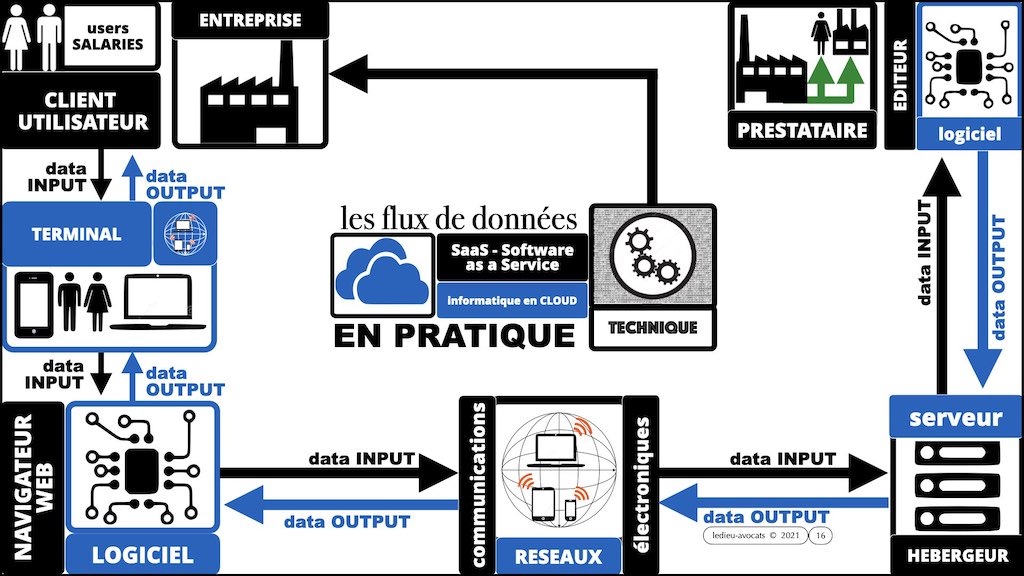

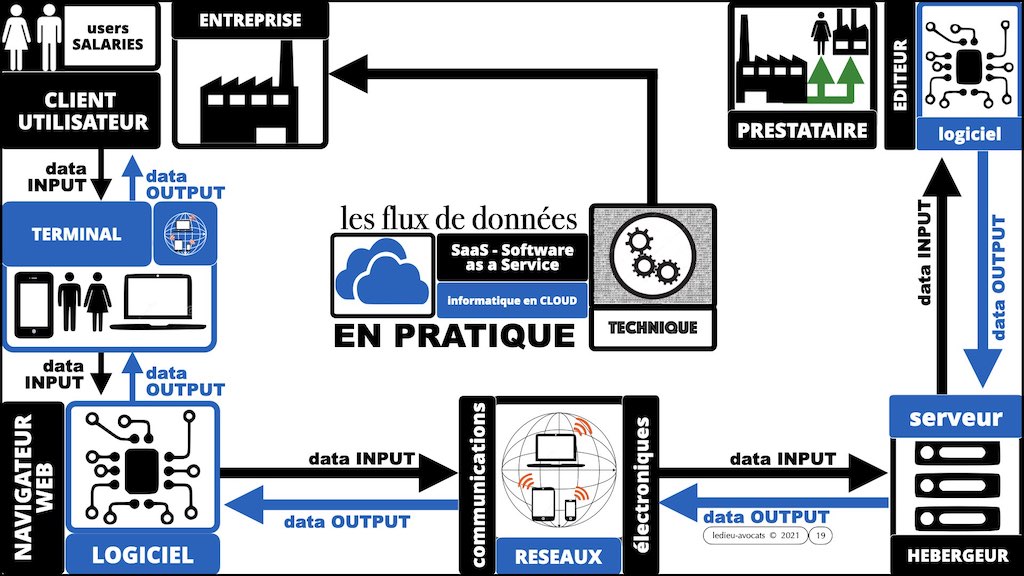

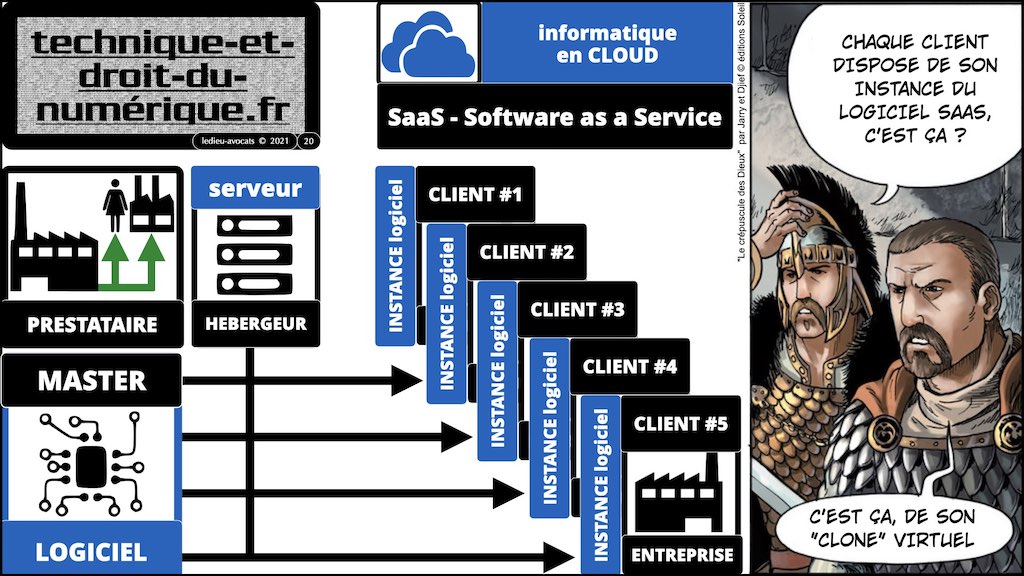

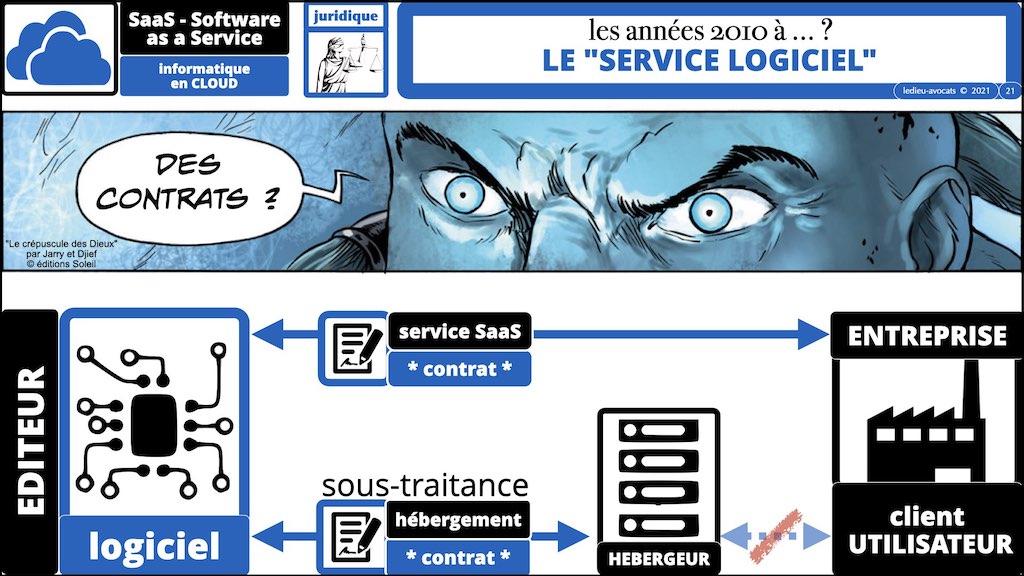

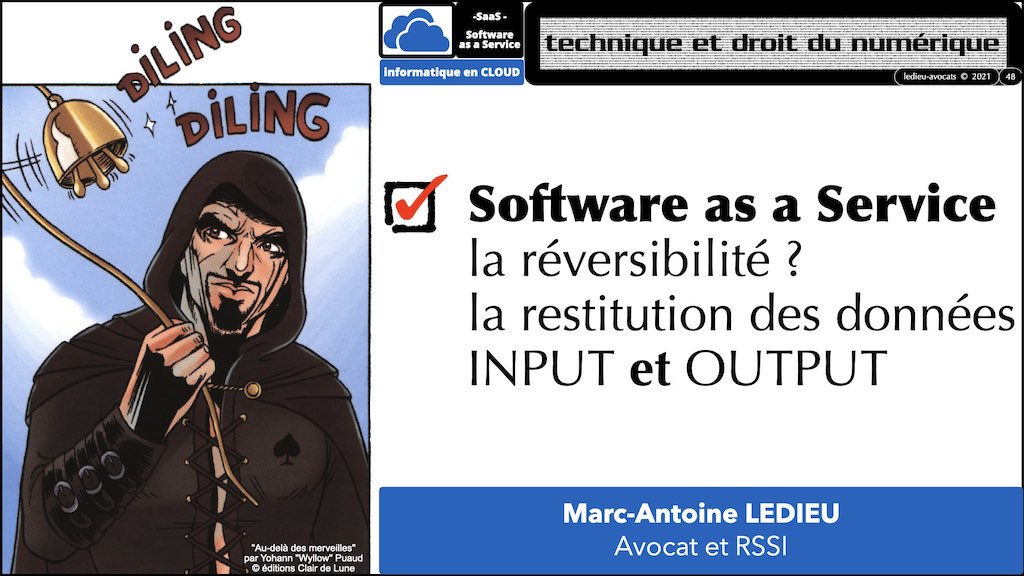

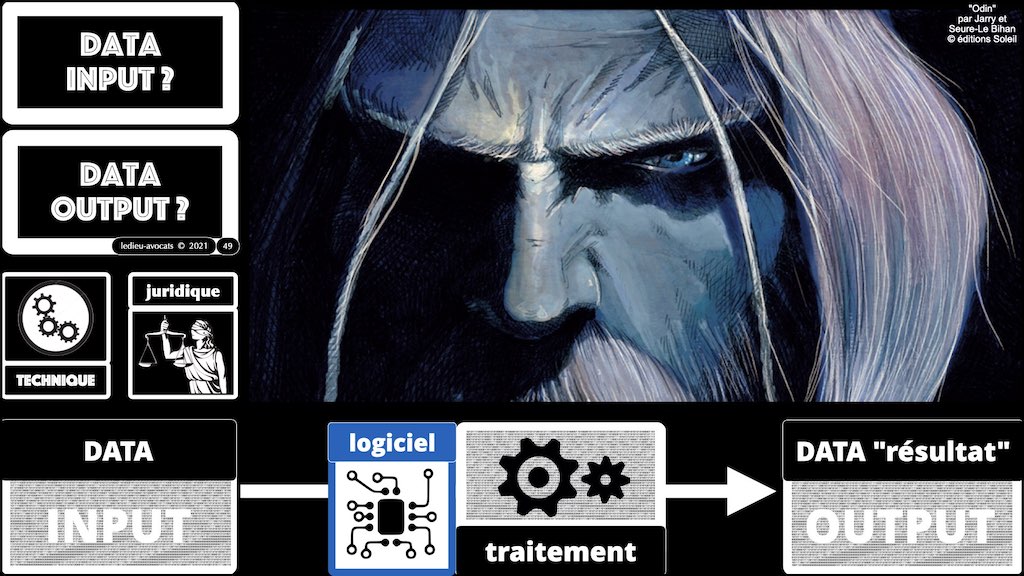

En 45 mn live, voyons la réalité de la pratique contractuelle d’aujourd’hui : voyons ce qui s’écrit et ce qui se signe entre éditeur « on premises » / prestataire SaaS/Cloud et client « secteur financier » .

Voyons là où – dans la vraie vie – il est utile de se battre contractuellement ?

Petite revue de détail en 3 chapitres rapides, avant une conclusion pratique et une séance de questions/réponses (qui ne transpirera en rien dans le présent post, secret professionnel oblige).

contrats IT actualité 2021 pour secteur financier : l'intro (en BD)

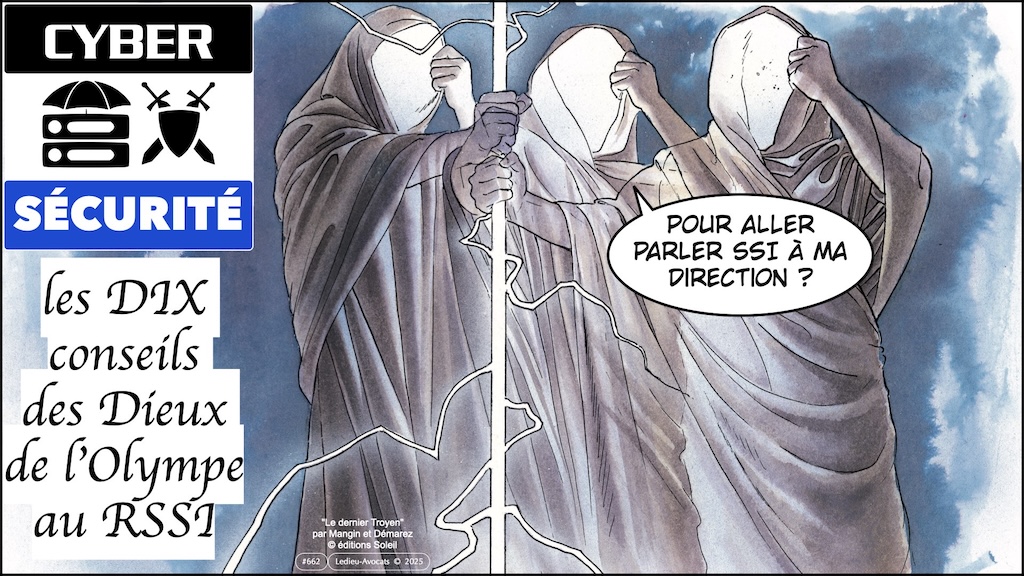

contrats IT actualité 2021 pour secteur financier : vue coté PRESTATAIRE et vue coté CLIENT...

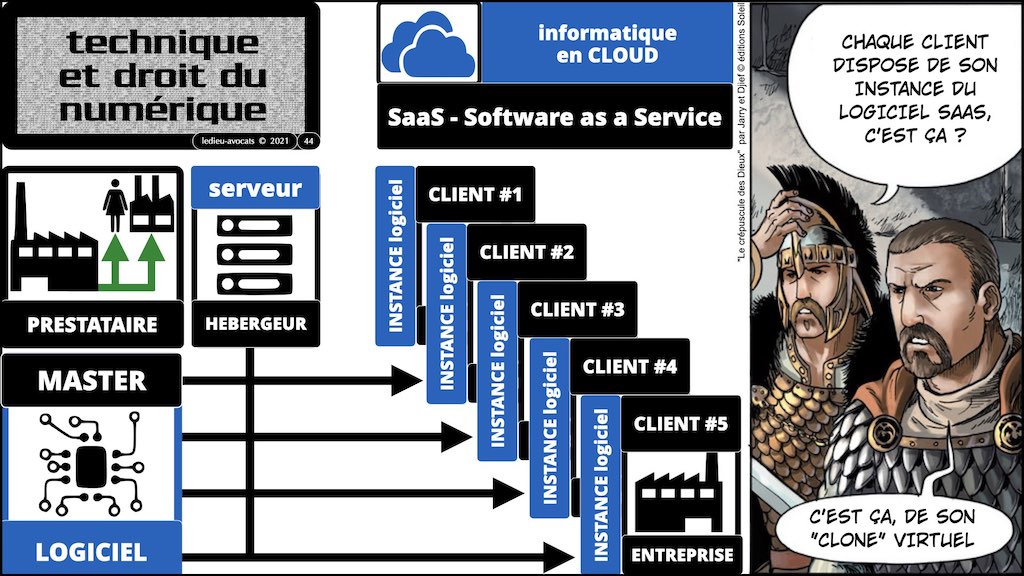

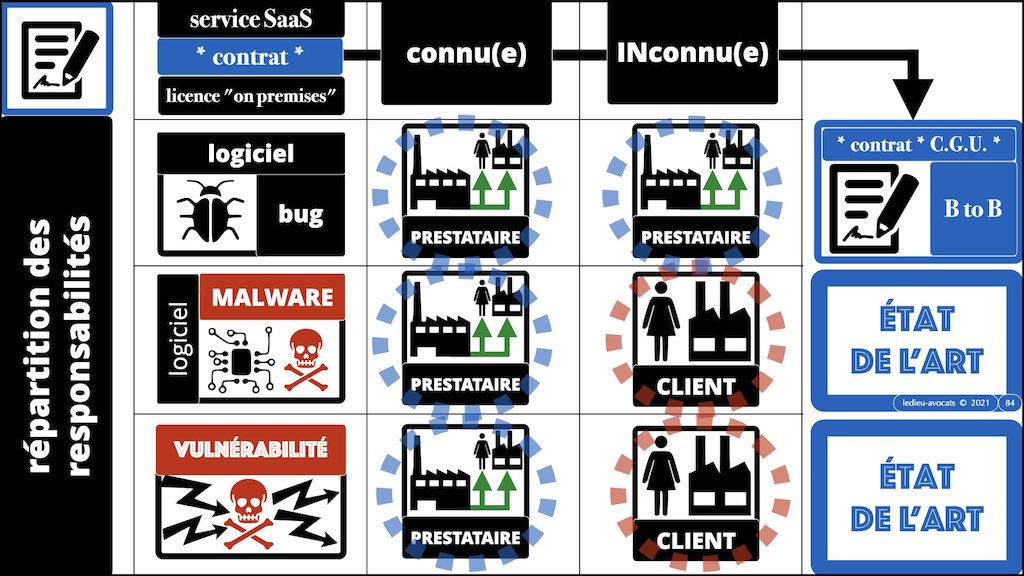

Evidemment, un contrat de licence de logiciel « on premises » ou un contrat de service SaaS, ça ne s’écrit pas de la même manière lorsqu’on est coté prestataire ou coté client (je pense ne rien apprendre à personne avec cette puissante réflexion introductive…).

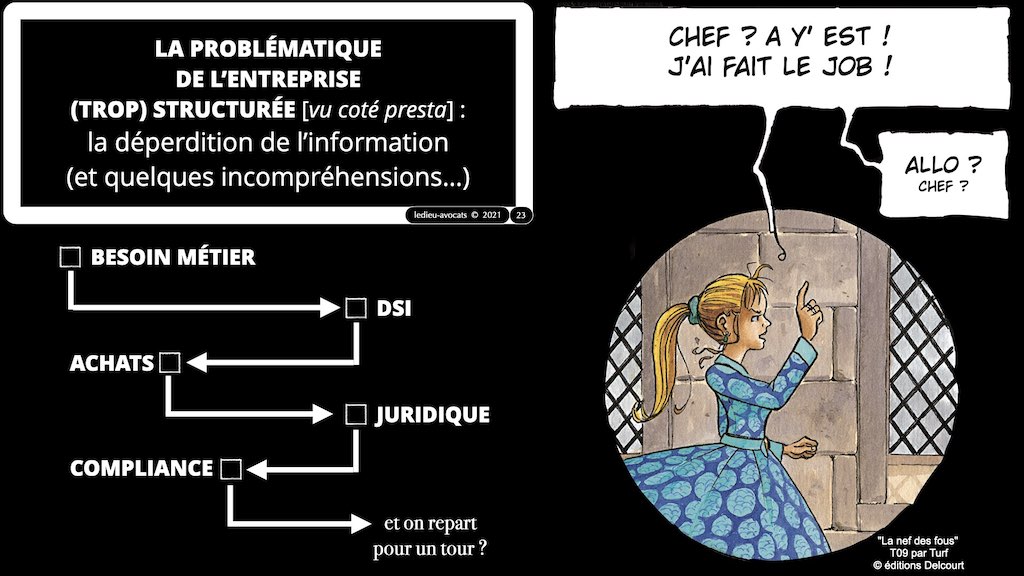

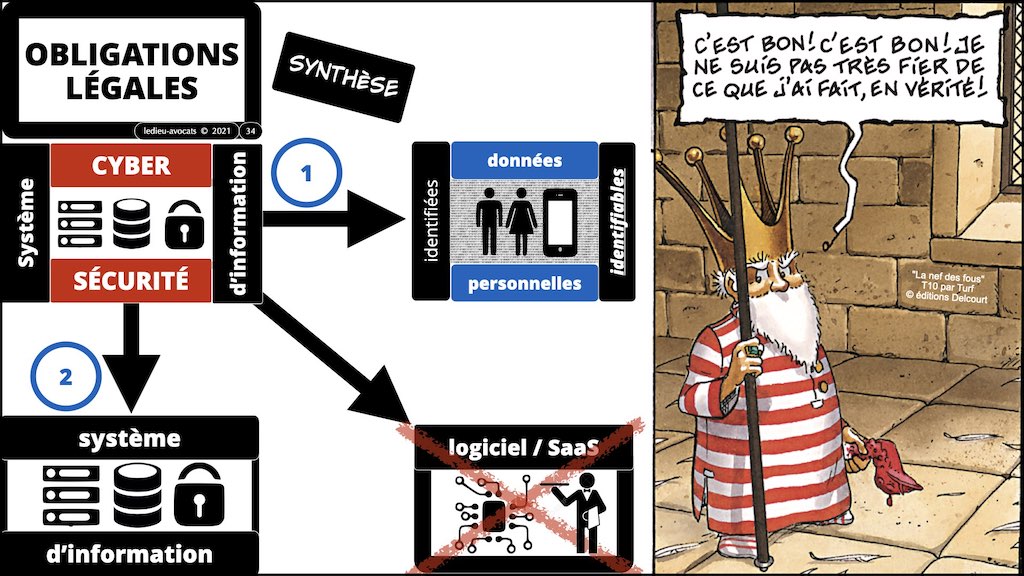

Le premier problème ?

Lorsqu’on participe au COMEX IT d’un opérateur majeur du « secteur financier » en France et en Europe, parfois, on oublie qu’en plus de ses équipes à gérer et des grilles de compliance à remplir, il y a la vraie vie (c’est-à-dire une majorité de prestataires petites/moyennes structures souvent innovantes et très agiles)

De l’autre coté du miroir, lorsqu’on commercialise « son » logiciel ou « son » service SaaS, il est tentant de faire n’importe quoi pour signer un grand compte…

L’autre problème ?

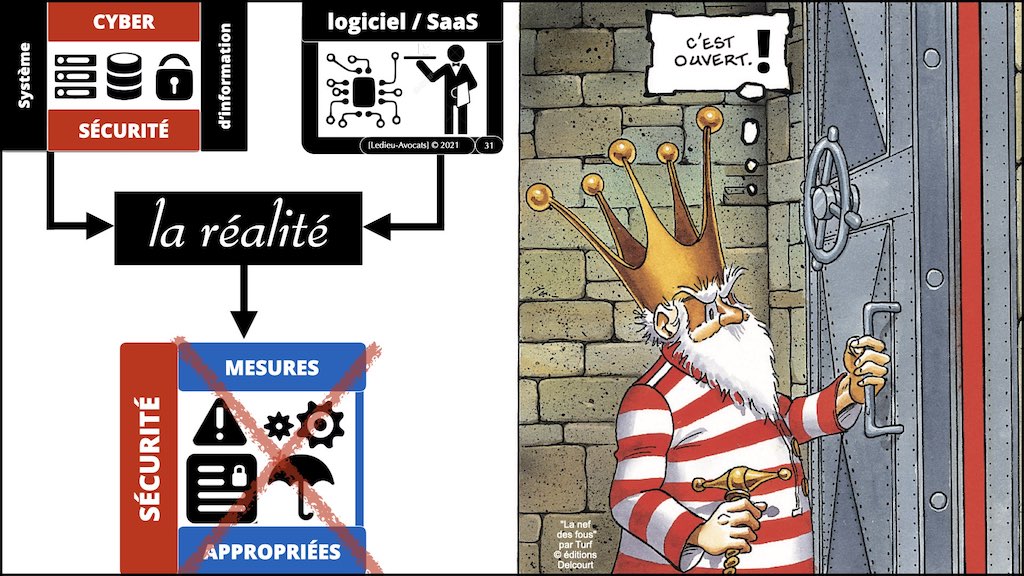

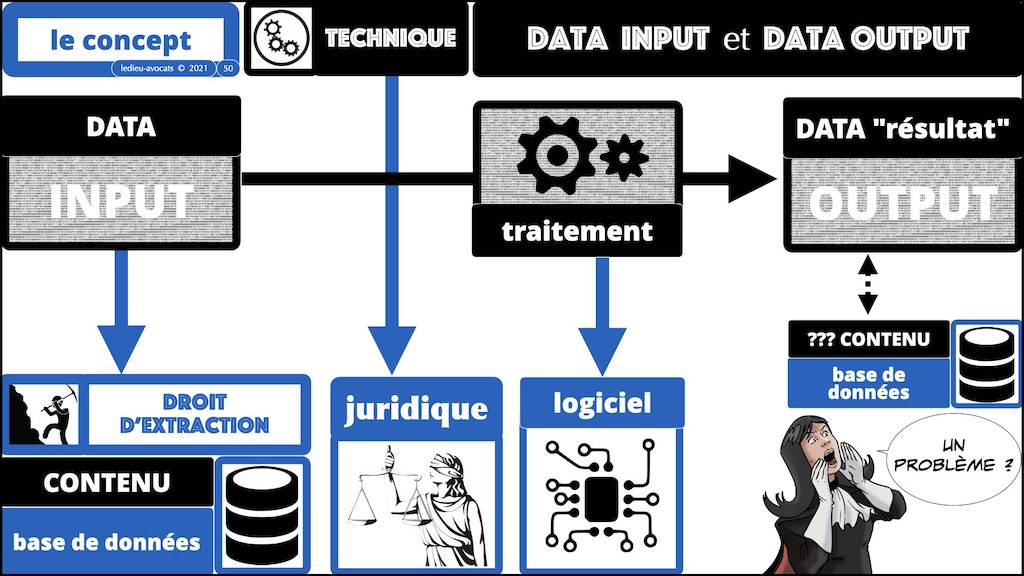

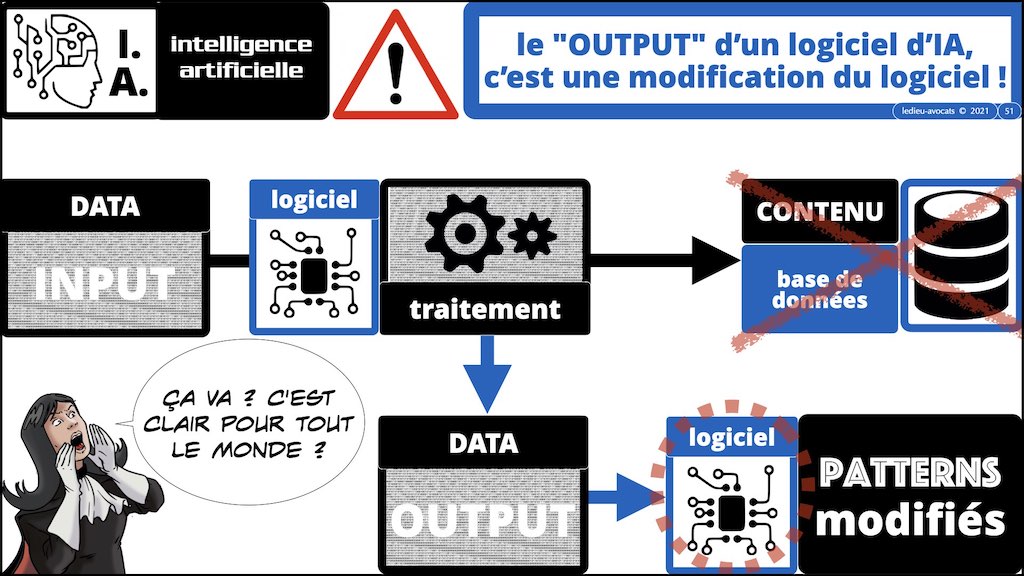

Les juristes ne sont pas toujours (hum…) au fait des aspects techniques numériques des contrats qui tombent entre leurs mains (coté client comme coté prestataire).

Et pour les patrons de l’IT, parfois, la perception de l’efficacité de certaines clauses contractuelles est… comment dire… exagérément optimiste…

Tous les détails de cette introduction figurent dans les slides ci-dessous. Vu ce que vous allez y lire, je vous souhaite la bienvenue dans l’univers de « La Nef des Fous » !

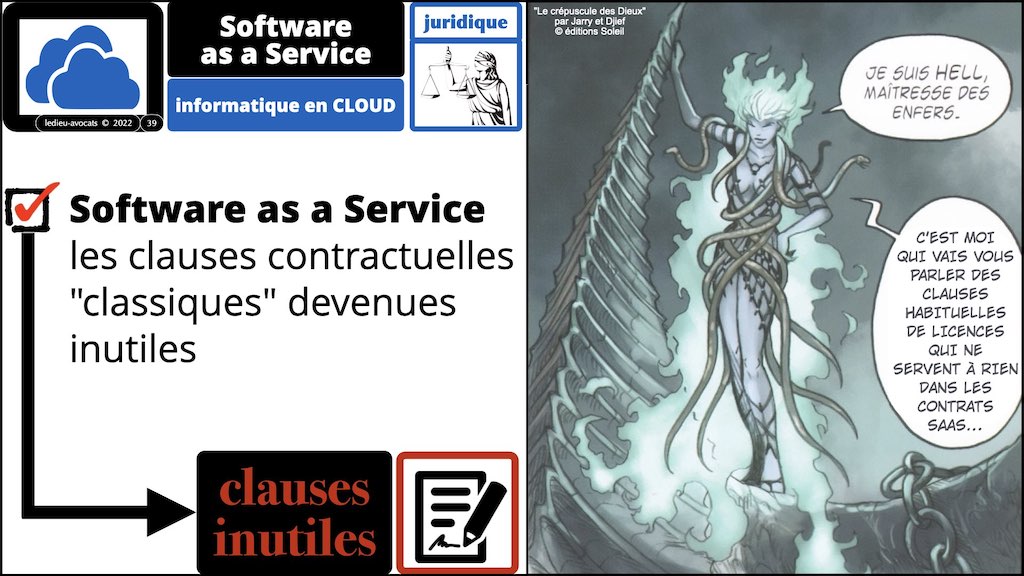

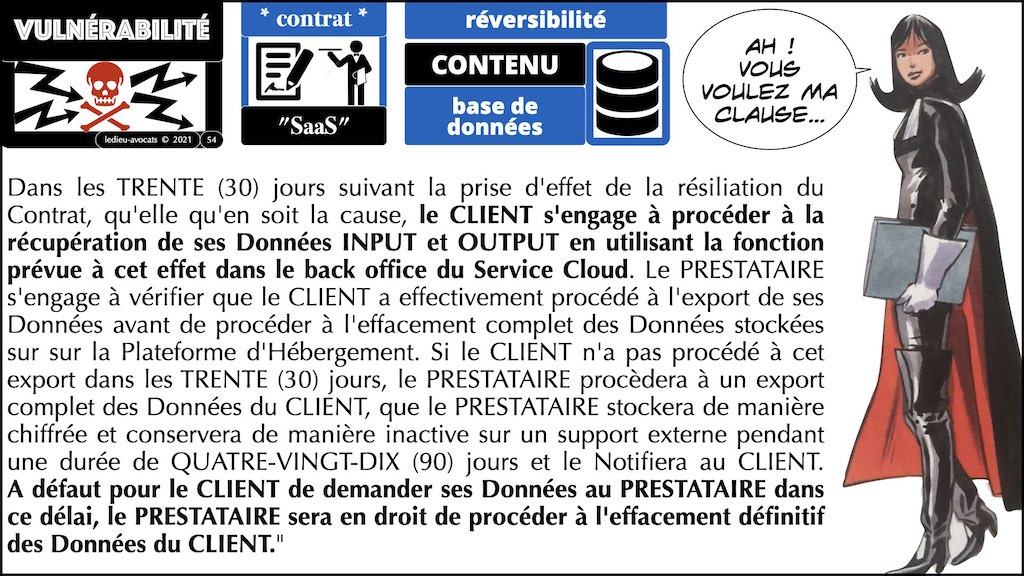

contrats IT actualité 2021 pour secteur financier : les clauses des contrats SaaS (et des licences "on premises") devenues inutiles

OK, soyons plus concrets encore…

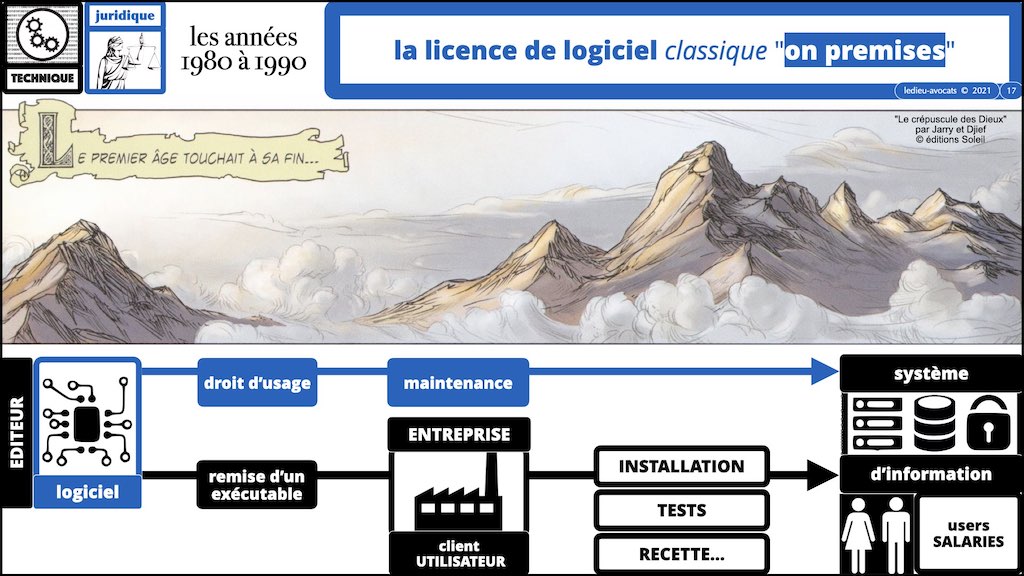

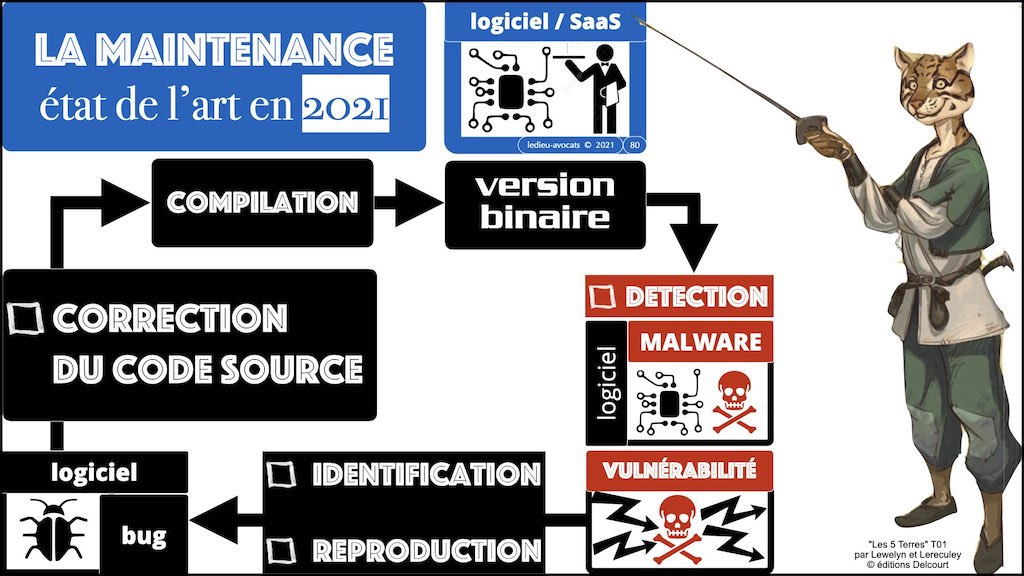

Que l’on parle contrat SaaS ou licence « on premises » en 2021, la technique numérique, comme la pratique des contrats BtoB, a pas mal évolué :

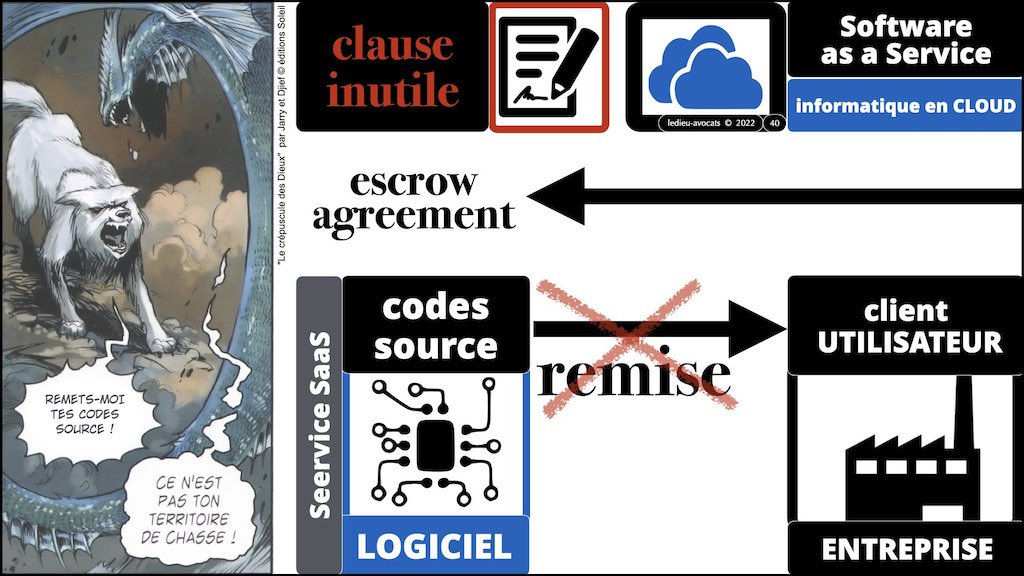

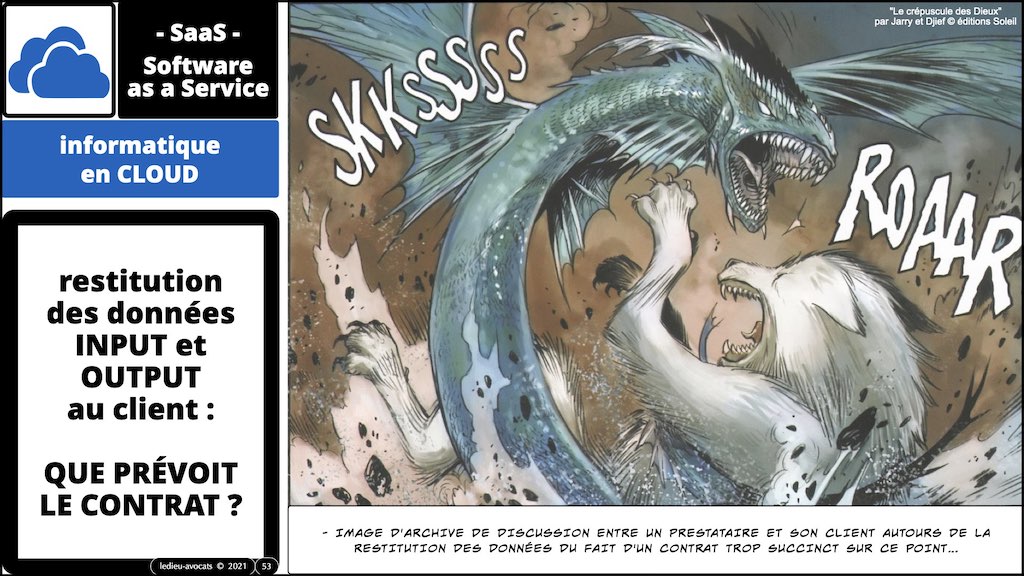

- le client qui met un couteau sur la gorge de son éditeur/prestataire SaaS pour obtenir un dépôt des codes source ? INUTILE

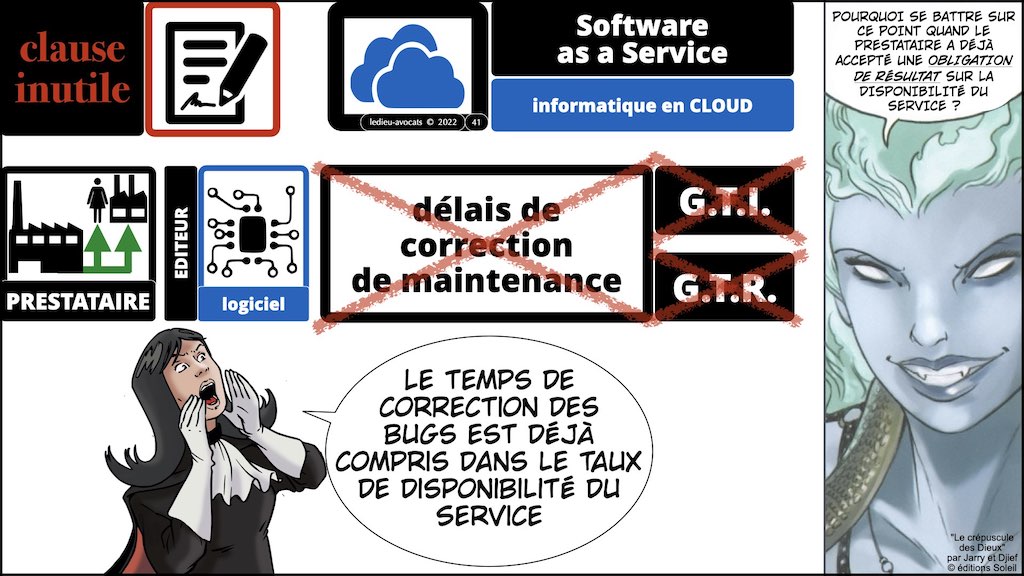

- le client d’un service SaaS qui exige des délais garantis de correction des codes source (genre GTI / GTR) ? INUTILE

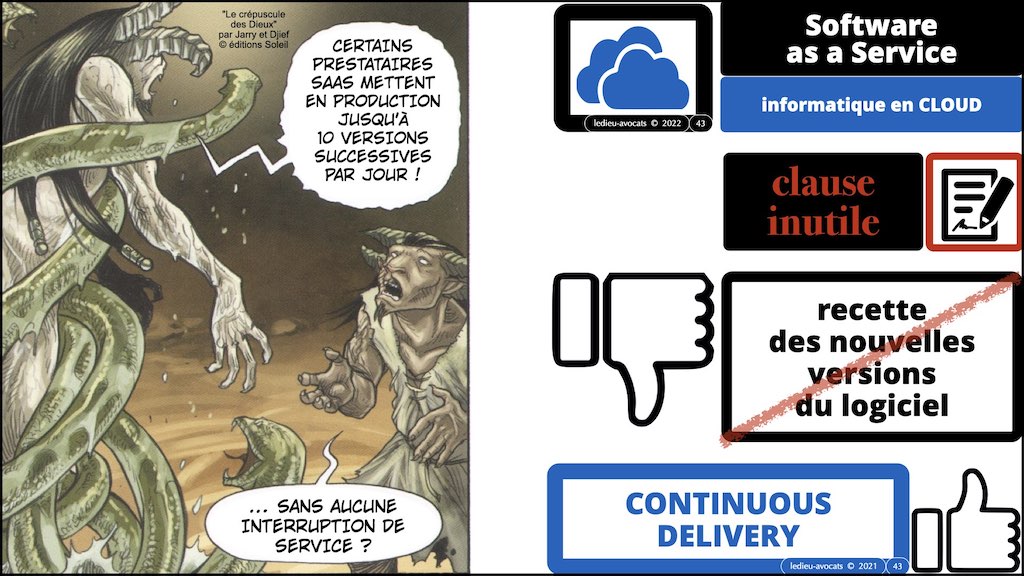

- Le client d’un service SaaS qui exige la recette préalable du Service (genre recette provisoire + recette définitive) ? INUTILE

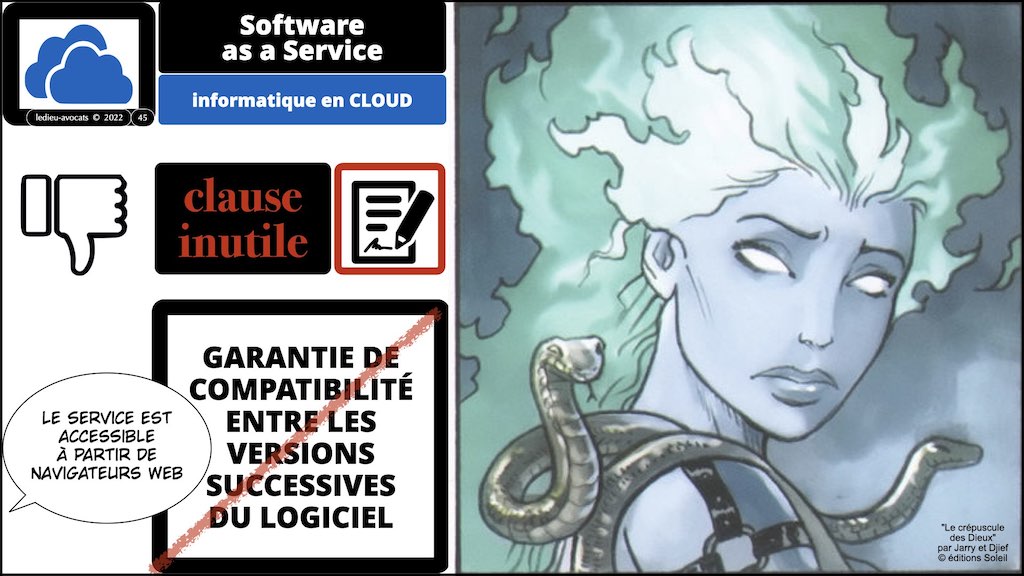

- Le client d’un service SaaS qui exige des garanties de compatibilité entre les versions successives du logiciel ? Alors que certains soft sont mis à jour en mode « continuons delivery » ? INUTILE

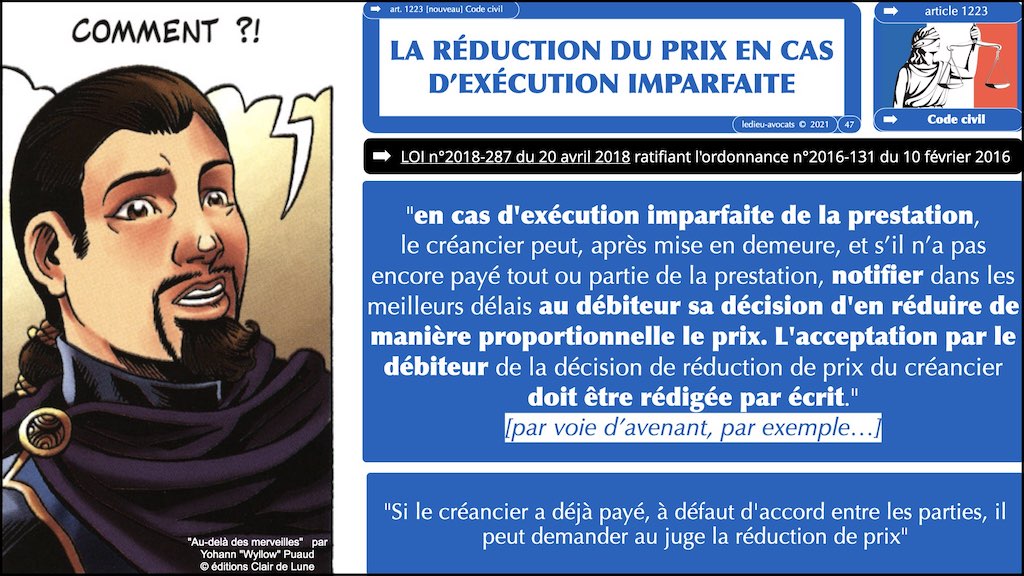

- le client d’un service SaaS devrait parfois un peu plus penser à utiliser l’article 1223 Code civil qui permet, de manière bien plus efficace que les pénalités, de faire baisser le prix d’un service qui n’aurait été qu’imparfaitement accompli…

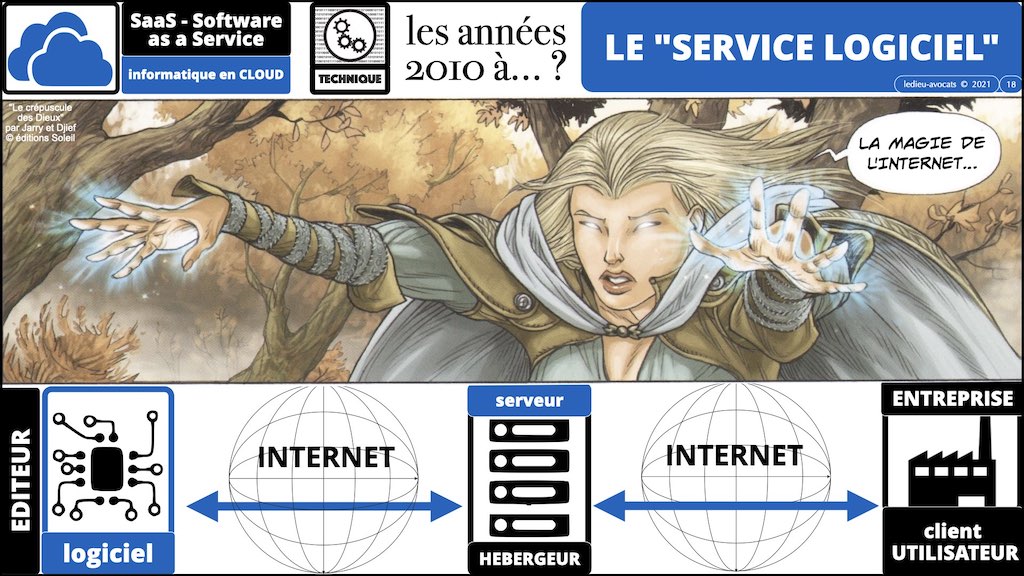

Bref… Ces exemples (et d’autres) sont détaillés dans les slides ci-dessous, sous la direction de Hell, la Maîtresse des Enfers du « Crépuscule des Dieux« .

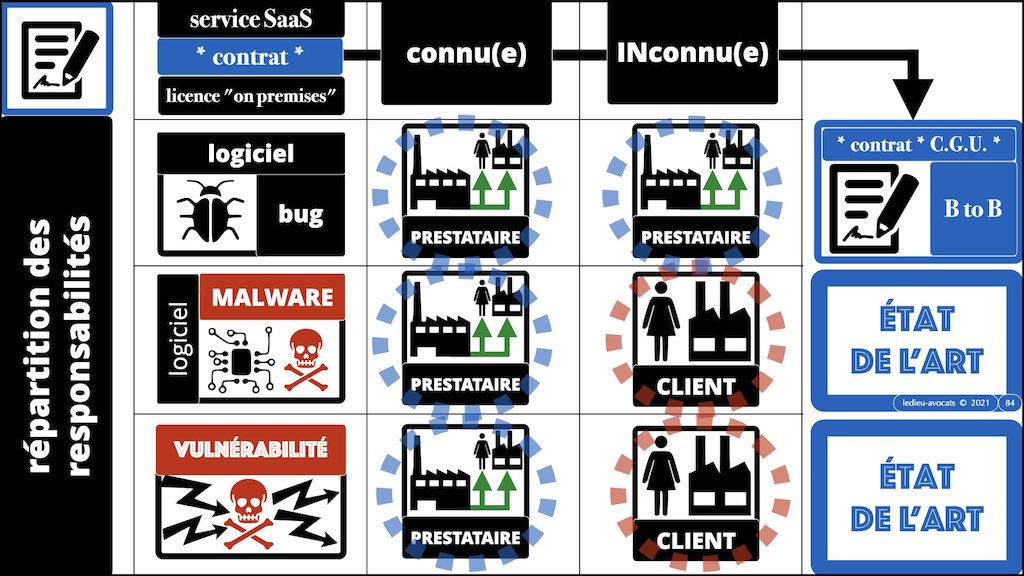

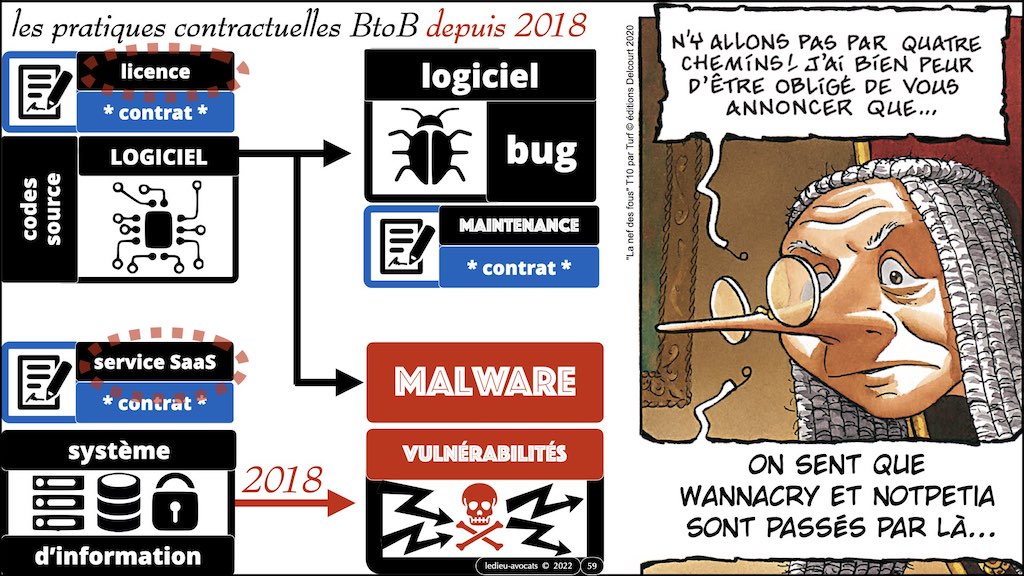

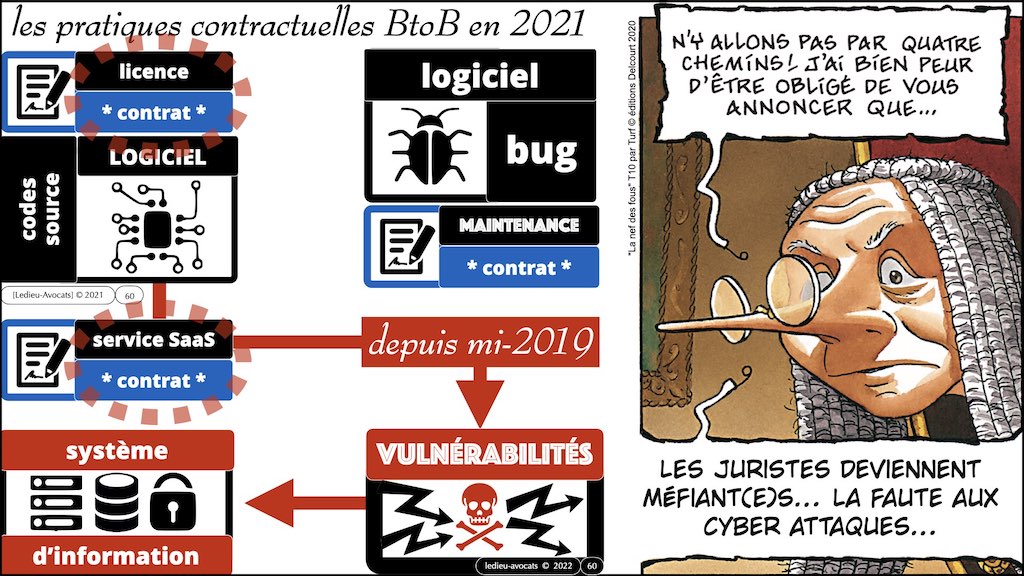

contrats IT actualité 2021 pour secteur financier : la pratique de la responsabilité contractuelle

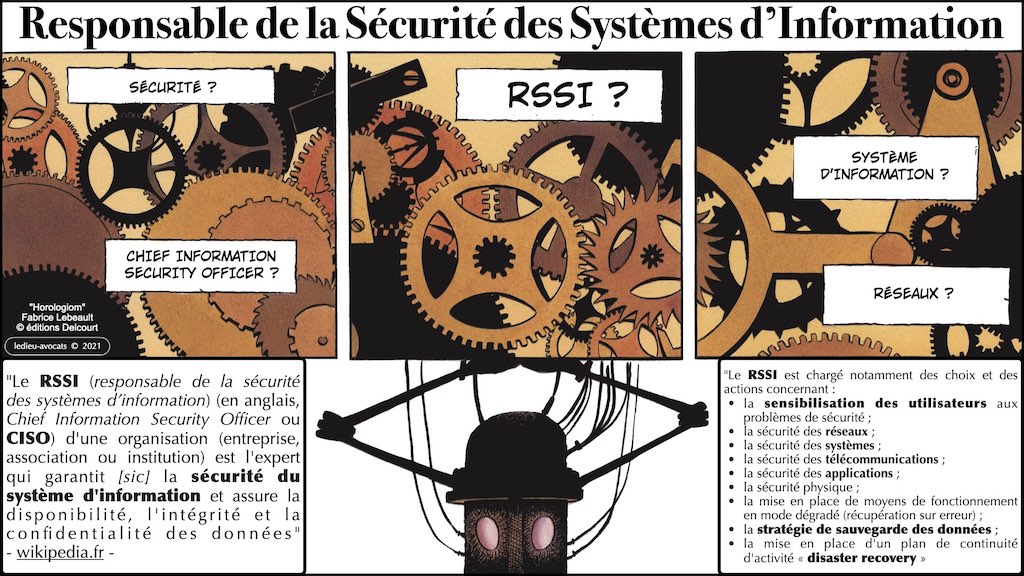

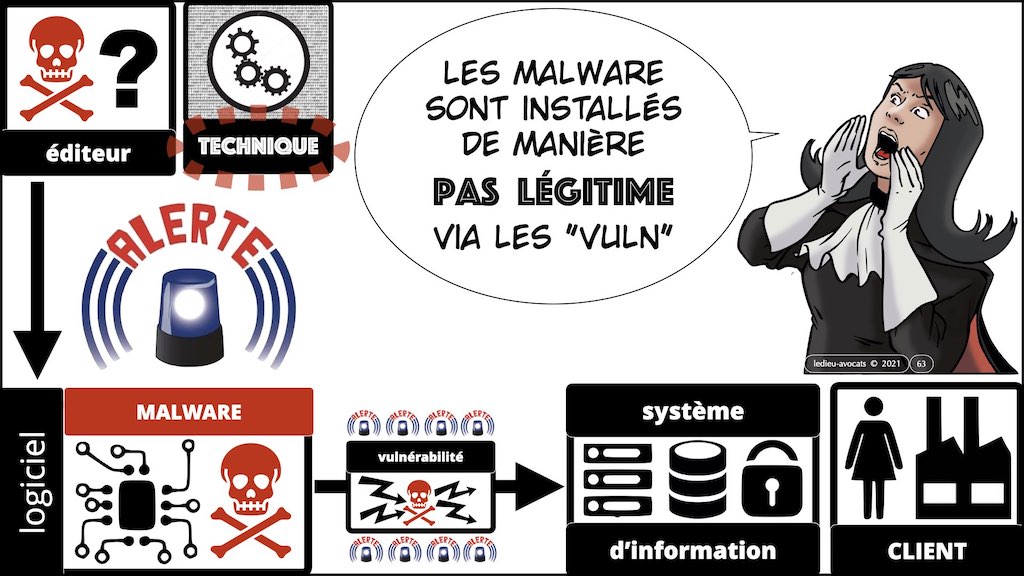

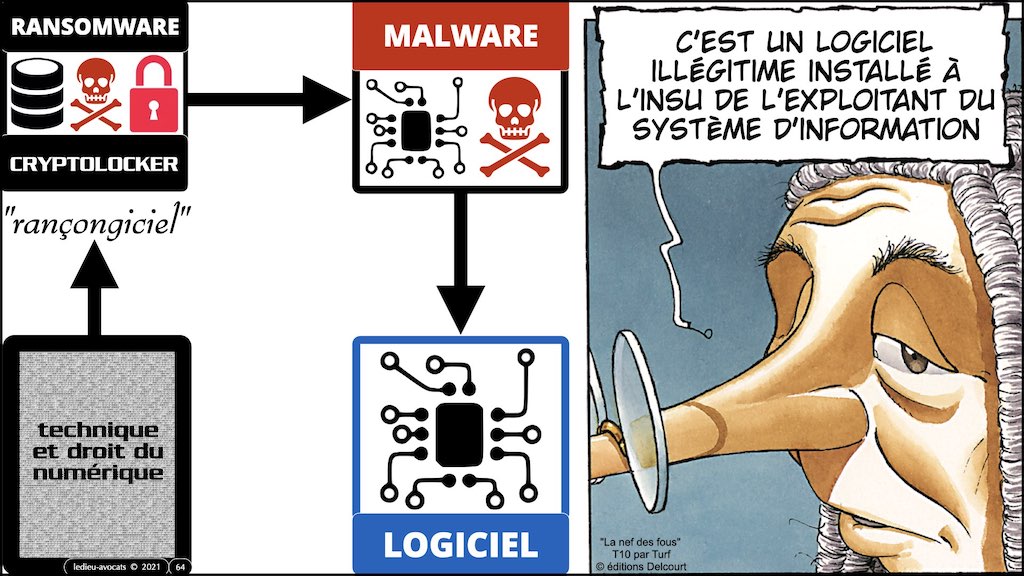

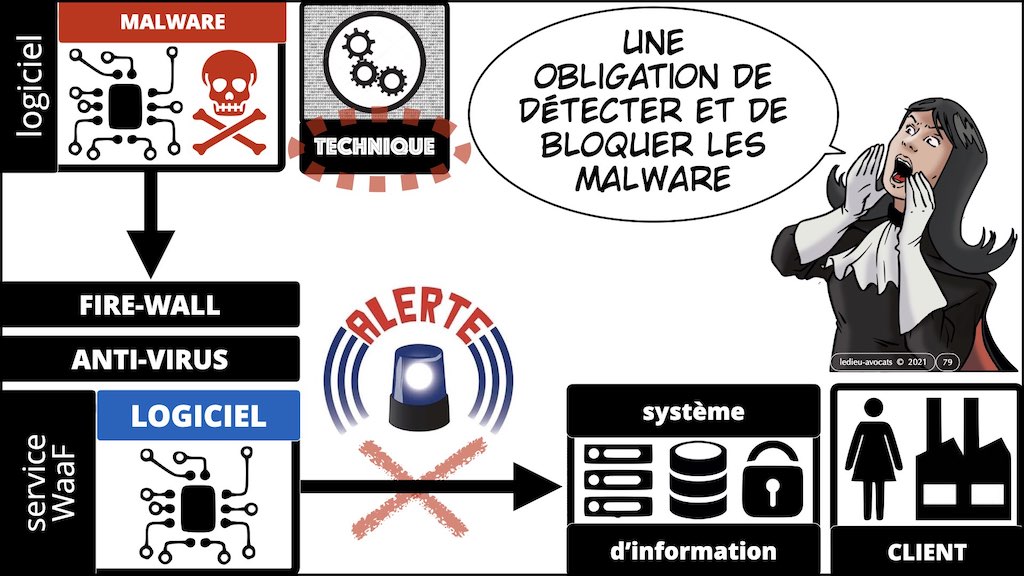

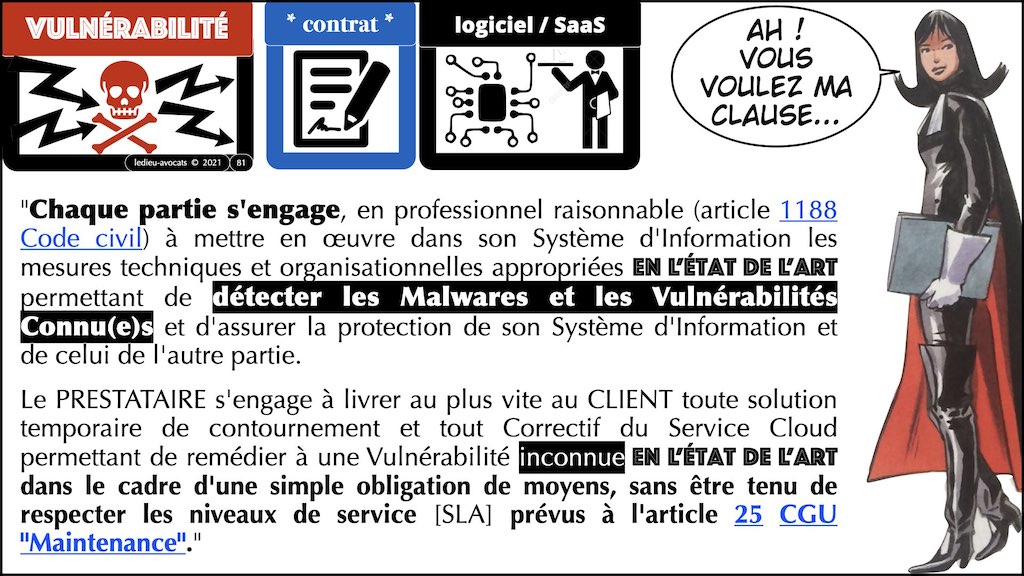

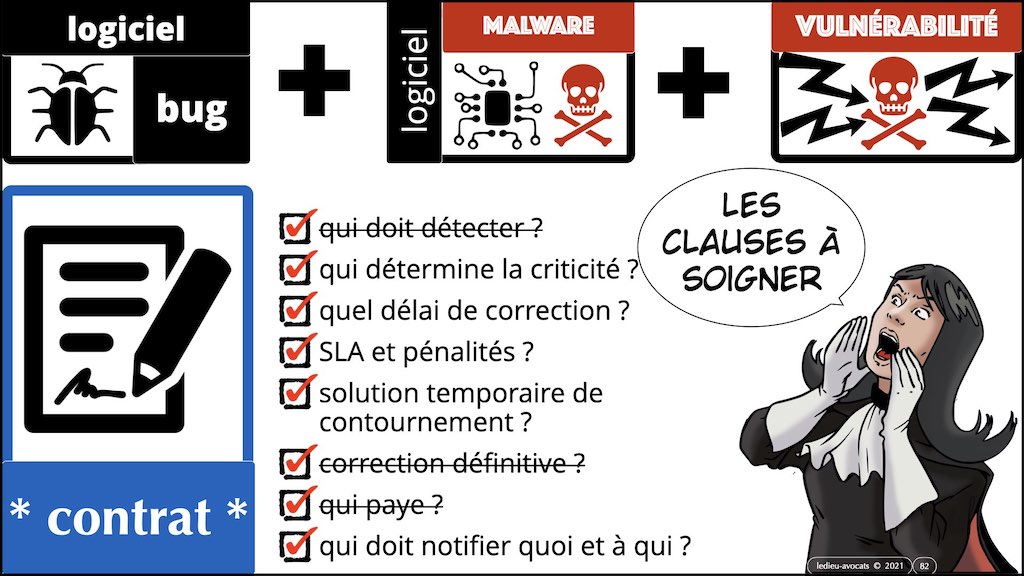

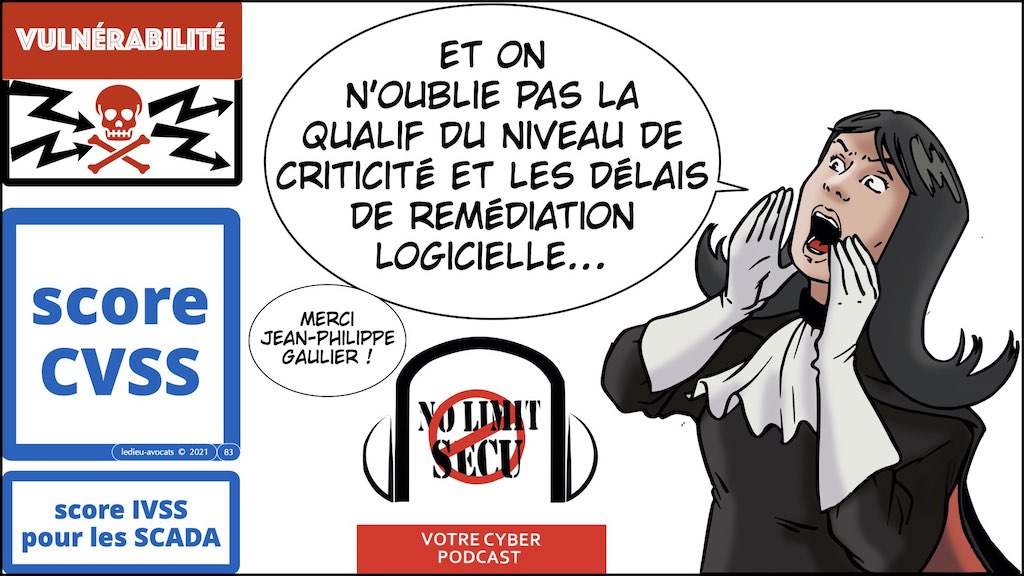

Lorsque dans les contrats IT en 2021, on traite de la responsabilité respective du prestataire/éditeur et du client utilisateur, difficile de faire l’impasse sur qui doit détecter les malwares et les vulnérabilités…

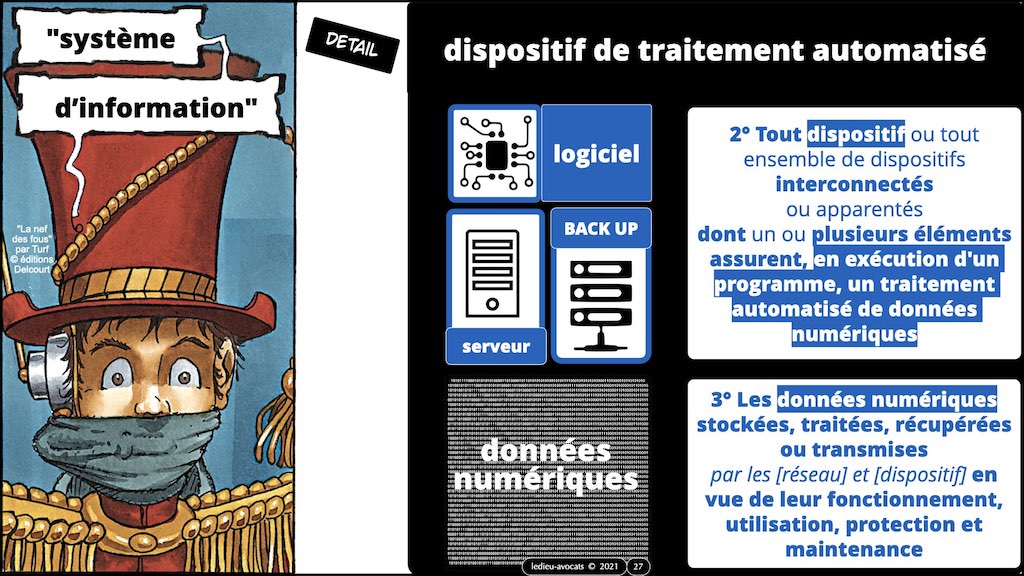

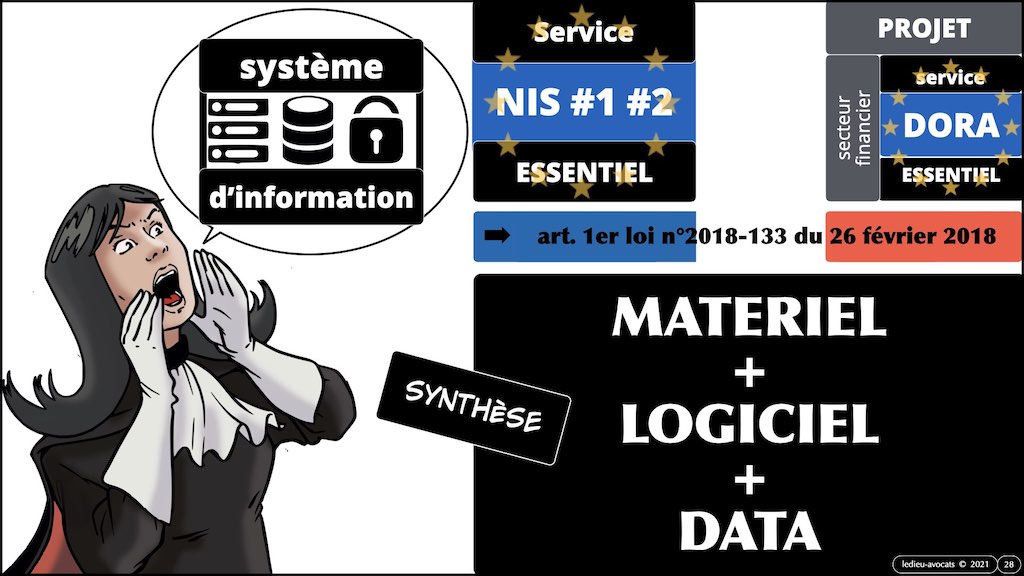

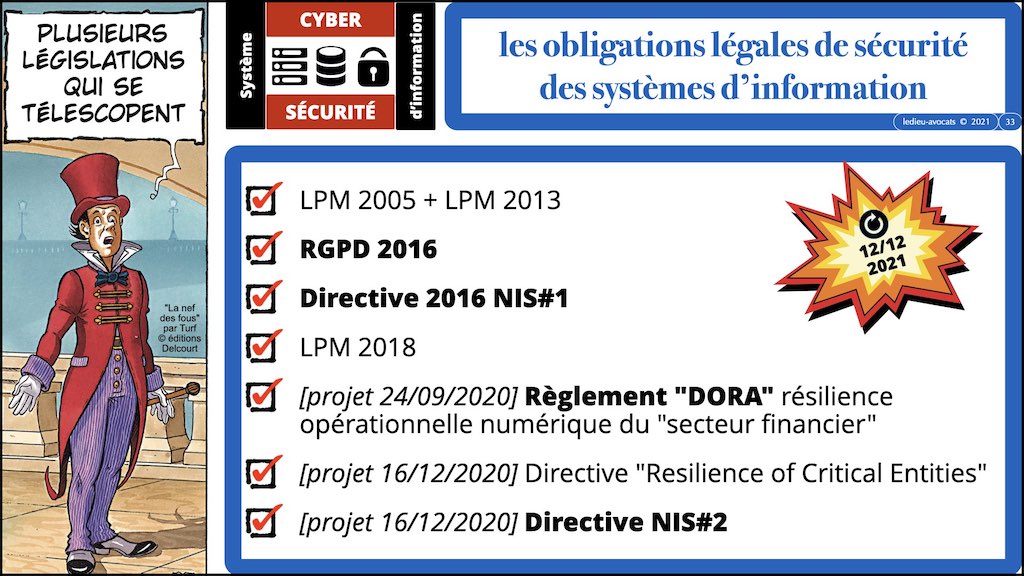

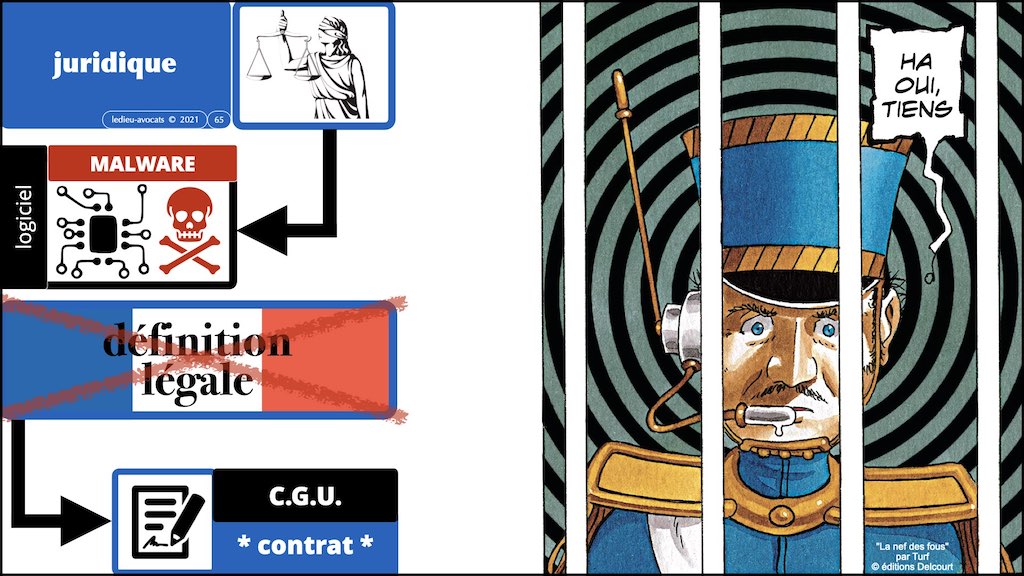

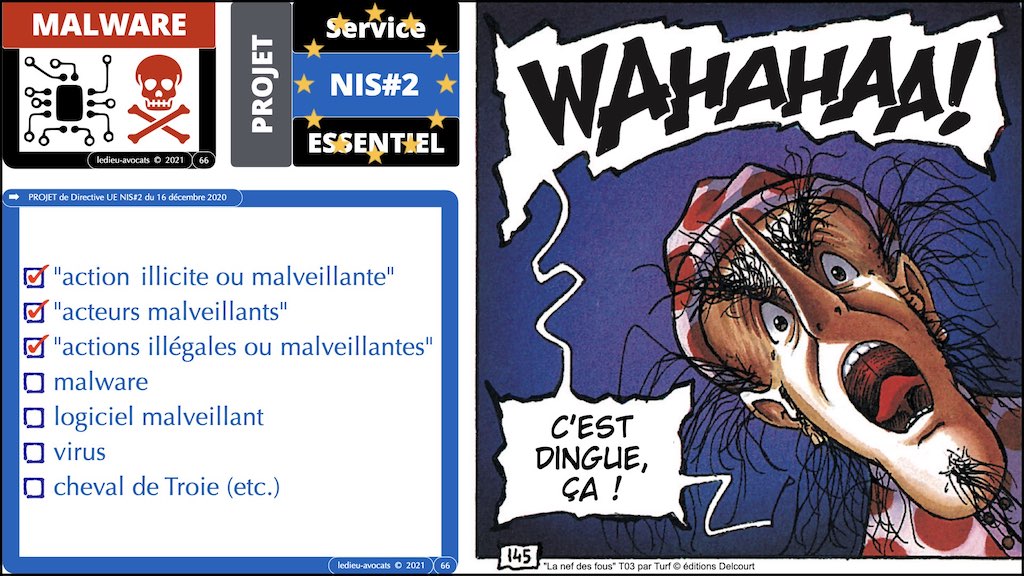

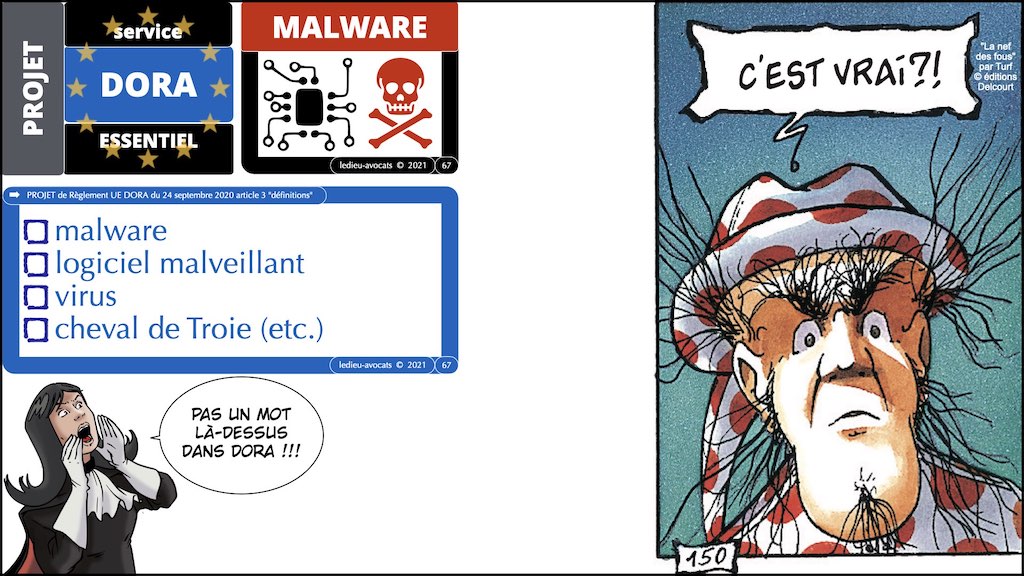

Vous constaterez dans les slides ci-dessous que les textes légaux actuels, France et UE, oublient totalement la notion de « malware » . A la lecture des projets NIS#2 et #DORA, il semble que la mode législative soit au renvoi vers la notion de « menace » …

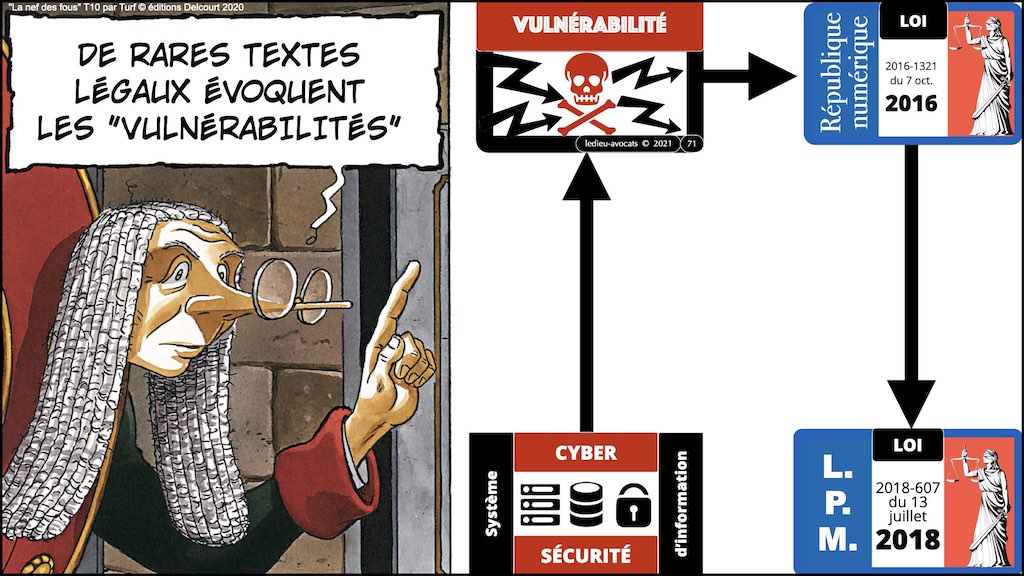

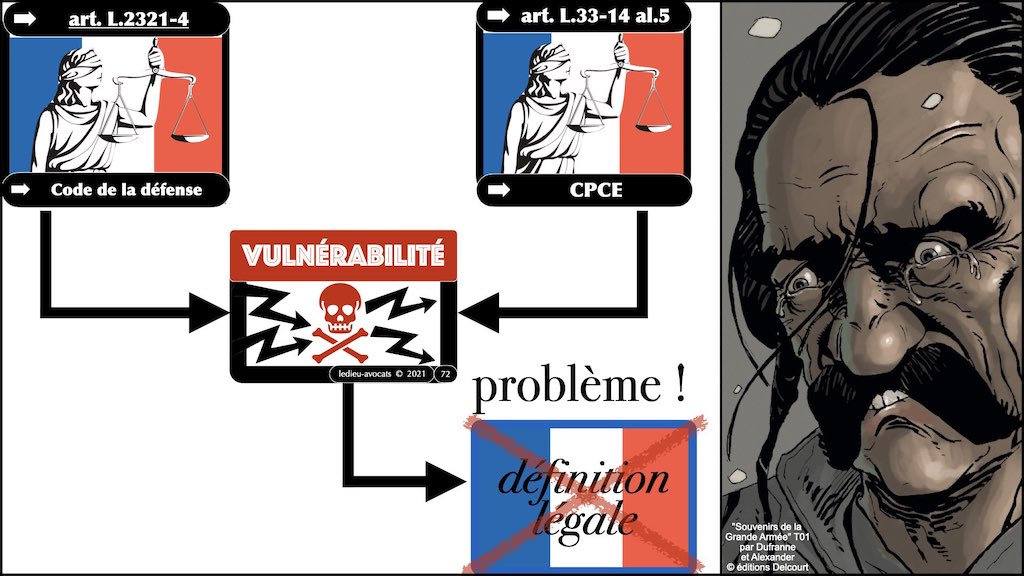

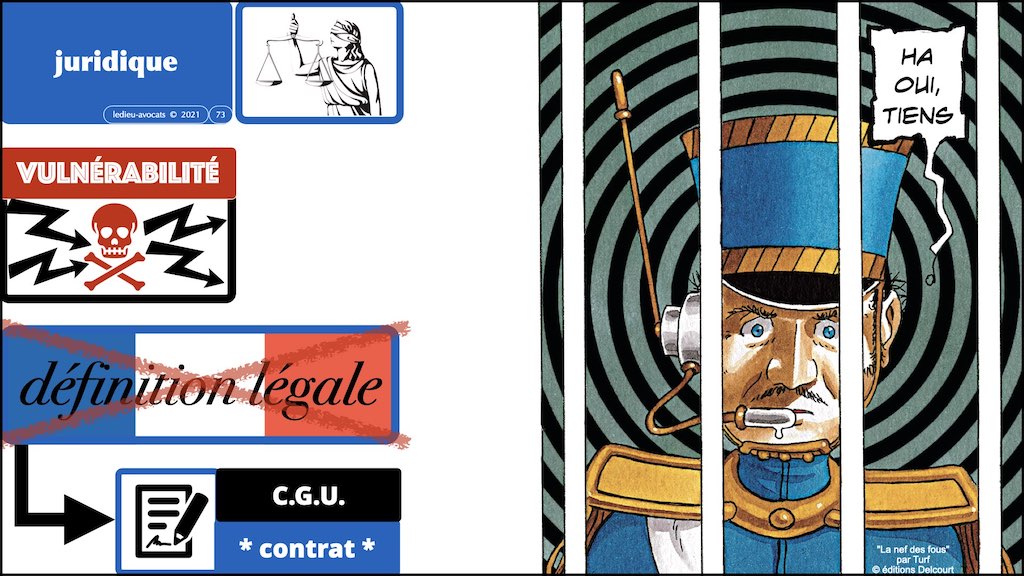

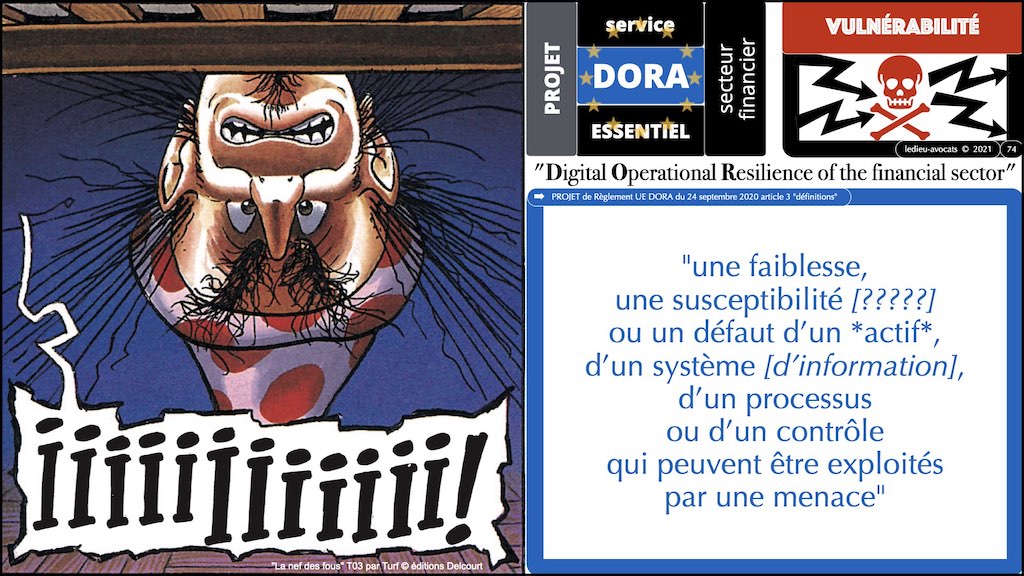

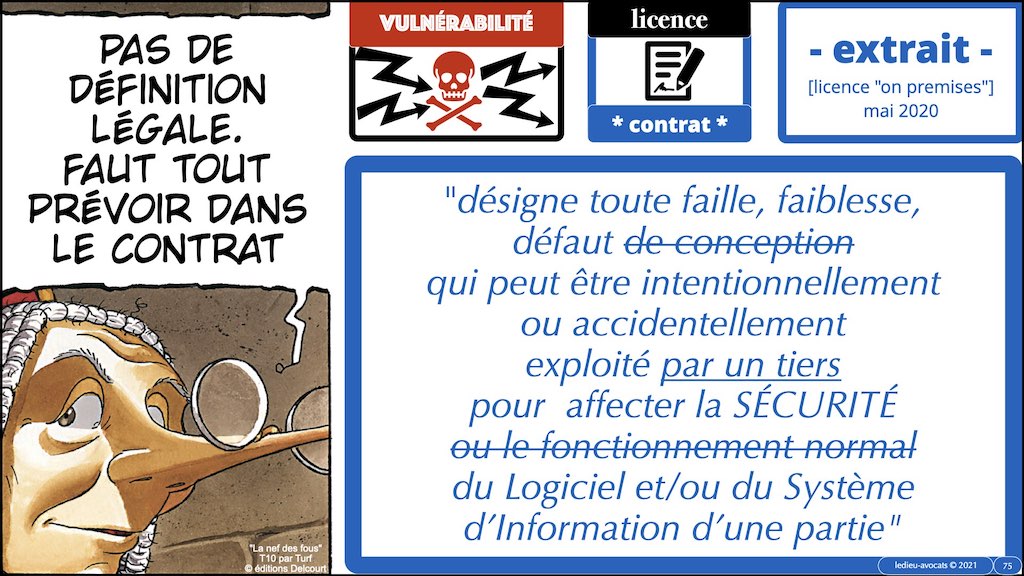

Le problème est assez similaire avec la notion de « vulnérabilité » … Pourtant, nous avons au moins deux textes légaux en France (loi 2016 « République Numérique » et « LPM 2018 » ) qui utilisent chacune le terme « vulnérabilité » mais hélas sans en donner la moindre définition…

Et de ce coté là, les projets NIS#2 et #DORA de l’UE ne sont d’aucun secours…

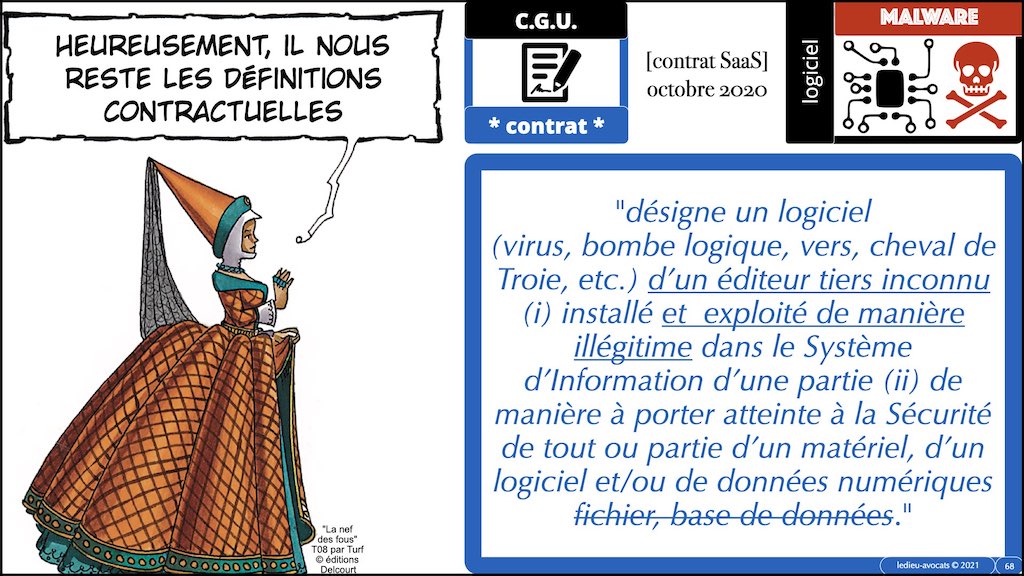

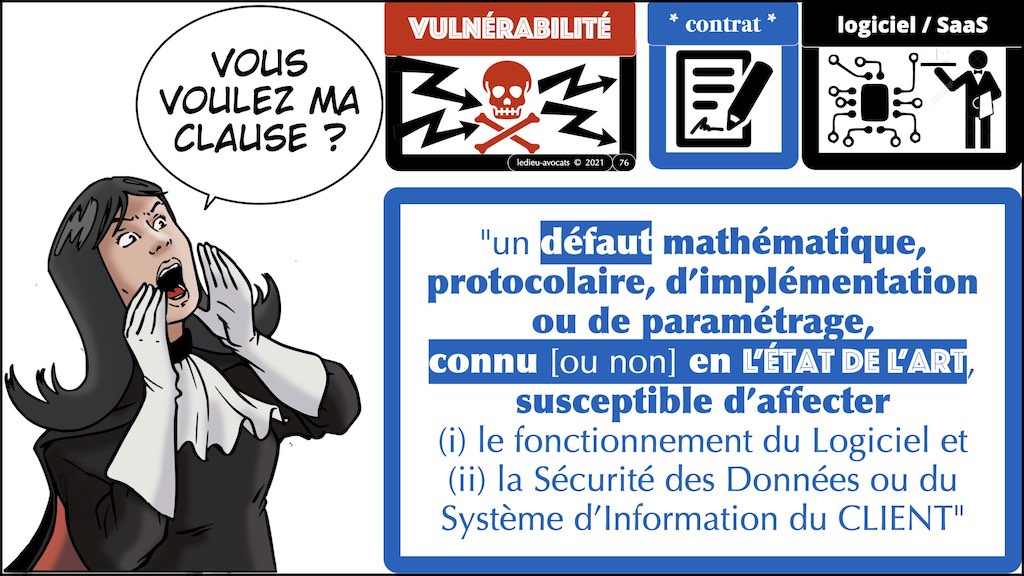

Il va falloir continuer à poser des définitions contractuelles, qui tiennent compte de la réalité technique du problème (euphémisme) actuel.

Comme il s’agit d’évoquer devant le COMEX IT des problématiques pratiques, je vous livre ma suggestion de définition dans les slides ci-dessous.

contrats IT actualité 2021 pour secteur financier : une conclusion ? quelques recommandations pratiques ? Evoquons DORA ?

45 minutes, ça passe vite.

Alors vite, une conclusion :

- on revoit ses grilles de validation contractuelle ?

- on soigne ses clauses « malware » et « vulnérabilité » en conservant du bon sens ?

La minute de prospective

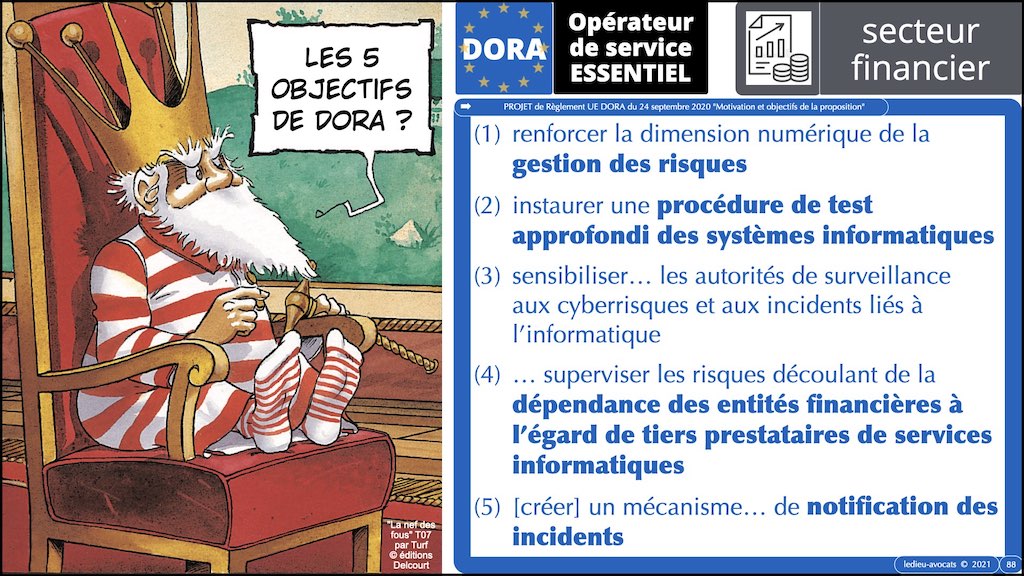

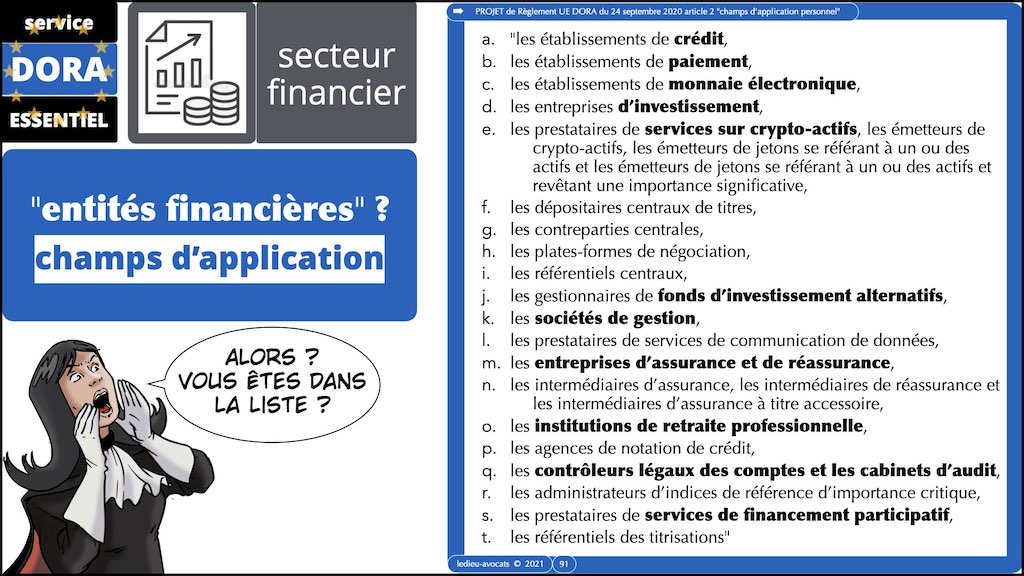

Alors, ma réponse, pour le COMEX IT de notre opérateur du secteur financier, tiendra en 4 lettres : D O R A !

#DORA ? « la sécurité informatique (bientôt) imposée au secteur financier » .

Vous pouvez cliquer ici pour une première approche de #DORA et de ses grands principes.

Vous pouvez cliquer là pour voir les définitions proposées dans #DORA, mises en perspective avec :

– les définitions de NIS#1 (toujours en vigueur),

– les définitions du projet #NIS2,

– les définitions du Règlement UE « Cyber Security Act » de 2019 (en vigueur) et

– les définitions de la norme ISO 27000:2018 (pas de lien pour accéder au contenus des normes ISO : faut payer avant pour ça !!!)

Si vous vous abonnez à ce blog, vous pourrez aussi cliquer sur les prochains épisodes à venir de notre analyse de DORA en cours de rédaction avec des pro de la gestion de risque, de la gouvernance, du maintien en condition de sécurité, etc.

Le générique des BD ayant servi d'illustration à cette présentation spéciale "COMEX IT pour secteur financier" (merci aux Editions Delcourt / Soleil !)

![#366 contrats IT actualité 2021 [COMEX IT secteur financier]](https://technique-et-droit-du-numerique.fr/wp-content/uploads/2021/12/BLOG-°°°-6-PREMIERES-DE-COUV-20212022-©-Ledieu-Avocats-01-04-2022.031.jpeg)