SaaS Cloud et supply chain attaque ? Ce 6ème et dernier épisode de notre saga en vidéo+BD consacré au Software as a Service, un peu plus long que les précédents, vous permettra de découvrir les problématiques actuelles que pose le cloud computing (l’informatise en nuage…) en termes de sécurité des systèmes d’information.

Avec l’explosion du phénomène des cyber attaques, il est donc nécessaire pour les organisations (entreprises en tête) de se soucier de la sécurité technique des services SaaS proposés.

Pourquoi insister sur les attaques de la « chaine d’approvisionnement » ? Parce que les attaques frontales et directes (qui existent toujours) ont conduit à un accroissement des mécanismes de sécurité.

Alors, si les SI des entreprises et des organisations administratives (communes, départements, etc.) deviennent des châteaux-forts, les attaquants vont tenter de passer « par ailleurs ». Par exemple via des fournisseurs IT de l’entreprise.

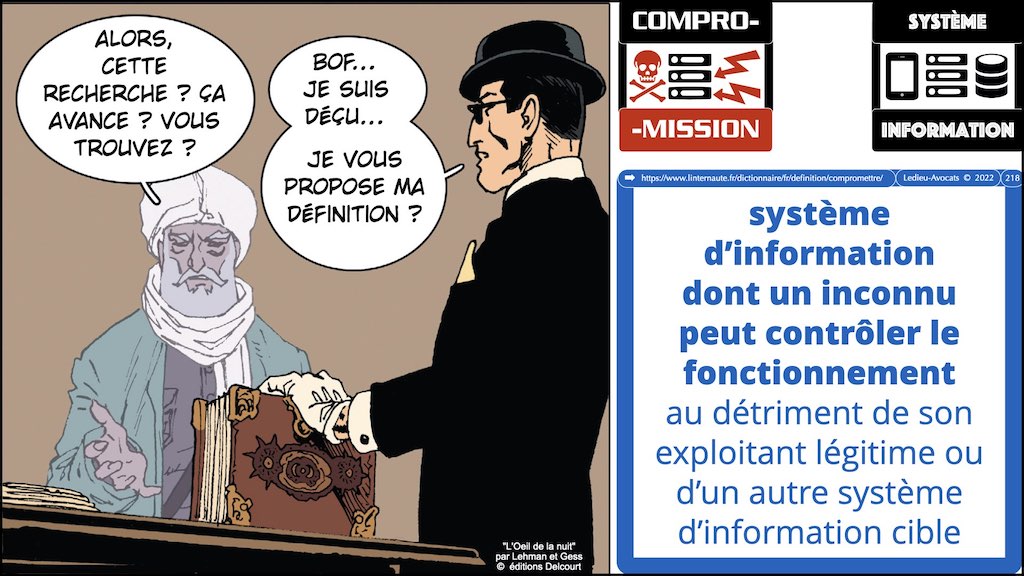

Nous allons donc commencer par nous intéresser à la notion de « compromission » du système d’information.

supply chain attaque des services SaaS Cloud : phishing et hameçonnage ?

Comment obtenir une information, un « renseignement » (un mot de passe, un code secret, etc.) ? Peut-être allez vous découvrir la méthode M.I.C.E. (Money / Ideology / Constrain / Ego) traditionnellement utilisés par les services de renseignement des Etats depuis des siècles…

Nous allons plutôt nous focaliser sur comment fait-on aujourd’hui pour obtenir des « credentials » (login+password) qui permettent à un attaquant de rentrer sans soucis dans un système d’information…

Une "supply chain" attaque via un service SaaS Cloud ? Un type particulier de cyber attaque indirecte !

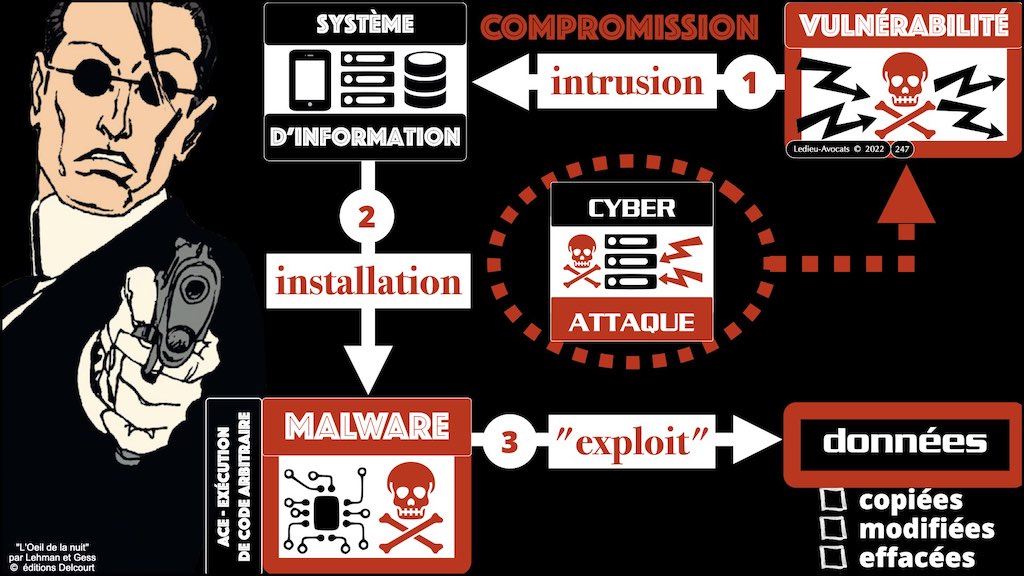

Nous profiterons de cet épisode pour faire un point sur ce que sont – juridiquement – les cyber attaques et surtout pour analyser le déroulement de ces attaques numériques.

Voici en 1 slide le résumé des étapes que nous évoquerons :

Supply chain attaque de service SaaS Cloud : l'état de l'art et le risque de négligence du prestataire

Non, en 2022, il n’est pas raisonnable pour un client de demander à son prestataire une « garantie » (obligation de résultat) sur l’absence total de malware dans un service SaaS, ni une détection à 100 % des vulnérabilités.

Et le prestataire qui accepterait sans broncher un tel engagement contractuel serait candidat au suicide juridique…

Terminons cette vidéo par un rappel sur ce qu’est en droit « l’état de l’art » , la « négligence » , un « malware » ou une « vulnérabilité » . Si vous cliquez sur un des liens http qui vous sont proposés dans la phrase précédente, c’est qu’il existe une définition légale… ou pas.

Allez donc regarder dans notre Dictionnaire LEGAL du numérique, vous y trouverez quelques propositions de définitions contractuelles qui pourraient vous être utiles lorsque nos lois/Directives/Règlements UE sont muets.

supply chain attaque des services SaaS Cloud : la vidéo+BD de l'épisode 6/6 qui vous permettra de faire le point

Le générique des BD ayant servi d'illustration à cette vidéo+BD (merci aux éditions Delcourt / Soleil !)

avec un merci tout particulier à Clara BLAS pour son travail de fond sur le SaaS et la réalisation technique de cette série de vidéo+BD [message personnel : bon courage pour tes examens !]

Vous voulez en savoir plus sur les bandes dessinées utilisées pour illustrer cette présentation ? Cliquez sur le lien qui vous intéresse !!!

A la différence des autres épisodes de cette saga, les slides de ce tome final sont entièrement illustrées avec les absolument remarquables dessins tirés de « L’Oeil de la Nuit » 3 tomes par Lehman et Gess © éditions Delcourt. Oui, vraiment, Stéphane « Gess » est un génie !

« Arctica » 11 tomes par Pecqueur et Kovacevic © éditions Delcourt

« La nef des Fous » 11 tomes par Turf © éditions Delcourt

« Odin » 2 tomes par Jarry et Seure-Le Bihan © éditions Soleil

« Le Crépuscule des Dieux » 9 tomes par Jarry et Djief © éditions Soleil

« Les 5 Terres » 7 tomes (au 11 janvier 2022) par Lewelyn et Lereculey © éditions Delcourt

« Carmen mc Callum » premier cycle (tome 1 par Duval Vatine Blanchard et Gess et tomes 2 et 3 par Duval et Gess) © éditions Delcourt

« Olympus Mons » premier cycle en 6 tomes par Bec et Raffaele © éditions Soleil

« Au-delà des merveilles » 2 tomes par Yohann « Wyllow » Puaud © éditions Clair de Lune (2 tomes re-colorisés et ré-édités en 2021)

« Souvenirs de la Grande Armée » 4 tomes par Dufranne et Alexander © éditions Delcourt

« Excalibur-Chroniques » 5 tomes par Istin et Brion © éditions Soleil

« lE dERNIER tROYEN » 6 tomes par Mangin et Démarez © éditions Soleil

« Horologiom » 7 tomes par Stéphane Lebeault © éditions Delcourt

« Badlands » 3 tomes par Corbeyran et Kowalski © éditions Soleil

![Ordre des Avocats de Paris PSSI et analyse des risques ISO 27001 [11 avril 2024]](https://technique-et-droit-du-numerique.fr/wp-content/uploads/2025/04/547-Ordre-des-Avocats-de-Paris-PSSI-et-analyse-des-risques-ISO-27001-11-avril-2024-©-Ledieu-Avocats-2024.001.jpeg)